Des changements majeurs concernant les certificats pourraient impacter certains déploiements de Microsoft Teams Calling qui utilisent des Session Border Controllers (SBC) sous le message MC1213773.

La connectivité TLS entre les points de terminaison SIP de Microsoft et les SBC des clients ou partenaires utilise le TLS mutuel (mTLS), ce qui nécessite des certificats client possédant la propriété Client Authentication dans l’Extended Key Usage (EKU).

J’avais déjà publié ce post le 12 décembre 2025 : [Microsoft Teams] Changements à venir concernant les certificats pour les organisations clientes gérant un environnement Teams Direct Routing

Une nouvelle date limite pour le changement de l’Autorité de Certification (CA) pour l’interface MS SIP, concernant les modifications côté SBC, est fixée à la fin du mois de mars.

Microsoft commencera à déployer les changements côté serveur à partir du mois d’avril.

Pour valider votre configuration SBC TLS avant le prochain changement de l’autorité de certification (CA) root, Microsoft a mis à disposition un point de terminaison dédié aux tests conçu pour confirmer que les appliances SBC reconnaissent les certificats émis par les nouveaux CA root.

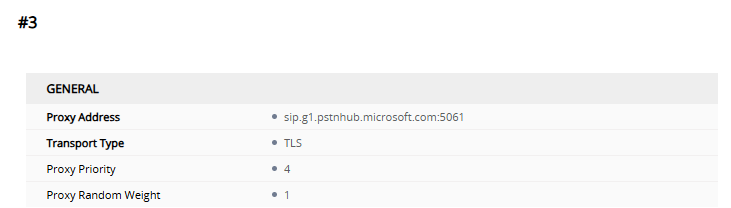

Ce point de terminaison est destiné exclusivement aux messages ping SIP OPTIONS et ne doit pas être utilisé pour le trafic vocal.

L’établissement réussi d’une connexion TLS à ce point de terminaison devrait indiquer que vos certificats de confiance SBC émis par la nouvelle CA et que la connectivité aux services Teams restera intacte par la mise à jour.

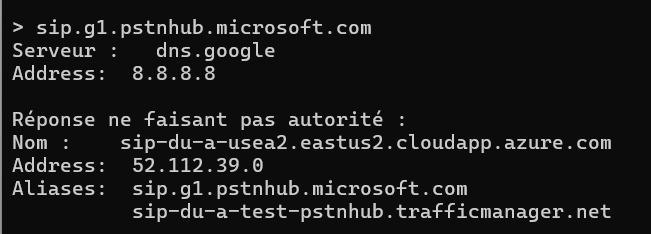

Point de terminaison de test FQDN : sip.g1.pstnhub.microsoft.com

Port : 5061

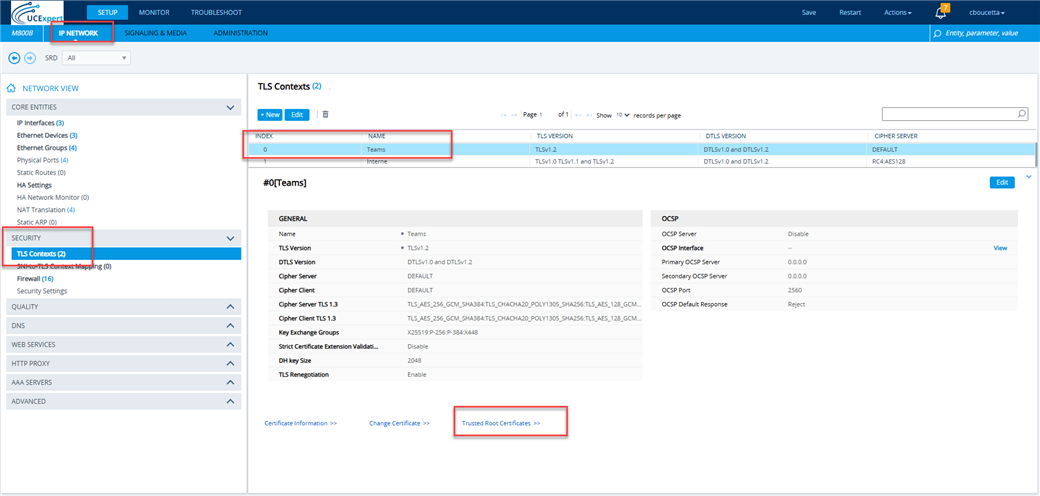

Il est nécessaire en prérequis d'ajouter la liste complète des certificats racine (Root CA) en tant que certificats CA de confiance dans le profil TLS attribué à l’interface SIP de Microsoft Teams.

Ces autorités de certification sont accessible via ce lien: Azure Certificate Authority details | Microsoft Learn

Vous pouvez importer ces autorités de certifications en naviguant dans IP Network, Security, TLS Context, puis sélectionner le tls context utilisé avec Teams, puis Trusted Root Certificates

Vous pouvez ajouter ce point d'extrémité dans votre configuration SBC pour valider le comportement:

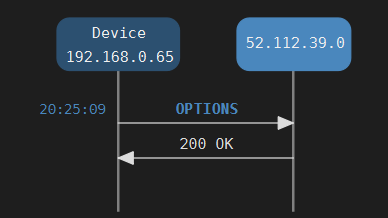

Dans le cadre de mon test, le point d'extrémité est résolu avec l'adresse IP publique 52.112.39.0, cette IP est déjà dans la liste autorisée du réseau 52.112.0.0/14

SIPServersIPList::AddResolvedProxiesIPToList (ProxySet 1) - sip.g1.pstnhub.microsoft.com was resolved by DNS to 52.112.39.0

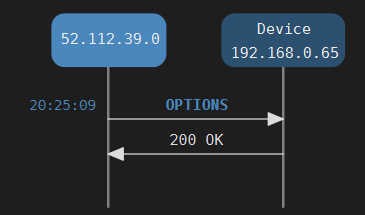

Le point d'extrémité répond au SIP Options venant de mon SBC

Le SBC reçoit et accept des SIP Options venant du point d'extrémité de test confirmant le bon fonctionnement.