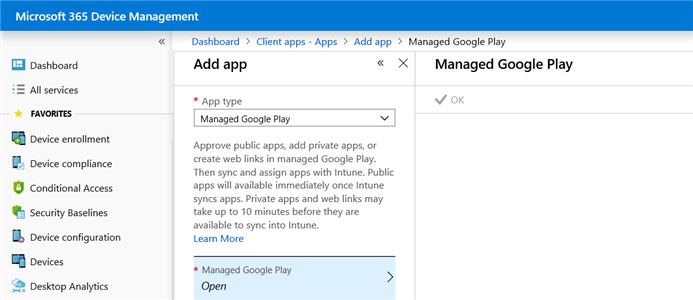

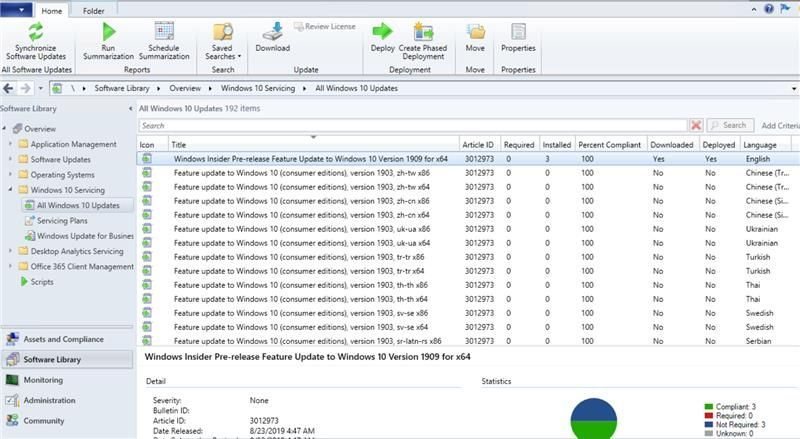

Microsoft a revu l’iFrame permettant l’ajout d’une application/lien web/application métier provenant du Managed Google Play pour Microsoft Intune. Si vous utilisez Internet Explorer pour accéder au portail Intune soit via portal.azure.com ou devicemanagement.microsoft.com, vous pouvez observer le non chargement de l’iFrame et une fenêtre blanche :

Le problème n’est pas constaté pour Microsoft Edge, Microsoft Edge (Chromium), Google Chrome ou Mozilla Firefox.

Microsoft est au courant du problème et travaille à corriger ce dernier.