Microsoft vient de publier la version 8456 de Microsoft Deployment Toolkit (MDT). MDT est un accélérateur de solutions gratuit permettant d’optimiser le déploiement de systèmes d’exploitation.

Cette version apporte les nouveautés et changements suivants :

- Support de Windows 10 1809

- Support de Windows ADK pour Windows 10 1809 et Windows Server 2019

- Mise à jour des binaires SCCM avec 1810

- Support des séquences de tâches imbriquées pour le scénario Lite-Touch

- Support de System Center Configuration Manager 1810. Notez que cette version spécifique ou ultérieure de ConfigMgr est nécessaire pour les scénarios zero-touch installation (ZTI) et user-driven installation (UDI).

- Support des Local Experience Packs (LXPs) modernes

Voici les correctifs inclus :

- La variable IsVM est évaluée à False sur les machines virtuelles Parallels

- La variable IsVM est évaluée à False lorsque les machines virtuelles VMware sont configurées avec le firmware de démarrage EFI

- Gather ne reconnaît pas le type de châssis All in One

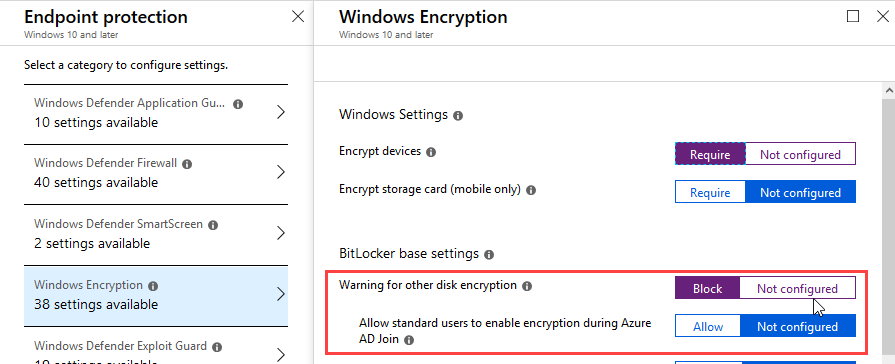

- MDT n'installe pas automatiquement BitLocker sur Windows Server 2016

- Typo BDEDisablePreProvisioning dans ZTIGather.xml.

Il existe un problème connu. A partir de Windows 10 1809, les Language Interface Packs (LIP) sont livrés sous forme de fichiers.appx LXP (Local Experience Packs). Ces LXPs ne sont pas automatiquement sélectionnés lorsqu'ils sont spécifiés dans le fichier unattend.xml et le déploiement échoue.

Plus d’informations sur : https://blogs.technet.microsoft.com/mniehaus/2019/01/26/new-version-of-the-microsoft-deployment-toolkit-released/