Microsoft vient d’annoncer la mise à disposition d’un nouvel ensemble de fonctionnalités pour Microsoft Intune.

Pour l’arrivée d’iPadOS, vous devez revoir vos éventuelles stratégies d’accès conditionnelle.

Les fonctionnalités suivantes sont ajoutées :

Enregistrement des périphériques

- [Général] Le portail de l'entreprise est en cours de mise à jour. Vous pourrez utiliser plusieurs filtres sur la page Apps du Portail d'entreprise. La page Détails du périphérique est également en cours de mise à jour afin d'améliorer l'expérience de l'utilisateur.

- [Android] Les nouveaux tenants (les tenants existants ne sont pas impactés) auront Android Enterprise activé par défaut en lieu et place d’Android Device Administrator (Legacy). Cette configuration peut être réactivée en allant dans : Intune > Device enrollment > Android enrollment > Personal and corporate-owned devices with device administration privileges > Use device administrator to manage devices.

- [Android Enterprise] Mise à jour de l’application Microsoft Intune pour Android Enterprise Fully Managed (COBO) afin d’inclure :

- Mise à jour et amélioration de la mise en page pour inclure la navigation en bas pour les actions les plus importantes.

- Ajout d'une page supplémentaire qui affiche le profil de l'utilisateur.

- Ajout de l'affichage des notifications dans l'application, telles que la nécessité de mettre à jour les paramètres de l'appareil.

- Ajout de l'affichage des notifications poussées personnalisées, alignant l'application avec le support récemment ajouté dans l'application Portail d'entreprise pour iOS et Android.

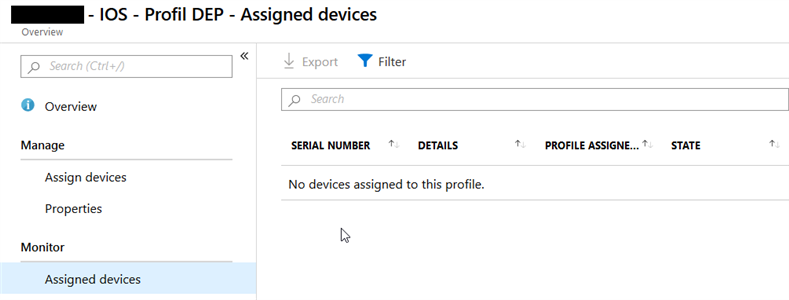

- [iOS/macOS} Vous pouvez maintenant voir une liste des périphériques Apple Automated Device Enrollment Program (DEP) qui sont associés à un profil en naviguant dans Intune > Device enrollment > Apple enrollment > Enrollment program tokens > choisir un token > Profiles > choisir un profil > Assigned devices (sous Monitor).

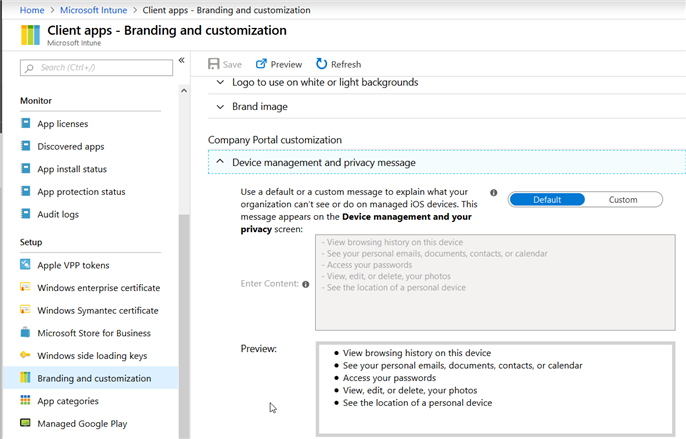

- [iOS] Vous pouvez personnaliser l’écran de confidentialité lors du processus d’enregistrement dans le portail d’entreprise. Plus précisément, vous pourrez personnaliser la liste des éléments que votre entreprise ne peut pas voir ou faire sur l'appareil.

Gestion du périphérique

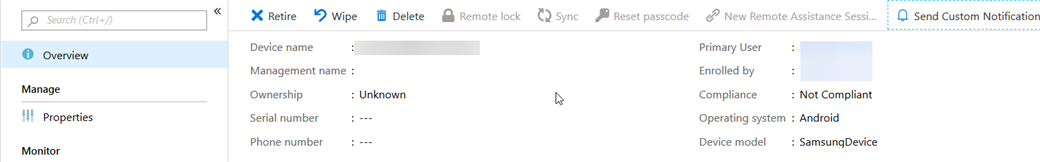

- [Général] Vous pouvez maintenant sélectionner un seul périphérique, puis utiliser une action de périphérique distant pour envoyer une notification personnalisée uniquement à ce périphérique.

- [iOS] Microsoft Intune supporte iOS 13.

- [macOS] Microsoft Intune supporte macOS 10.15.

- [Android Enterprise] Disponibilité Générale de la gestion des périphériques Android Enterprise dans un mode Fully Managed (COBO).

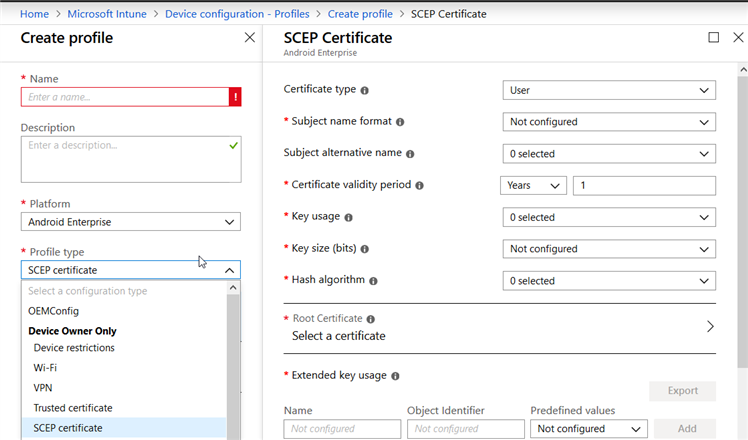

- [Android Enterprise] Comme pour le mode Work Profile, Le déploiement des certificats SCEP est supporté pour les périphériques Android Enterprise Fully Managed (COBO). Ces profils peuvent être utilisés pour l’authentification via des profils Wi-Fi, VPN, Email.

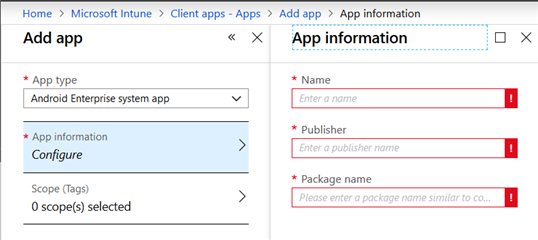

- [Android Enterprise] Il est maintenant possible de choisir les applications systèmes activées pour les périphériques Android Enterprise Fully Managed (COBO). Ceci peut être réalisé en naviguant dans Client apps > Apps > Add. Dans la liste des types d’application, selectionnez Android Enterprise system app.

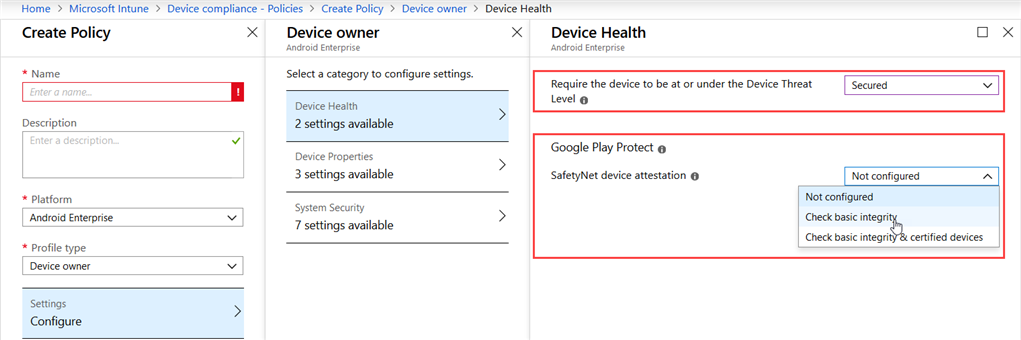

- [Android Enterprise] Vous pouvez créer une stratégie de conformité qui comprend le niveau d’attestation Google SafetyNet pour les Android Enterprise Fully Managed (COBO).

- [Android Enterprise] Les fournisseurs Mobile Threat Defense (MTD) sont supportés par Android Enterprise Fully Managed (COBO). Ceci vous permet de spécifier le niveau de menaces accepté dans les stratégies de conformité.

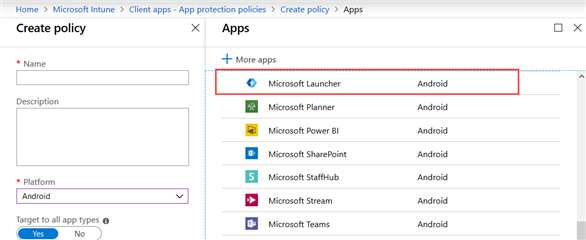

- [Android Enterprise] L'application Microsoft Launcher peut maintenant être configurée via des stratégies de protection d'applications pour permettre une expérience utilisateur standardisée sur des périphériques Fully Managed. L'application Microsoft Launcher peut être utilisée pour personnaliser le périphérique Android.

- [iOS] Le mode User Enrollment est un nouveau type d'inscription pour les périphériques Apple. Dans ce mode, les actions à distance : Effacement (Wipe) et Réinitialiser du code PIN ne seront pas disponibles pour ces périphériques.

Configuration du périphérique

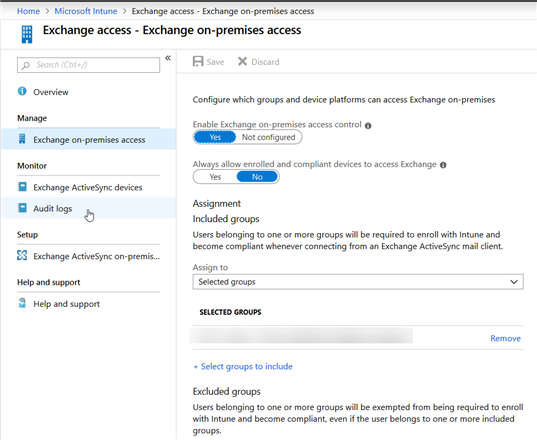

- [Général] Mise à jour de l’interface de configuration du connecteur Exchange On-Premises pour mettre tous les contrôles au même endroit.

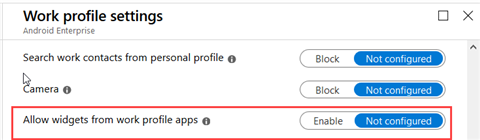

- [Android Enterprise] Autoriser ou restreindre l'ajout de widgets applicatifs à l'écran d'accueil sur les périphériques Android Enterprise Work Profile. Ceci peut se faire en naviguant dans Device configuration > Profiles > Create profile > Android Enterprise comme plateforme > Work profile only > Device restrictions pour type de profile.

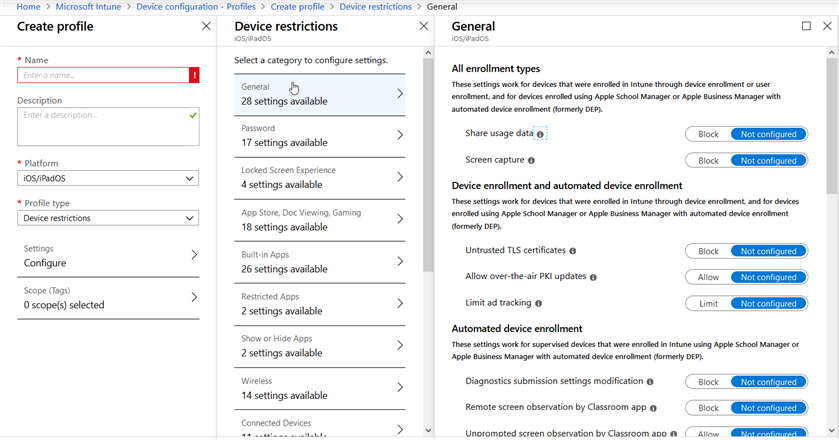

- [iOS/macOS] Device features, device restrictions, et extension profiles pour les paramètres iOS et macOS sont affichés par type d’enregistrement. On retrouve la séparation suivante :

- iOS

- User enrollment

- Device enrollment

- Automated device enrollment (supervised)

- All enrollment types

- macOS

- User approved

- Device enrollment

- Automated device enrollment

- All enrollment types

- iOS

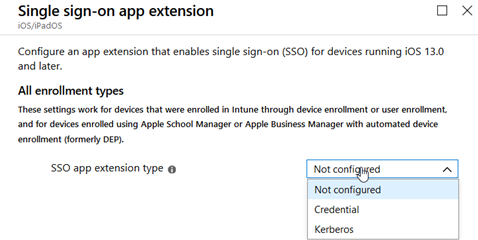

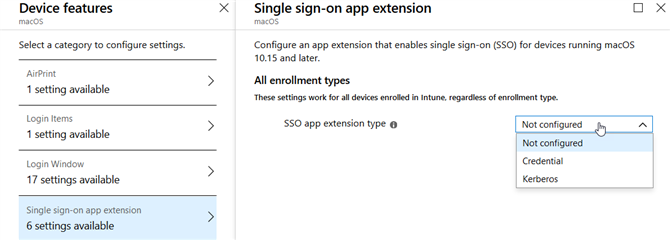

- [iOS/macOS] il y a de nouveaux paramètres Single Sign-On pour les périphériques iOS 13+ et macOS 15 (Device configuration > Profiles > Create profile > iOS ou macOS pour plateforme > Device features comme type de profile). Ces paramètres configurent le SSO, en particulier pour les applications et les sites Web qui utilisent l'authentification Kerberos. Vous pouvez choisir entre une extension d'application d'authentification unique générique et l'extension Kerberos intégrée d'Apple.

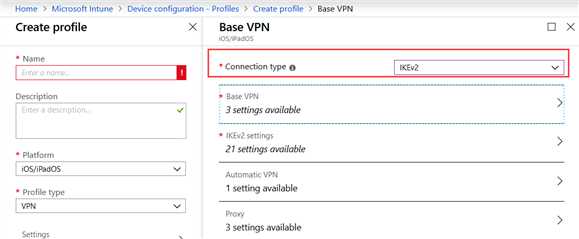

- [iOS] Vous pouvez créer des profils VPN pour le client VPN natif iOS en utilisant le protocole IKEv2. Ces profils VPN configurent le client VPN natif, de sorte qu'aucune application client VPN n'est installée ou poussée vers des périphériques gérés. Cette fonction nécessite que les périphériques soient enregistrés dans Intune (inscription MDM). Ceci peut se faire en naviguant dans Device configuration > Profiles > Create profile > iOS comme plateforme > VPN pour type de profile > Connection Type.

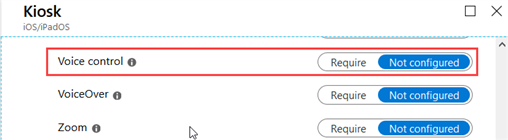

- [iOS] Nouveaux paramètres de commande vocale pour les périphériques iOS 13.x ou ultérieurs supervisés fonctionnant en mode kiosque.

- [iOS] Intune vous permet déjà de créer des stratégies pour afficher ou masquer les applications sur vos périphériques iOS supervisés dans Device configuration > Profiles > Create profile > iOS pour plateforme > Device restrictions comme type de profile > Show or hide apps. Vous pouviez entrer l'URL de l'App Store d'iTunes. Dans cette mise à jour, les applications et itunes peuvent être utilisées dans l'URL, par exemple :

- https://itunes.apple.com/us/app/work-folders/id950878067?mt=8

- https://apps.apple.com/us/app/work-folders/id950878067?mt=8

- [macOS] Associer des domaines aux applications sur macOS 10.15+ pour contrôler le partage des informations d'identification avec les sites Web liés à votre application et pour être utilisées avec l'extension de SSO, les liens universels et le remplissage automatique de mot de passe d'Apple. L’option est disponible dans Device configuration > Profiles > Create profile > macOS pour plateforme > Device features comme type de profile.

- [Windows 10] Les valeurs du type de mot de passe de la stratégie de conformité de Windows 10 sont plus claires et correspondent à celles du CSP. Dans Device compliance > Policies > Create policy > Windows 10 and later pour plateforme > System Security.

- Les valeurs du type de mot de passe sont plus claires et mises à jour pour correspondre au CSP DeviceLock/AlphanumericDevicePasswordRequired.

- Le paramètre Expiration du mot de passe (jours) est mis à jour pour permettre des valeurs comprises entre 1 et 730 jours.

Gestion des applications

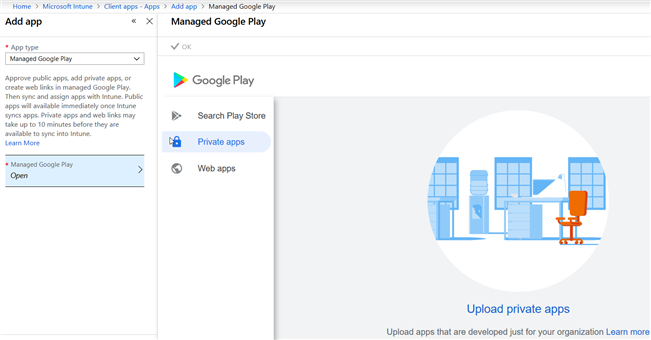

- [Android Enterprise] Intune permet maintenant de publier des applications métiers privées Android sur Google Play via un iframe intégré dans la console Microsoft Intune. Auparavant, les administrateurs devaient publier les applications métiers directement sur la console de publication Google Play. Cette nouvelle expérience permet de publier facilement des applications métiers avec un minimum d'étapes, sans avoir besoin de quitter la console Intune. Les administrateurs n’ont plus besoin de s'inscrire manuellement en tant que développeur auprès de Google et n’ont plus à payer les frais d'inscription Google de 25$. Tous les scénarios de gestion Android Enterprise qui utilisent Managed Google Play peuvent bénéficier de cette fonctionnalité (Work Profile, Dedicated Devices, Fully Managed et non enregistrés). Dans Microsoft Intune, naviguez dans Client apps > Apps > Ajouter. Ensuite, sélectionnez Managed Google Play dans la liste Type d'application.

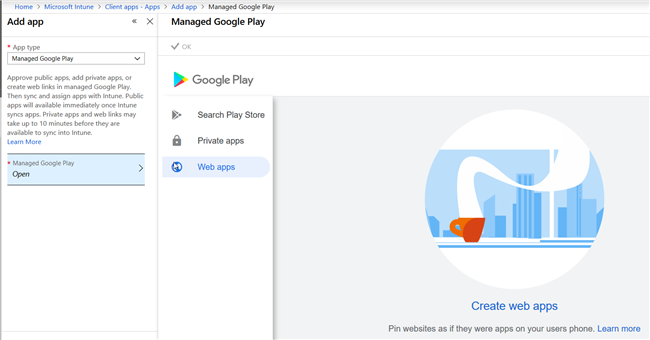

- [Android Enterprise] Microsoft Intune permet d'ajouter et de gérer des liens Web directement dans la console Intune via l'iframe Managed Google Play. Cela permet aux administrateurs de soumettre une URL et une icône graphique, puis de déployer ces liens vers des périphériques comme les applications Android classiques. Tous les scénarios de gestion Android Enterprise qui utilisent Managed Google Play peuvent bénéficier de cette fonctionnalité (Work Profile, Dedicated Devices, Fully Managed et non enregistrés). Dans Microsoft Intune, naviguez dans Client apps > Apps > Ajouter. Ensuite, sélectionnez Managed Google Play dans la liste Type d'application.

- [Android Enterprise] Vous pouvez installer des applications métiers Android de manière silencieuse sur les périphériques Zebra, Sélectionnez Client apps > Apps > Ajouter. Dans le volet Ajouter une application, sélectionnez Application métier (Line-of-business app). Actuellement, une fois l'application métiée téléchargée, une notification de succès de téléchargement apparaît sur le périphérique de l'utilisateur. La notification ne peut être annulée qu'en appuyant sur Effacer tout. Ce problème de notification sera corrigé dans une prochaine version, et l'installation sera complètement silencieuse et sans indicateur visuel.

- [macOS] Support du déploiement de liens vers des applications Web sur macOS. Le lien est installé au Dock en utilisant le portail d’entreprise lorsque l’utilisateur clique sur Install.

- [macOS] Support des applications VPP pour macOS. Les applications qui ont été achetées avec Apple Business Manager sont affichées dans la console lorsque les tokens VPP sont synchronisés dans Intune. Vous pouvez attribuer, révoquer et réassigner des licences de péripéhriques et d'utilisateurs pour des groupes à l'aide du portail Intune. On retrouve un Reporting des informations de licence à partir de l'app store, et le suivi du nombre de licences que vous avez utilisées.

- [iOS] Le SDK Intune App pour iOS utilise des clés de chiffrement de 256 bits lorsque le chiffrement est activé par les stratégies de protection d'application. Toutes les applications devront disposer d'un SDK version 8.1.1 pour permettre le partage de données protégées.

Sécurité du périphérique

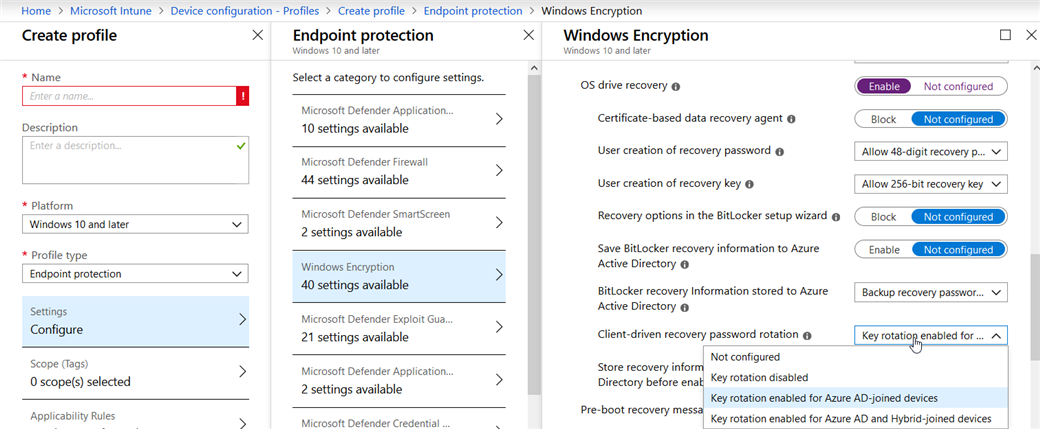

- [Windows 10] Support de la rotation de clé de restauration par le client pour BitLocker. Ce paramètre lance un rafraîchissement du mot de passe de récupération piloté par le client après la récupération d'un lecteur système (soit en utilisant bootmgr ou WinRE) et le déverrouillage du mot de passe de récupération sur un lecteur de données fixe. Ce paramètre rafraîchit le mot de passe de récupération spécifique qui a été utilisé et les autres mots de passe inutilisés sur le volume restent inchangés. Ce paramètre est disponible dans la catégorie Endpoint Protection pour les périphériques qui exécutent Windows 1909+.

- [Windows 10] Ajout du paramétrage Tamper Protection pour Windows Defender Antivirus. Vous pouvez définir la protection contre l'altération pour activer les restrictions de protection contre l'altération.

- [Windows 10] Disponibilité Générale des paramétrages de configuration du pare-feu Windows. Vous pouvez utiliser ces règles pour spécifier le comportement entrant et sortant des applications, des adresses réseau et des ports.

Dépannage

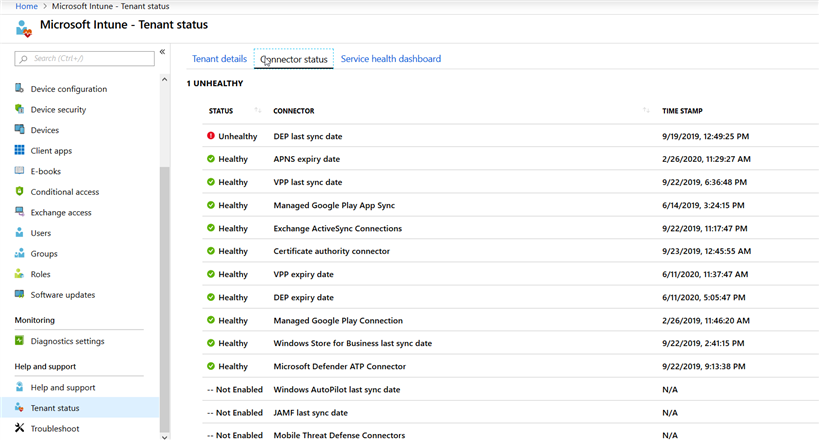

- [Général] L’interface utilisateur du tableau de bord Etat du tenant (Tenant Status) a été mis à jour afin d’être alignée sur les systèmes d’interface utilisateur d’Azure.

Autre

- [Général] Les applications peuvent appeler l'API Intune Graph API avec des opérations de lecture et d'écriture en utilisant l'identité de l'application sans les identifiants utilisateur.

- [Général] Les stratégies de conditions générales (Chartes/Terms of Use) supportent les balises d’étendue (Scope Tags).

Plus d’informations sur : https://docs.microsoft.com/en-us/intune/whats-new