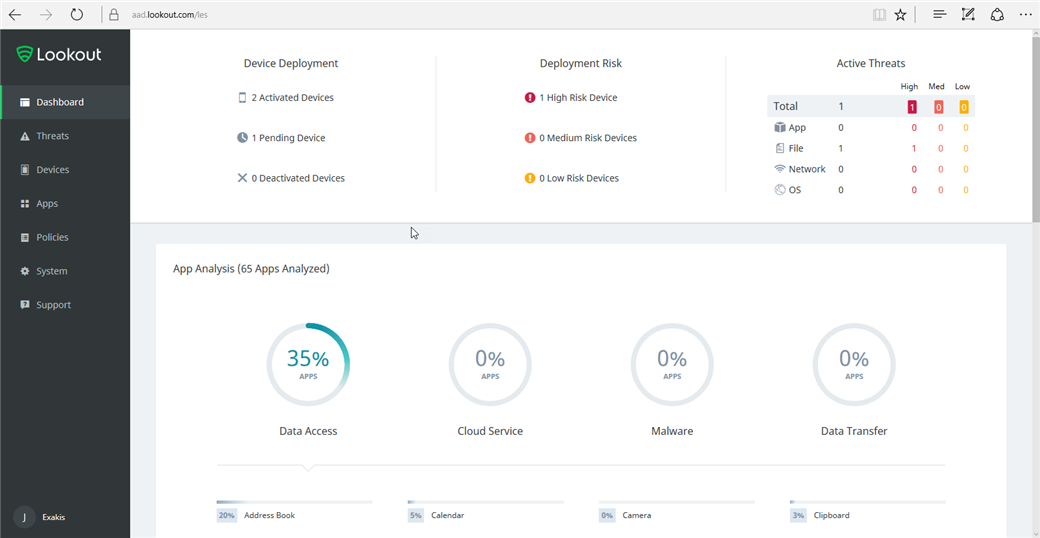

Wei H Lim (MSFT) a publié un tableau de bord qui peut être utilisé pour le service Operations Management Suite (OMS). Il fournit une vue résumée de l’ensemble de l’état de la consommation du quota de données et comment la limite d’upload journalière du Tier gratuit est dispersé au travers des services ou atteint. Le tier gratuit autorise jusqu’à 500 MB de données par jour avec 7 jours de rétention.

Télécharger Sample OMS Free Tier Data Consumption Tracker Dashboard