Microsoft vient d’annoncer la mise à disposition d’un nouvel ensemble de fonctionnalités pour Microsoft Intune. Comme vous pouvez le constater, les nouveautés sont limitées du fait des vacances de Noël mais ceci n’est peut-être que le calme avant la tempête. Par le passé, les mois qui ont suivi ont été très riches en annonces.

Les fonctionnalités suivantes sont ajoutées :

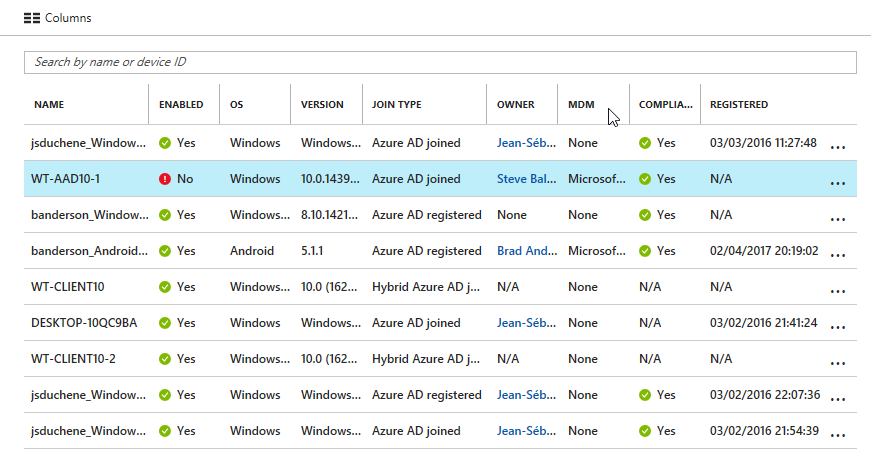

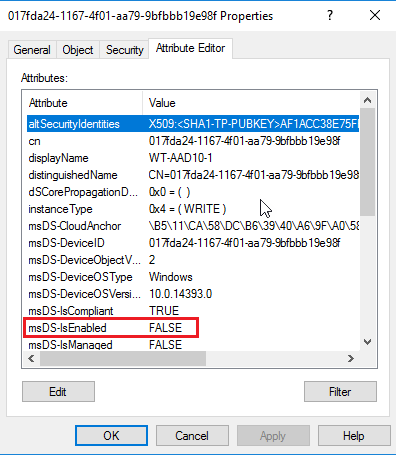

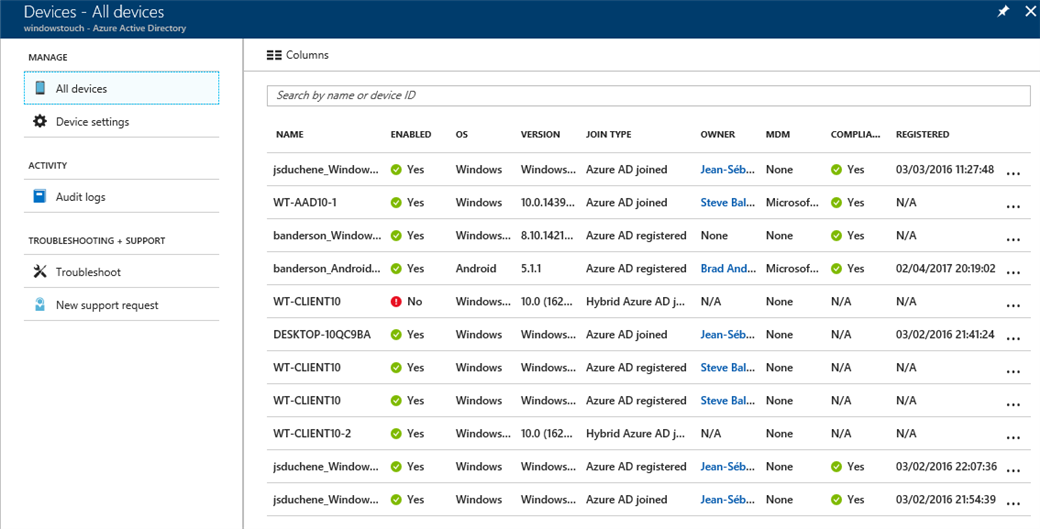

Gestion des périphériques

- [Android] L’application du portail d’entreprise d’Android étend les actions de résolutions de la partie Update device settings avec les problèmes relatifs au chiffrement du périphérique.

- [Windows 10] L’utilisateur final peut maintenant verrouiller à distance des périphériques depuis l’application du portail d’entreprise pour Windows 10. L’option n’est bien entendu pas disponible pour le périphérique sur lequel il est connecté.

- [Windows 10] L’utilisateur peut maintenant visualiser les raisons de non-conformité dans l’application du portail d’entreprise. Lorsque cela est possible, l’action l’emmènera directement dans l’emplacement adéquat de l’application Paramètres de Windows 10 pour corriger le problème.

GraphAPI

- [General] Disponibilité Générale de l'API Intune dans Microsoft Graph. Cette dernière était en préversion depuis le passage de Microsoft Intune dans le portail Azure. Graph API permet notamment d'automatiser les éléments relatifs à Microsoft Intune.

Plus d’informations sur : https://docs.microsoft.com/en-us/intune/whats-new