Microsoft vient d’annoncer la version finale des baselines de paramétrages de sécurité pour Microsoft Edge v85. Ces dernières s’utilisent avec Security Compliance Toolkit (SCT). Les lignes de base permettent de vérifier la conformité d’une application vis-à-vis des bonnes pratiques et recommandations

Cette version comprend de nouveaux paramètres de configuration machine et utilisateur. :

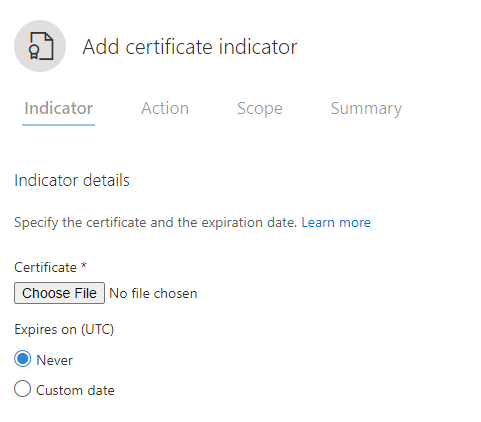

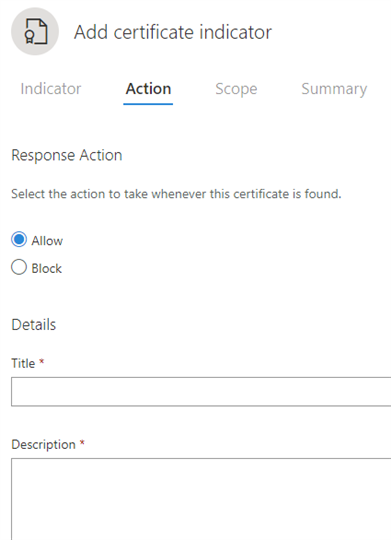

- Allow certificates signed using SHA-1 when issued by local trust anchors. Microsoft intègre un paramétrage qui est déprécié. Microsoft Edge interdit par défaut les certificats signés à l'aide de SHA-1, applique cette interdiction pour s'assurer que les entreprises reconnaissent que l'autorisation SHA-1 n'est pas une configuration sécurisée. Si vous devez utiliser SHA-1 pour assurer la compatibilité avec les applications existantes qui en dépendent, il est essentiel pour la sécurité de l’entreprise de s'éloigner de cette configuration dès que possible. Dans la version 92 de Microsoft Edge (mi-2021), ce paramètre sera supprimé, et il n'y aura plus de mécanisme pris en charge pour autoriser le SHA-1, même pour les certificats émis par vos autorités de certification non publiques, après cela.

- Define a list of protocols that can launch an external application from listed origins without prompting the user. L'utilisation de ce paramètre permettra de supprimer ce prompt et de réduire le bruit pour l'utilisateur final en approuvant le contenu au niveau de l'entreprise. La réduction des invites de l'utilisateur final améliore la productivité de l'utilisateur et l'aide à prendre de meilleures décisions lorsqu'une demande inattendue apparaît, en réduisant la fatigue de l'utilisateur.

Plus d’informations sur l’article suivant : Security baseline for Microsoft Edge version 85 - Microsoft Tech Community