Microsoft a introduit un ensemble de nouveautés dans Azure Active Directory en août 2020.

Microsoft apporte les nouveautés suivantes :

- 25 nouvelles applications fédérées sont ajoutées à la galerie d’applications Azure AD avec notamment : Backup365, Soapbox, Alma SIS, Enlyft Dynamics 365 Connector, Serraview Space Utilization Software Solutions, Uniq, Visibly, Zylo, Edmentum - Courseware Assessments Exact Path, CyberLAB, Altamira HRM, WireWheel, Zix Compliance and Capture, Greenlight Enterprise Business Controls Platform, Genetec Clearance, iSAMS, VeraSMART, Amiko, Twingate, Funnel Leasing, Scalefusion, Bpanda, Vivun Calendar Connect, FortiGate SSL VPN, Wandera End User

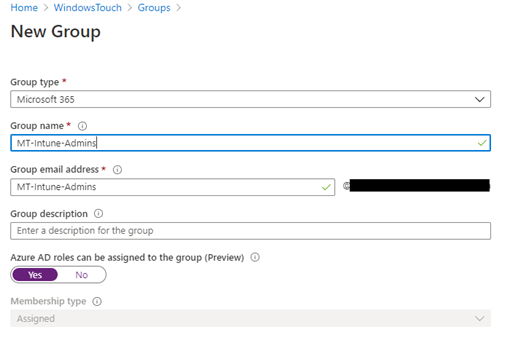

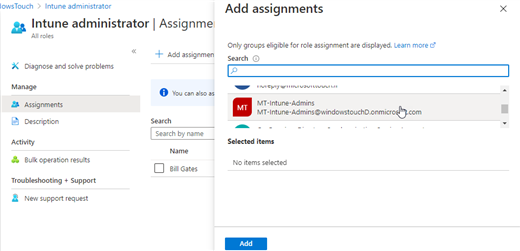

- Vous pouvez désormais attribuer des rôles intégrés à Azure AD à des groupes Cloud. Par exemple, vous pouvez attribuer le rôle d'administrateur SharePoint à un groupe Cloud Contoso_SharePoint_Admins. Vous pouvez également utiliser le PIM pour faire du groupe un membre éligible du rôle, au lieu de lui accorder un accès permanent.

- Disponibilité générale d'Azure AD My Sign-Ins. Une nouvelle fonctionnalité permet aux utilisateurs d'entreprises de consulter l'historique de leur connexion pour vérifier toute activité inhabituelle. En outre, cette fonction permet aux utilisateurs finaux de signaler les activités suspectes en indiquant "Ce n'était pas moi" ou "C'était moi".

- L'approvisionnement des utilisateurs pour SAP SuccessFactors HR est disponible. Vous pouvez désormais intégrer SAP SuccessFactors comme source d'identité faisant autorité avec Azure AD et automatiser le cycle de vie de l'identité de bout en bout en utilisant les événements RH tels que les nouvelles embauches et les licenciements pour piloter le provisionnement et le dé-provisionnement des comptes dans Azure AD.

- Nouveaux rôles intégrés :

- Insights Administrator. Les utilisateurs ayant le rôle Insights Administrator peuvent accéder à l'ensemble des fonctionnalités administratives de l'application M365 Insights. Un utilisateur dans ce rôle peut lire les informations de l'annuaire, surveiller la santé du service, les tickets de support des fichiers et accéder aux aspects des paramètres de l'administrateur Insights.

- Insights Business Leader. Les utilisateurs ayant le rôle Insights Business Leader peuvent accéder à un ensemble de tableaux de bord et d'informations via l'application M365 Insights. Cela comprend l'accès complet à tous les tableaux de bord et aux informations présentées, ainsi que la fonctionnalité d'exploration des données. Toutefois, les utilisateurs de ce rôle n'ont pas accès aux paramètres de configuration des produits, ce qui relève de la responsabilité du rôle Insights Administrator.

- Disponibilité des Resource Forests pour Azure AD DS. Vous pouvez désormais activer l'autorisation sans synchronisation de hachage de mot de passe pour utiliser les services du Azure AD Domain Services, y compris l'autorisation par carte à puce.

- Support du replica régional pour les domaines gérés par Azure AD DS. Les jeux de réplicas peuvent être ajoutés à tout réseau virtuel pééré dans toute région d'Azure qui prend en charge Azure AD Domain Services. Des jeux de réplicas supplémentaires dans différentes régions Azure permettent une reprise après sinistre géographique pour les applications héritées si une région Azure est hors ligne.

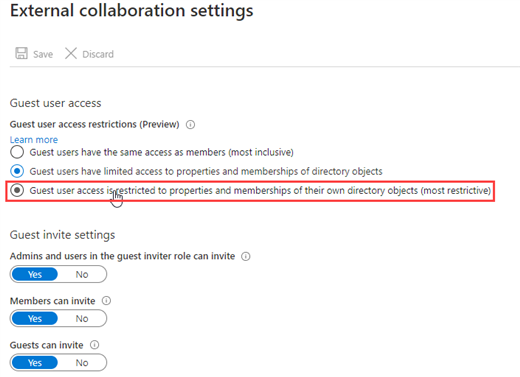

- Public Preview : Nouvelles autorisations d'accès restreintes pour les invités Azure AD. Microsoft a mis à jour les permissions au niveau de l'annuaire pour les utilisateurs invités. Ces autorisations permettent aux administrateurs d'exiger des restrictions et des contrôles supplémentaires sur l'accès des utilisateurs invités externes. Les administrateurs peuvent désormais ajouter des restrictions supplémentaires pour l'accès des invités externes aux profils des utilisateurs et des groupes et aux informations sur les membres. Les entreprises peuvent gérer l'accès des utilisateurs externes à l'échelle en masquant les adhésions aux groupes, notamment en empêchant les utilisateurs invités de voir les adhésions au(x) groupe(s) auquel ils appartiennent.

- Disponibilité générale des requêtes delta pour les service principals et pour oAuth2PermissionGrant. Les entreprises peuvent désormais suivre efficacement les modifications apportées à ces ressources et fournissent la meilleure solution pour synchroniser les modifications de ces ressources avec un magasin de données local.

- Support de l’API Custom Open ID Connect MS Graph pour Azure AD B2C.

On retrouve les modifications de service suivantes :

- Application Admin et Cloud Application Admin peuvent gérer les propriétés d'extension des applications. Auparavant, seul l'administrateur global pouvait gérer la propriété de l'extension.

- À partir du 1er octobre 2020, les prérequis pare-feu d’Azure MFA Server nécessiteront des plages d'IP supplémentaires. Si votre entreprise dispose de règles de pare-feu sortant, mettez-les à jour afin que votre Azure MFA Server puissent communiquer avec toutes les plages d'IP nécessaires.

- Microsoft met à jour le portail Identity Secure Score pour l'aligner sur les changements introduits dans la nouvelle version de Microsoft Secure Score avec les changements suivants :

- "Identity Secure Score" renommé en "Secure Score for Identity" pour l'alignement de la marque avec Microsoft Secure Score

- Points normalisés selon un barème standard et exprimés en pourcentages au lieu de points

Plus d’informations sur : What’s new Azure AD