Il y a peu, j’avais encore un échange sur le sujet pour expliquer les subtilités des objets Devices / Périphériques utilisés par Microsoft Intune et Microsoft Entra ID (Azure AD) ainsi que les utilisateurs qui peuvent être associés.

On retrouve :

- Un objet périphérique Microsoft Entra ID (Azure AD)

- Un objet périphérique Microsoft Intune (dérivé de celui de Microsoft Entra ID)

- Un objet périphérique Windows Autopilot (non détaillé dans l’article suivant)

- Un UPN du compte Enrolled By de Microsoft Intune

- Un Nom d’affichage du compte Enrolled By de Microsoft Intune (qui ne peut être changé)

- Un UPN correspondant au Primary User de Microsoft Intune (qui peut être changé manuellement via le portail ou Graph API)

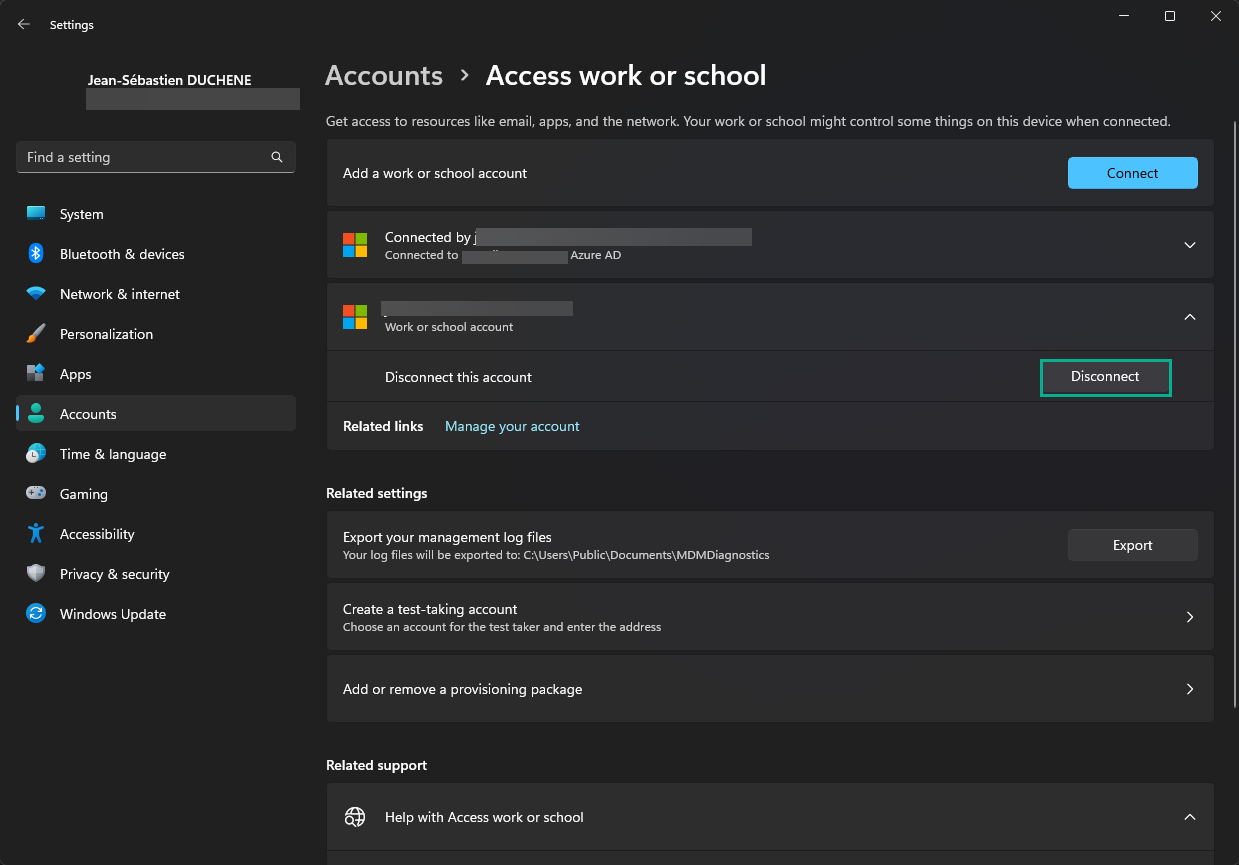

- L’utilisateur Azure AD qui a enregistré ou joint la machine au Cloud. (qui ne peut être changé car fait lors de la jointure)

Mark Stanfill propose de revenir sur les concepts avec un article que je trouve très bien ficelé et que tout le monde touchant de près ou de loin à Intune devrait lire : Understanding the Intune device object and User Principal Name - Microsoft Community Hub