Microsoft vient d’annoncer la mise à disposition d’un nouvel ensemble de fonctionnalités pour Microsoft Intune.

Les fonctionnalités suivantes sont ajoutées :

Enregistrement des périphériques

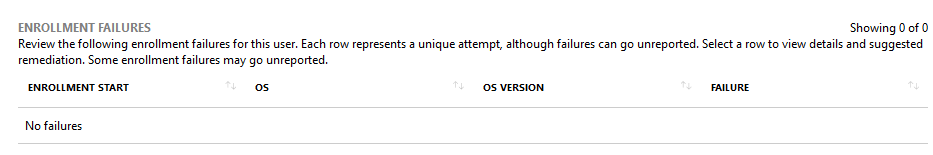

- [Général] Des messages d'erreur plus détaillés sont disponibles lorsque les restrictions d’enregistrement ne sont pas respectées. Pour voir ces messages, allez dans Intune > Troubleshoot > et vérifier le tableau Enrollment Failures. Pour plus d'informations, voir la liste des échecs d’enregistrement.

- [iOS] Passer plus d'écrans de l'assistant de configuration sur un périphérique iOS DEP. En plus des écrans que vous pouvez actuellement ignorer, vous pouvez configurer les périphériques iOS DEP pour qu'ils sautent les écrans suivants dans l'Assistant de configuration lorsqu'un utilisateur enregistre le périphérique : Display Tone, Privacy, Android Migration, Home Button, iMessage & FaceTime, Onboarding, Watch Migration, Appearance, Screen Time, Software Update, SIM Setup. Pour choisir les écrans à sauter, allez dans Device enrollment > Apple enrollment > Enrollment program tokens > choisissez un token > Profiles > choisissez un profil > Properties > Setup Assistant customization > choisissez Hide pour tous les écrans que vous voulez sauter > OK.

Configuration du périphérique

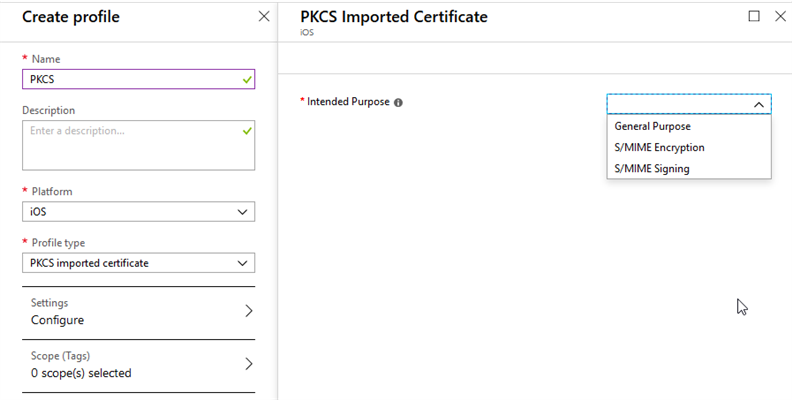

- [Général] Cette mise à jour inclut le chiffrement des e-mails S/MIME à l'aide d'un nouveau modèle de certificat importé (Device configuration > Profiles > Create profile > sélectionner la plate-forme > Type de profil PKCS imported certificate). Vous pouvez importer des certificats au format PFX. Intune peut alors délivrer ces mêmes certificats à plusieurs périphériques enregistrés par un seul utilisateur. Ceci inclut également :

- Le profil de messagerie iOS natif prend en charge l'activation du chiffrement S/MIME à l'aide de certificats importés au format PFX.

- L'application de messagerie native sur les périphériques Windows Phone 10 utilise automatiquement le certificat S/MIME.

- Les certificats privés peuvent être déployés sur plusieurs plates-formes. Mais toutes les applications de messagerie ne prennent pas en charge S/MIME.

- Sur d'autres plates-formes, vous devrez peut-être configurer manuellement l'application de messagerie pour activer S/MIME.

- Les applications de messagerie qui prennent en charge le chiffrement S/MIME peuvent gérer la récupération des certificats pour le chiffrement de messagerie S/MIME d'une manière qu'un MDM ne peut pas prendre en charge, comme la lecture depuis la liste de certificats de leur éditeur. Pour plus d'informations sur cette fonctionnalité, voir l’article suivant.

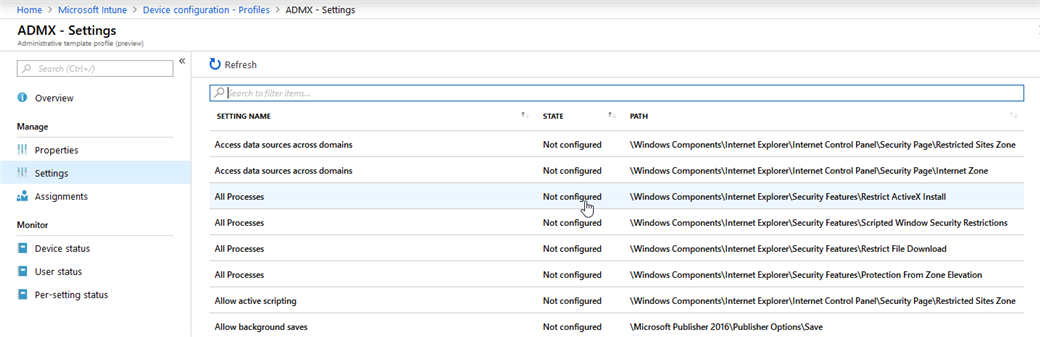

- [Windows 10] Public Preview des modèles d’administration (ADMX) pour les périphériques Windows 10. Ces derniers ont été déplacé dans un profil de configuration dédié Device configuration > Administrative templates. Ils ne fournissent pas moins de 300 paramétrages ADMX qui peuvent gérés dans Intune sans avoir à créer des stratégies ADMX-backed. Note : pour l’instant, ces derniers ne s’appliquent qu’en mode autonome. Microsoft travaille pour qu’ils puissent être appliqués sur des machines co-gérés.

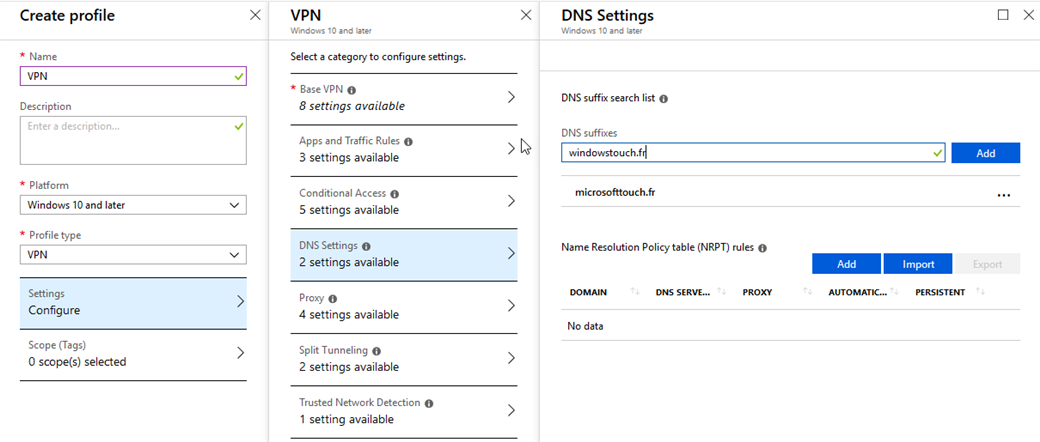

- [Windows 10] Sur les périphériques Windows 10, vous pouvez créer un profil de configuration VPN qui inclut une liste de serveurs DNS pour résoudre les domaines, tels que contoso.com. Cette mise à jour inclut de nouveaux paramètres pour la résolution des noms (Device configuration > Profiles > Create profile > Choisir Windows 10 and later > Choisir VPN pour le type de profil > DNS settings > Add) :

- Automatically connect : Lorsqu'il est activé, l'appareil se connecte automatiquement au VPN lorsqu'un appareil contacte un domaine que vous entrez, tel que contoso.com.

- Persistent : Par défaut, toutes les règles de la table Name Resolution Policy (NRPT) sont actives tant que le périphérique est connecté en utilisant ce profil VPN. Lorsque ce paramètre est activé sur une règle NRPT, la règle reste active sur le périphérique, même lorsque le VPN se déconnecte. La règle reste en vigueur jusqu'à ce que le profil VPN soit supprimé ou jusqu'à ce que la règle soit supprimée manuellement, ce qui peut être fait avec PowerShell.

- [Windows 10] Lorsque vous utilisez la détection de réseau de confiance, vous pouvez empêcher les profils VPN de créer automatiquement une connexion VPN lorsque l'utilisateur est déjà sur un réseau de confiance. Avec cette mise à jour, vous pouvez ajouter des suffixes DNS pour activer la détection d'un réseau de confiance sur les périphériques fonctionnant sous Windows 10 (Device configuration > Profiles > Create profile > Windows 10 and later > VPN).

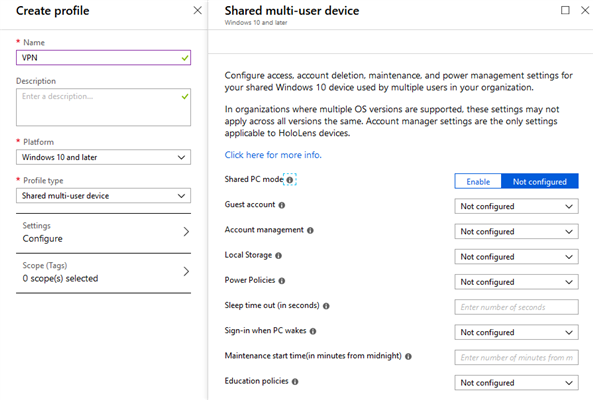

- [Wndows 10] Actuellement, vous pouvez configurer les paramètres Shared PC sous Windows 10 et Windows Holographic pour les périphériques d’entreprise en utilisant un paramètre OMA-URI personnalisé. Avec cette mise à jour, un nouveau profil est ajouté pour configurer les paramètres Shared Device (Device configuration > Profiles > Create Profile > Windows 10 and later > Shared multi-user device).

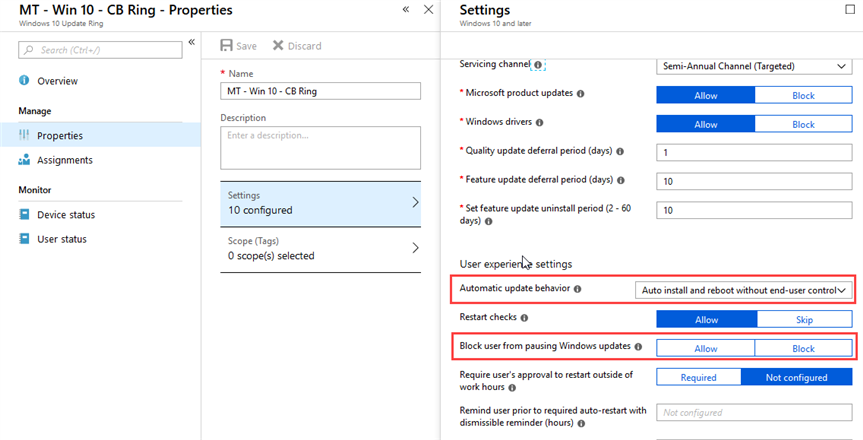

- [Windows 10] Pour les paramètres de diffusion de mises à jour Windows 10 (Windows 10 Update Rings), vous pouvez configurer :

- Automatic update behavior : Utilisez une nouvelle option, Reset to default pour restaurer les paramètres de mise à jour automatique d'origine sur une machine Windows 10 1809.

- Block user from pausing Windows updates : Configurez un nouveau paramètre de mise à jour du logiciel qui vous permet de bloquer ou d'autoriser vos utilisateurs à interrompre l'installation des mises à jour à partir des paramètres de leur ordinateur.

- [Windows 10] Vous pouvez créer un profil de configuration qui définit les paramètres de gestion de BitLocker sur les périphériques Windows 10 Professional. Plus d’informations sur : Endpoint protection settings for Windows 10.

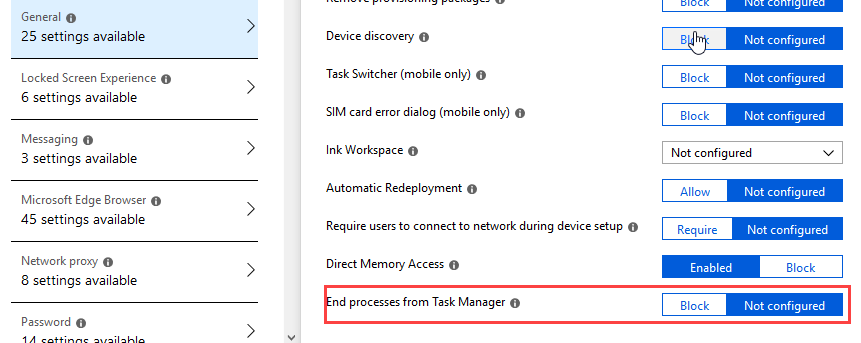

- [Windows 10] Cette mise à jour inclut un nouveau paramètre pour gérer la possibilité d’arrêter des processus à l'aide du Gestionnaire de tâches (task manager) sur les périphériques Windows 10. A l'aide d'un profil de configuration de périphérique (Device configuration > Profiles > Create profile > Windows 10 > Device restrictions > General settings), vous choisissez d'autoriser ou de bloquer ce paramètre.

- [iOS] Vous pouvez créer un profil email qui inclut différents paramètres. Cette mise à jour inclut les paramètres S/MIME qui peuvent être utilisés pour signer et chiffrer les communications électroniques sur les périphériques iOS (Device configuration > Profiles > Create profile > iOS > Email).

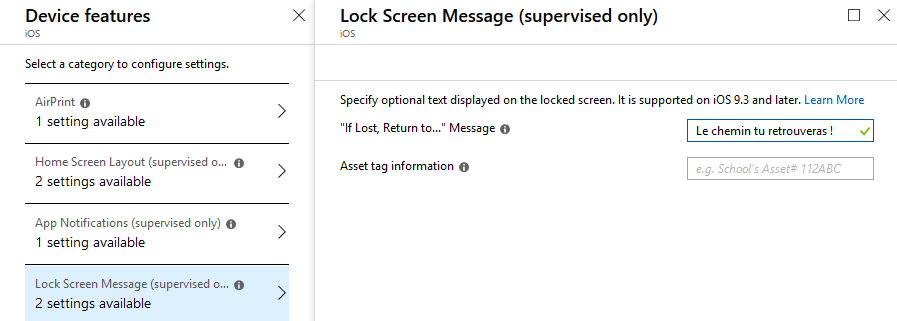

- [iOS] La configuration des périphériques partagés est renommée en Lock Screen Message pour les périphériques iOS dans le portail Azure. Lorsque vous créez un profil de configuration pour les périphériques iOS, vous pouvez ajouter des paramètres de configuration de périphérique partagé pour afficher un texte spécifique sur l'écran de verrouillage. Cette mise à jour comprend les changements suivants :

- Les paramètres de configuration du périphérique partagé dans le portail Azure sont renommés en "Lock Screen Message (supervised only)" (Device configuration > Profiles > Create profile > iOS > Device features > Lock Screen Message).

- Lorsque vous ajoutez des messages de verrouillage d'écran, vous pouvez insérer un numéro de série, un nom de périphérique ou une autre valeur spécifique au péripéhrique en tant que variable dans les informations d'Asset tag et Lock screen footnote. Par exemple, vous pouvez entrer le nom du dispositif : {{devicename}}} ou le numéro de série est {{serialnumber}} en utilisant des crochets bouclés. Les listes de tokens iOS disponibles qui peuvent être utilisés.

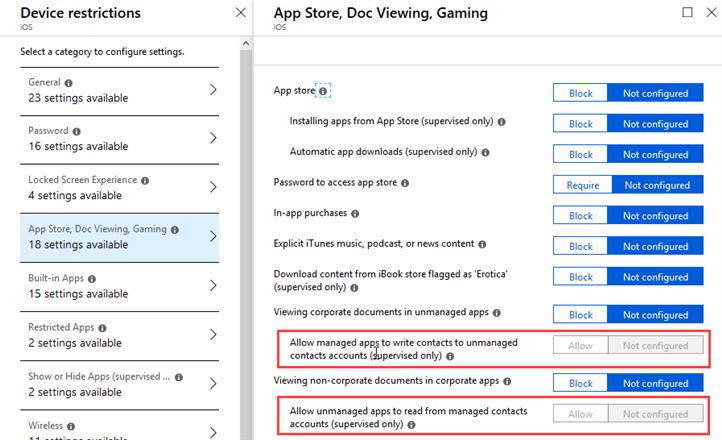

- [iOS] Dans Device Configuration > Profiles > Create profile > iOS > Device restrictions > App Store, Doc Viewing, Gaming, les paramètres suivants sont ajoutés :

- Allow managed apps to write contacts to unmanaged contacts accounts (supervised only)

- Allow unmanaged apps to read from managed contacts accounts (supervised only)

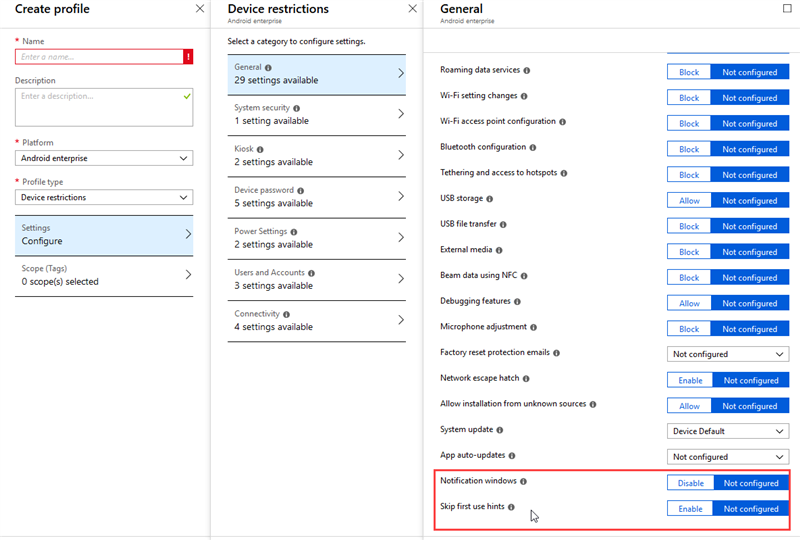

- [Android] Cette mise à jour inclut plusieurs nouvelles fonctionnalités sur les péripéhriques Android Enterprise lorsqu'ils fonctionnent en tant que device owner. Pour utiliser ces fonctions, allez dans Device Configuration > Profiles > Create profile > Android Enterprise > Device owner only > Device Restrictions. Les nouvelles fonctionnalités incluent :

- Désactiver l'affichage des notifications système, y compris les appels entrants, les alertes système, les erreurs système, etc.

- Suggère de passer les tutoriels de démarrage et les conseils pour les applications qui s'ouvrent pour la première fois.

- Désactiver les paramètres avancés de la protection du clavier, tels que l'appareil photo, les notifications, le déverrouillage des empreintes digitales, etc.

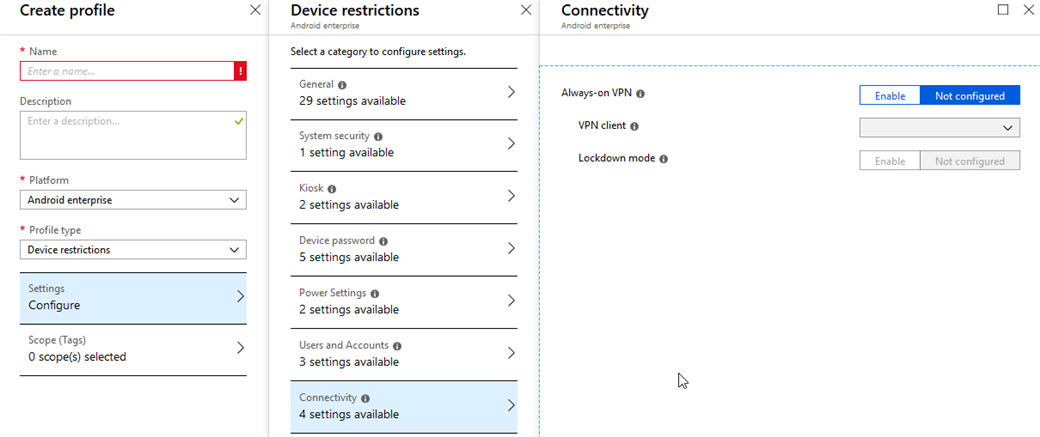

- [Android] Dans cette mise à jour, vous pouvez utiliser des connexions VPN permanentes sur les périphériques Android Enterprise en mode device owner. Les connexions VPN toujours actives restent connectées ou se reconnectent immédiatement lorsque l'utilisateur déverrouille son appareil, lorsque l'appareil redémarre ou lorsque le réseau sans fil change. Vous pouvez également mettre la connexion en mode "lockdown", qui bloque tout le trafic réseau jusqu'à ce que la connexion VPN soit active. Vous pouvez activer le VPN Always-on dans Device configuration > Profiles > Create profile > Android enterprise > Device restrictions for Device Owner Only > Connectivity settings.

Gestion des applications

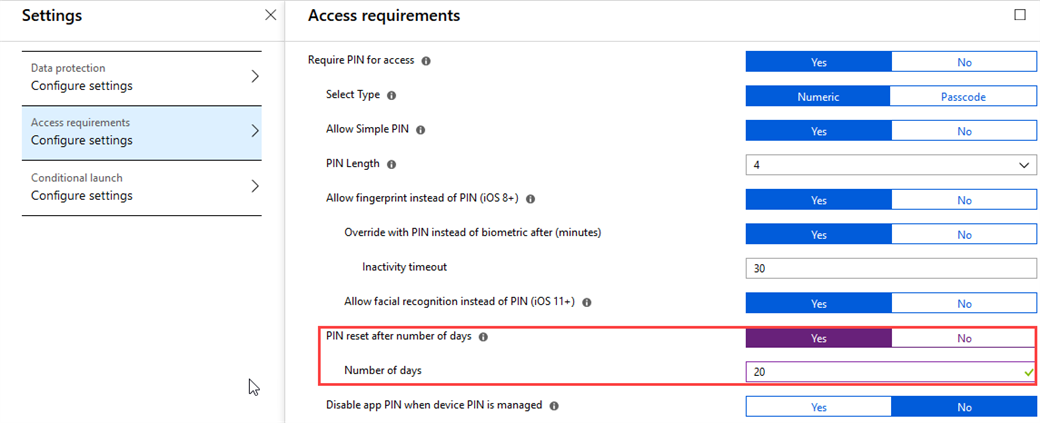

- [Android/iOS] Vous pouvez maintenant configurer le nombre de jours pendant lesquels un utilisateur final peut attendre avant qu’on lui demander de modifier son code PIN d'application Intune. Le nouveau paramètre PIN reset after number of days est disponible en sélectionnant Intune > Client apps > App protection policies > Create Policy > Settings > Access requirements. Cela peut s’appliquer pour les appareils iOS et Android, cette fonctionnalité supporte une valeur entière positive.

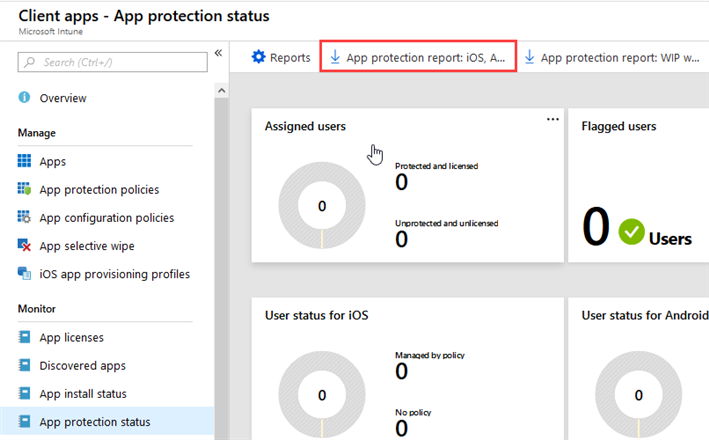

- [Android/iOS] Intune fournit des champs de rapport supplémentaires sur les périphériques, y compris l'Identifiant d'enregistrement de l'application, le fabricant Android, le modèle et la version du correctif de sécurité, ainsi que le modèle iOS. Ces champs sont disponibles en sélectionnant Applications Client apps > App protection status et en choisissant App Protection Report: iOS, Android. De plus, ces paramètres vous aideront à configurer la liste d'autorisation pour le fabricant de l'appareil (Android), la liste d'autorisation pour le modèle de l'appareil (Android et iOS), et le réglage minimum de la version du patch de sécurité Android.

Supervision et Dépannage

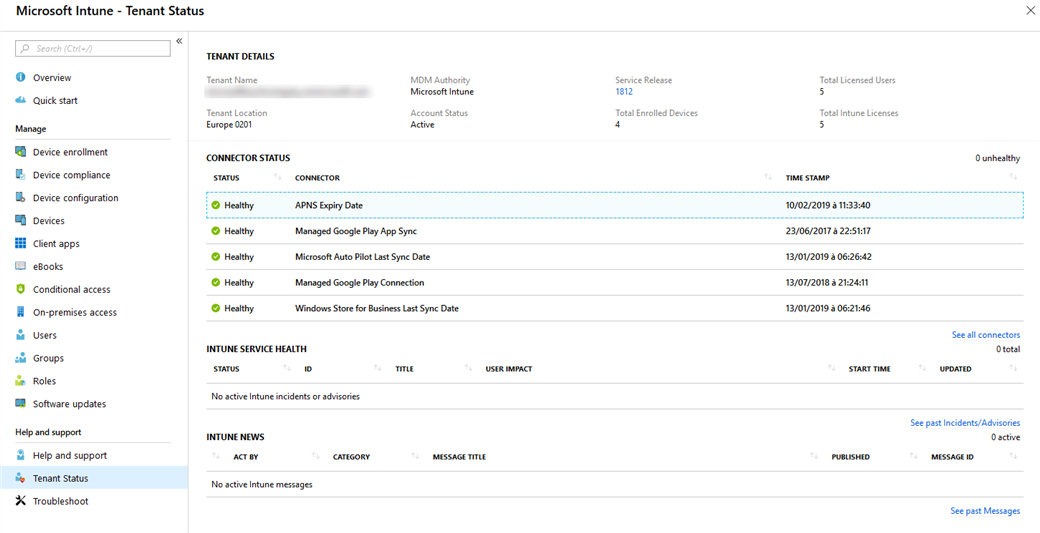

- [Général] Une nouvelle page d’état du tenant fournit des informations détaillées sur votre tenant selon 4 catégories :

- Tenant Details - Affiche des informations qui comprennent le nom et l'emplacement de votre tenant, votre autorité MDM, le nombre total d'appareils inscrits dans votre tenant et le nombre de licences que vous détenez. Cette section répertorie également la version de service actuelle pour votre tenant.

- Connector Status - Affiche des informations sur les connecteurs disponibles que vous avez configurés et peut également lister ceux que vous n'avez pas encore activés. En fonction de l'état actuel de chaque connecteur, ils sont marqués comme sains, en avertissement ou en erreur. Sélectionnez un connecteur pour obtenir plus de détails ou configurer des informations supplémentaires à son sujet.

- Intune Service Health - Affiche des détails sur les incidents ou les pannes actifs pour votre tenant. Les informations contenues dans cette section sont directement extraites de l'Office Message Center.

- Intune News - Affiche des messages actifs pour votre tenant. Les messages comprennent des éléments tels que les notifications lorsque votre tenant reçoit les dernières fonctionnalités d'Intune. Les informations contenues dans cette section sont directement extraites de l'Office Message Center.

- [Général] Nouvelle expérience d'aide et de support pour Intune. Cette nouvelle expérience est disponible pour Intune et est accessible en utilisant les tuiles Intune du portail Azure. Cette nouvelle expérience vous permet de décrire votre problème dans vos propres mots et d'obtenir des conseils de dépannage et du contenu de remédiation sur le Web. Ces solutions sont proposées via un algorithme machine learning basé sur des règles, pilotés par les requêtes des utilisateurs. En plus des conseils spécifiques à un problème, vous pouvez utiliser le nouveau workflow de création de ticket pour ouvrir un ticket d'assistance par e-mail ou par téléphone. Cette nouvelle expérience remplace l'expérience précédente d'aide et de support d'un ensemble statique d'options présélectionnées qui sont basées sur la zone de la console dans laquelle vous vous trouvez lorsque vous ouvrez Aide et support.

- [Windows 10] Nouvelle expérience d'aide et support dans le portail d'entreprise pour Windows 10, aide les utilisateurs à dépanner et à demander de l'aide pour les problèmes d'accès et d'application. À partir de la nouvelle page, ils peuvent envoyer par email les détails du journal des erreurs et du diagnostic et trouver les détails du service d'assistance de leur organisation. Ils trouveront également une section FAQ avec des liens vers la documentation Intune correspondante.

Sécurité

- [Général] Vous pouvez créer des scope tags pour limiter l'accès aux rôles et aux applications. Vous pouvez ajouter un scope tag à une application pour que seules les personnes ayant des rôles assignés à ce scope tag aient accès à l'application.

Plus d’informations sur : https://docs.microsoft.com/en-us/intune/whats-new