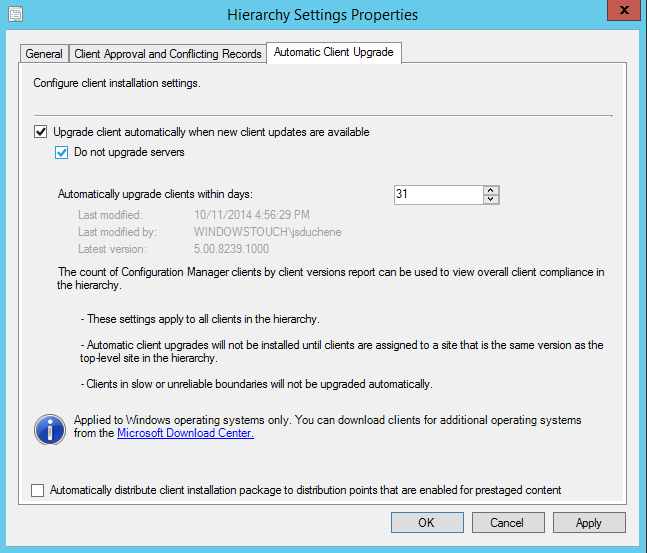

Microsoft vient de publier le premier Patch Tuesday de l'année. Il comporte 9 bulletins de sécurité dont 6 bulletin qualifiés de critique. Il corrige uniquement des vulnérabilités de Windows.

|

Numéro de Bulletin |

Niveau de sévérité |

Systèmes concernés |

Type (description) |

Redémarrage |

| MS16-001 |

|

Internet Explorer 7, 8, 9, 10, et 11 |

Cette mise à jour de sécurité corrige des vulnérabilités dans Internet Explorer. La plus grave de ces vulnérabilités pourrait permettre l'exécution de code à distance si un utilisateur affichait une page web spécialement conçue à l'aide d'Internet Explorer. |

Requis |

| MS16-002 |

|

Microsoft Edge |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Edge. Ces vulnérabilités pourraient permettre l'exécution de code à distance si un utilisateur affichait une page web spécialement conçue à l'aide de Microsoft Edge. |

Requis |

| MS16-003 |

|

Windows Vista SP2, et Windows Server 2008 SP2 |

Cette mise à jour de sécurité corrige une vulnérabilité dans le moteur de script VBScript dans Microsoft Windows. Cette vulnérabilité pourrait permettre l'exécution de code à distance si un utilisateur visitait un site web spécialement conçu. |

Peut Être Requis |

| MS16-004 |

|

Windows Vista SP2, Windows 7 SP1, Windows Server 2008 R2 SP1, Windows 8, Windows 8.1, Windows RT, Windows RT 8.1 Windows Server 2012, et Windows Server 2012 R2 Office 2007 SP3, 2010 SP2, 2013 SP1, et 2016 Office pour Mac 2011, et Office 2016 pour Mac SharePoint Foundation 2013 SP1 Microsoft Visual Basic |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Office. La plus grave de ces vulnérabilités pourrait permettre l'exécution de code à distance si un utilisateur ouvrait un fichier Microsoft Office spécialement conçu. |

Peut Être Requis |

| MS16-005 |

|

Windows Vista SP2, Windows Server 2008 SP2, Windows 7 SP1, Windows Server 2008 R2 SP1, Windows 8, Windows 8.1, Windows RT, Windows RT 8.1 Windows Server 2012, Windows Server 2012 R2, et Windows 10 1507 et 1511 |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Windows. La plus grave de ces vulnérabilités pourrait permettre l'exécution de code à distance en cas de visite d'un site web malveillant par un utilisateur. |

Requis |

| MS16-006 |

|

Silverlight 5 | Cette mise à jour de sécurité corrige une vulnérabilité dans Microsoft Silverlight. Cette vulnérabilité pourrait permettre l'exécution de code à distance si un utilisateur visitait un site web compromis contenant une application Silverlight spécialement conçue. |

Non Requis |

| MS16-007 |

|

Windows Vista SP2, Windows Server 2008 SP2, Windows 7 SP1, Windows Server 2008 R2 SP1, Windows 8, Windows 8.1, Windows RT, Windows RT 8.1 Windows Server 2012, Windows Server 2012 R2, et Windows 10 1507 et 1511 |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Windows. La plus grave des vulnérabilités pourrait permettre l'exécution de code à distance si un attaquant ouvrait une session sur un système cible et exécutait une application spécialement conçue. |

Requis |

| MS16-008 |

|

Windows Vista SP2, Windows Server 2008 SP2, Windows 7 SP1, Windows Server 2008 R2 SP1, Windows 8, Windows 8.1, Windows RT, Windows RT 8.1 Windows Server 2012, Windows Server 2012 R2, et Windows 10 1507 et 1511 |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Windows. Ces vulnérabilités pourraient permettre l'élévation de privilèges si un attaquant ouvrait une session sur un système affecté et exécutait une application spécialement conçue. |

Requis |

| MS16-010 |

|

Exchange Server 2013 CU10/11 et SP1 Exchange Server 2016 |

Cette mise à jour de sécurité corrige des vulnérabilités dans Microsoft Exchange Server. La plus grave de ces vulnérabilités pourrait permettre une usurpation d'identité si Outlook Web Access (OWA) ne parvenait pas à traiter correctement les requêtes web, ni à nettoyer le contenu du courrier électronique et des entrées utilisateur. |

Peut Être Requis |

Légende :

![]() : Bulletin Critique

: Bulletin Critique  : Bulletin Important

: Bulletin Important  : Bulletin Modéré

: Bulletin Modéré

Retrouvez l'ensemble des informations relatives à ce bulletin de sécurité : Ici