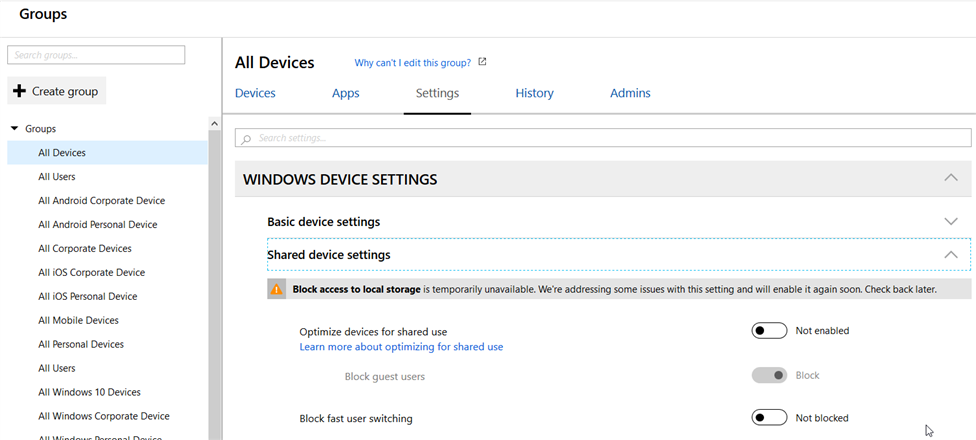

La configuration d’un serveur NDES peut parfois nécessiter beaucoup de patience afin qu’il puisse être utilisé dans le processus de déploiement de certificats par Microsoft Intune.

Pour ce faire, je vous partage deux URLs :

- La première comprend des scripts qui permettent de :

- Valider la configuration du serveur NDES

- Valider l’URL NDES

- La seconde est une page du support qui vous assiste dans

- La création et la configuration du compte de service NDES

- La configuration du modèle de certificat NDES sur l’autorité de certification

- La délivrance du modèle NDES

- La configuration du rôle NDES Server

- La configuration IIS sur le serveur NDES

- La configuration des modèles de certificat SSL et de demande de certificat SSL

- Les tests de la fonctionnalité NDES

- L’installation et la configuration du connecteur NDES pour Microsoft Intune