En mai 2026, Microsoft a introduit différents changements à Windows Autopilot permettant d’améliorer le comportement.

On retrouve notamment :

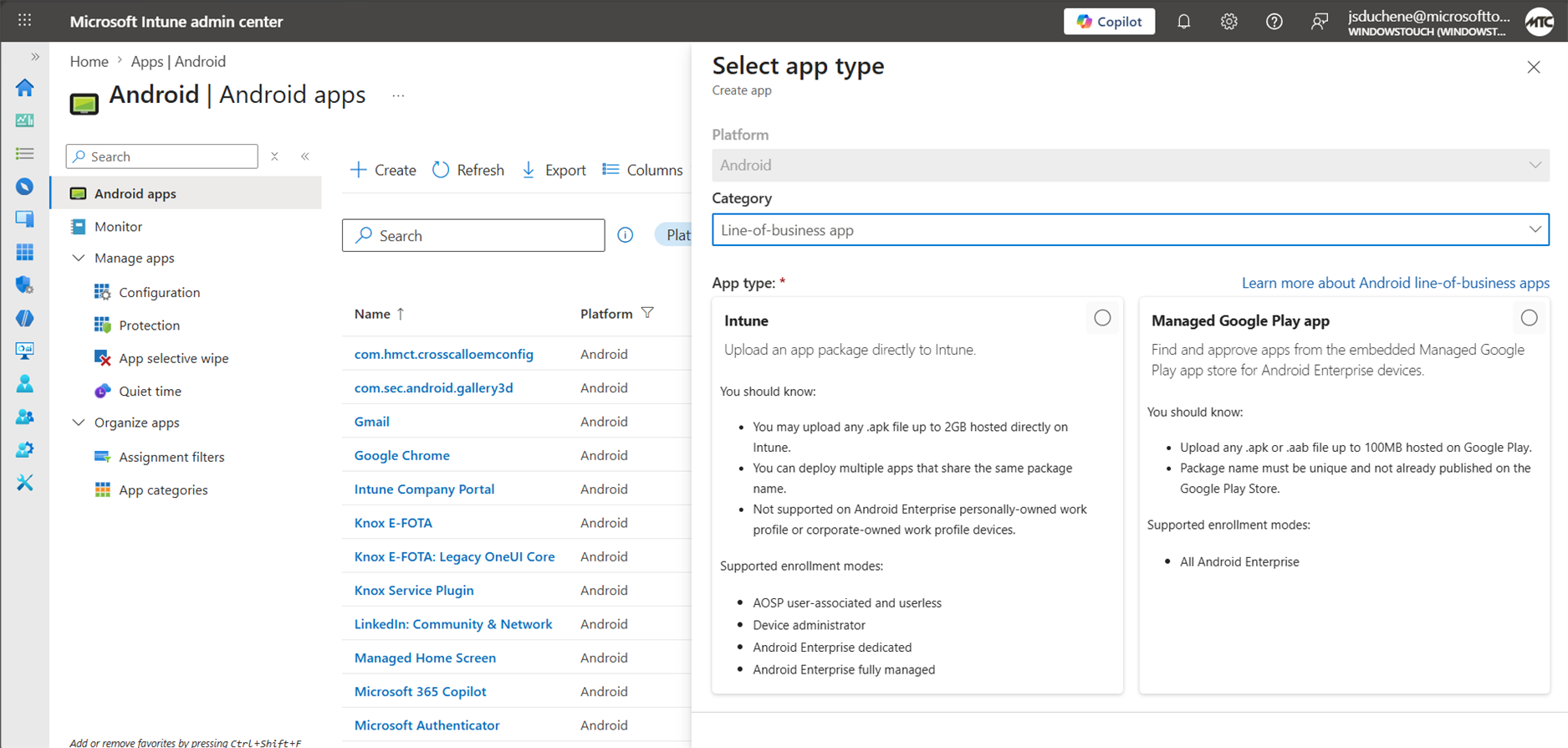

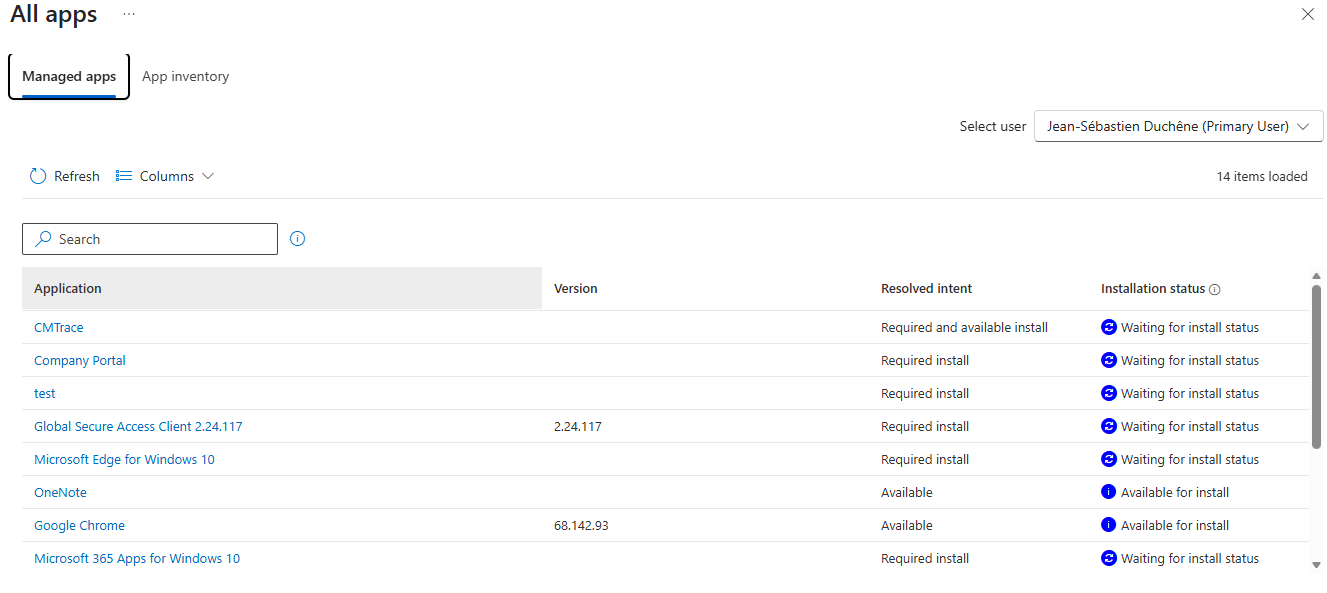

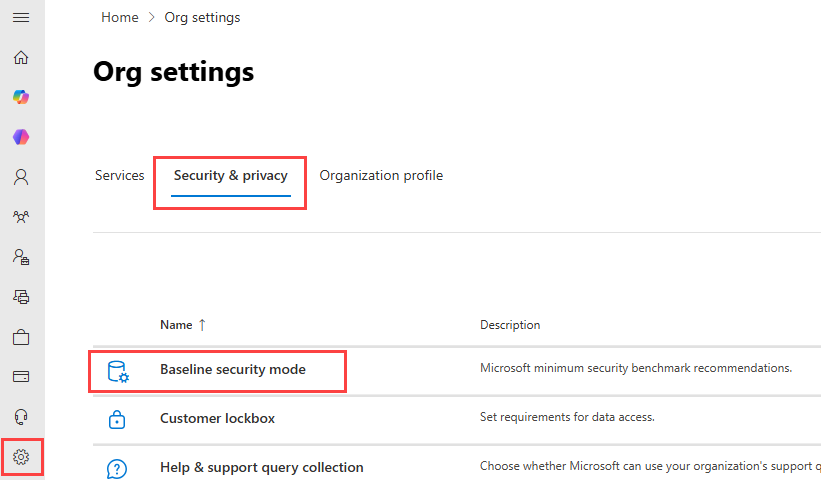

- Le mode automatique de Windows Autopilot Device Preparation pour Windows 365 est désormais en disponibilité générale (annoncé le 11 mai 2026). Cette fonctionnalité permet d'utiliser les stratégies Windows Autopilot Device Preparation dans le flux automatique afin de provisionner les Cloud PC dès leur création. Elle est en disponibilité générale pour Windows 365 Enterprise, Windows 365 Flex (dédié), Windows 365 Flex (partagé) et Windows 365 Cloud Apps, et reste en préversion publique pour Windows 365 Reserve. Vous pouvez inclure les stratégies Windows Autopilot Device Preparation dans votre stratégie de provisionnement de Cloud PC : elles s'appliquent immédiatement après la création d'un Cloud PC et déploient automatiquement les applications, les scripts et les configurations avant la connexion des utilisateurs. Chaque appareil est ainsi prêt à l'emploi avec l'ensemble des applications et paramètres requis dès le départ. Vous pouvez suivre l'état du déploiement dans le rapport de déploiement Windows Autopilot Device Preparation.

Source : What's new in Windows Autopilot device preparation | Microsoft Learn