Microsoft vient de publier une mise à jour (version 7.1.10148.0) du Management Pack (MP) pour Windows Server 2012 R2 Message Queuing 6.3. Pour rappel, System Center Operations Manager (SCOM) fait partie de la gamme System Center, il propose une supervision souple et évolutive de l’exploitation au niveau de toute l’entreprise, réduisant la complexité liée à l’administration d’un environnement informatique, et diminuant ainsi le coût d’exploitation. Ce logiciel permet une gestion complète des événements, des contrôles proactifs et des alertes, et assure une gestion des services de bout en bout. Il établit des analyses de tendance et des rapports, et contient une base de connaissances sur les applications et le système.

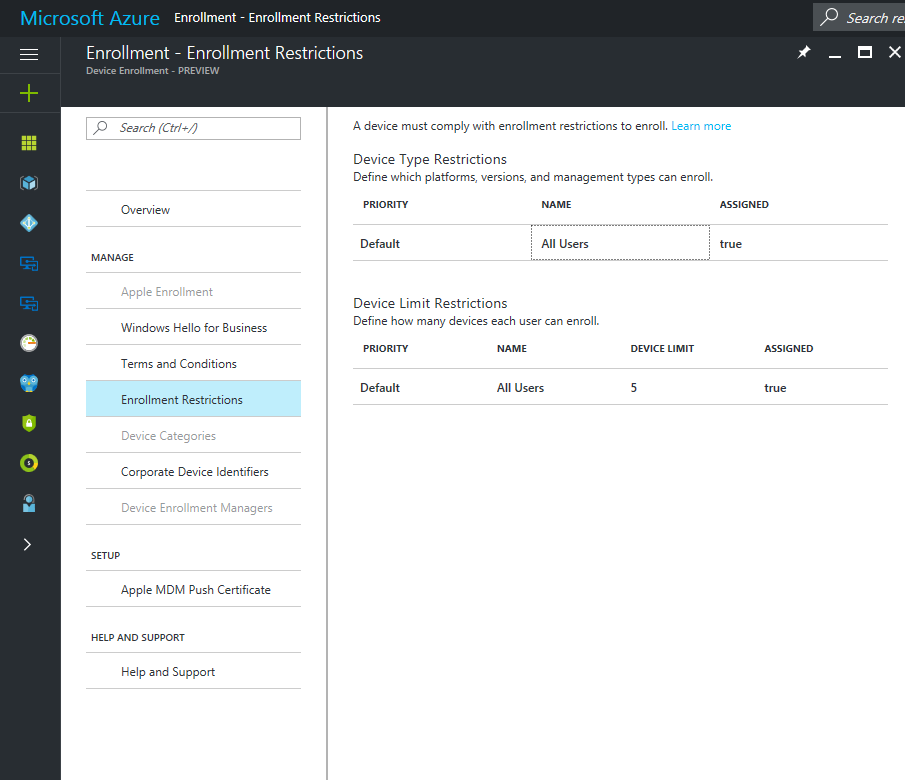

Lisez le guide pour implémenter et obtenir plus d’information sur ce qui est supervisé par défaut ou ce qui doit être activé via des overrides.