Microsoft vient de mettre à disposition la Technical Preview 1602 de System Center Configuration Manager. ConfigMgr a subi une refonte de sa structure pour permettre des mises à jour aisées de la même façon que l’on peut le voir avec Windows 10. Si vous souhaitez installer cette Technical Preview, vous devez installer la Technical Preview 4 puis utiliser la fonctionnalité Updates and Servicing (nom de code Easy Setup). Vous pouvez aussi directement passer de la TP1512 à la TP1602.

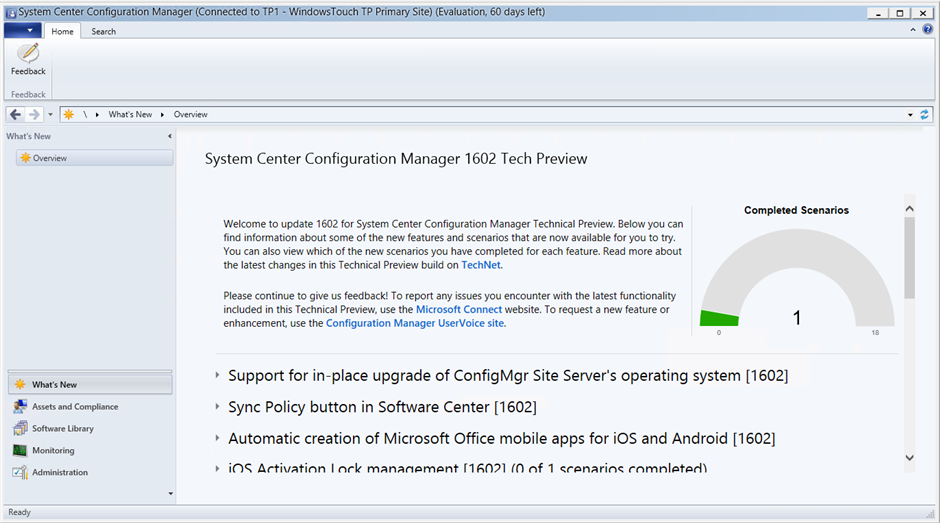

System Center Configuration Manager TP 1602 comprend les nouveautés suivantes :

- A partir de la TP1602, vous pouvez faire une mise à jour du système d’exploitation hébergeant un système de site de Windows Server 2008 R2 à Windows Server 2012 R2. Ainsi, il n’est plus nécessaire de faire une procédure de sauvegarde et restauration pour mettre à jour le système.

- Possibilité de rafraichir les stratégies machine et utilisateur directement depuis le nouveau centre logiciels (Software Center). L’option Sync Policy est disponible depuis Options – Computer Maintenance.

- Amélioration de Windows 10 Servicing utilisé pour mettre à jour les différents Builds. On retrouve :

- De nouveaux filtres dans les Servicing Plans pour la langue, le titre, et si la mise à jour est requise.

- Quand vous sélectionnez la classification Upgrades dans la page de configuration de la synchronisation, un avertissement est affiché pour vous rappeler que le correctif 3095113 est nécessaire.

- Les mises à niveau (Upgrades) Windows 10 ne sont maintenant disponibles qu’à partir de Windows 10 Servicing - All Windows 10 Updates. On ne peut plus les lister à partir d’All Software Updates.

- Un utilisateur qui lance une mise à niveau de Windows 10 est averti via une boite de dialogue qu’il va mettre à jour son système d’exploitation.

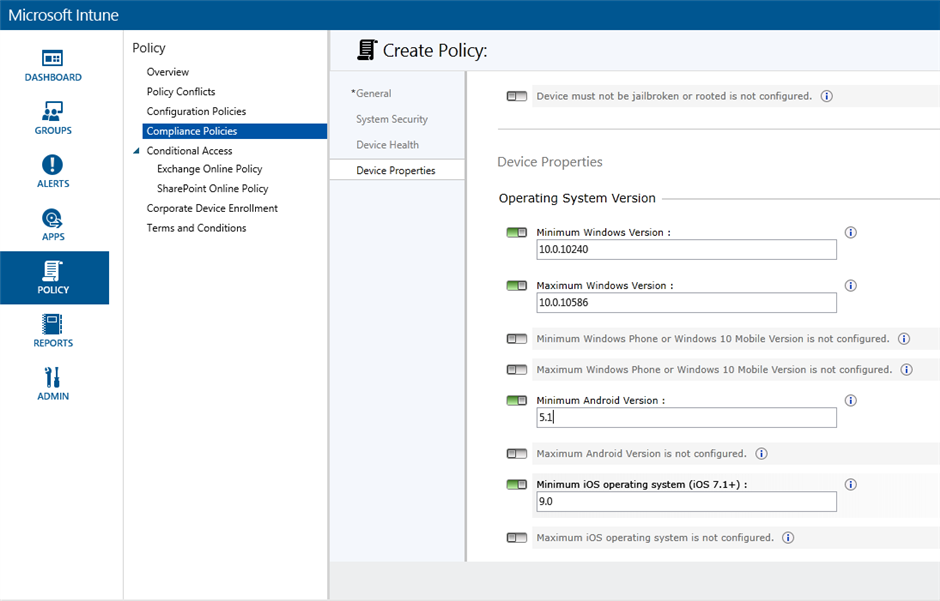

Concernant les nouveautés dans le mode hybride couplé à Microsoft Intune, on retrouve :

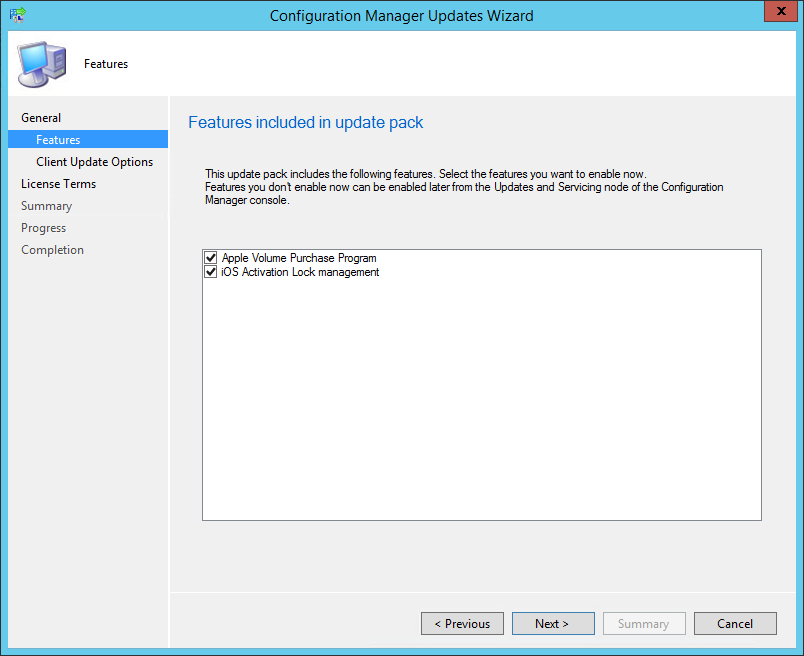

- Vous pouvez utiliser la fonctionnalité iOS Activation Lock permettant la gestion de l’application Find My iPhone disponible à partir d’iOS 7.1. Lorsque l’application est utilisée, le verrouillage d’activation est automatiquement activé. L’identifiant Apple de l’utilisateur est demandé à chaque fois que l’utilisateur souhaite désactiver la fonctionnalité, effacer ou réactiver le périphérique. Cette fonctionnalité s’applique aux périphériques supervisés ou non.

- Création automatique des applications mobiles Microsoft Office sont pré-créées pour les entreprises qui ont intégré Microsoft Intune avec System Center Configuration Manager.

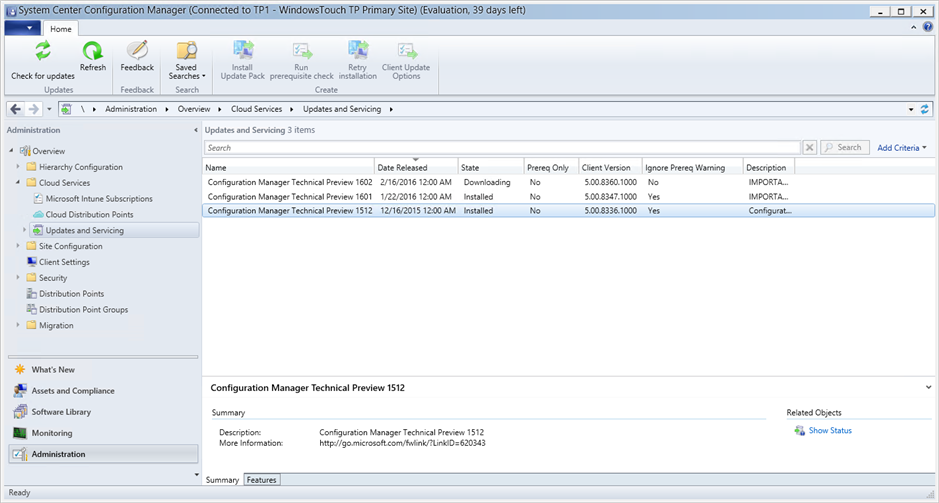

Le processus de mise à jour de la Build TP4/1512 à la TP1602 est très simple. Votre site doit être connecté à Internet avec le Service Connection Point. Dans la console, vous voyez apparaître la Build Configuration Manager Technical Preview 1602 avec les fonctionnalités associées :

Cette dernière peut avoir le statut Downloading ou Available. Si le statut en téléchargement s’éternise, Microsoft recommande le redémarrage du service SMS Executive.

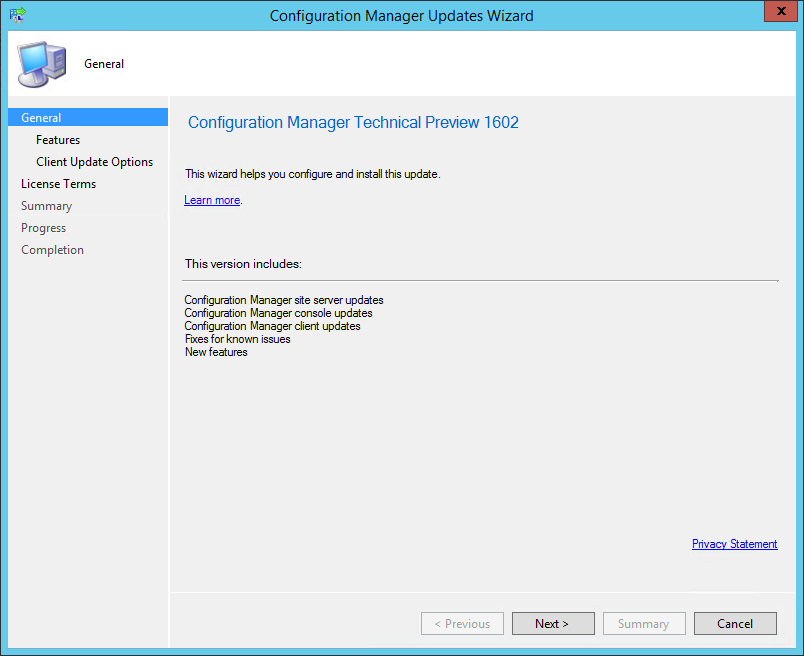

Vous pouvez ensuite sélectionner Install Update Pack. L’assistant de mise à jour s’ouvre. Pour cette Technical Preview, vous devez ignorer les prérequis en avertissements et installer le produit malgré ces manquements.

L’écran Features vous permet de sélectionner les fonctionnalités que vous souhaitez activer.

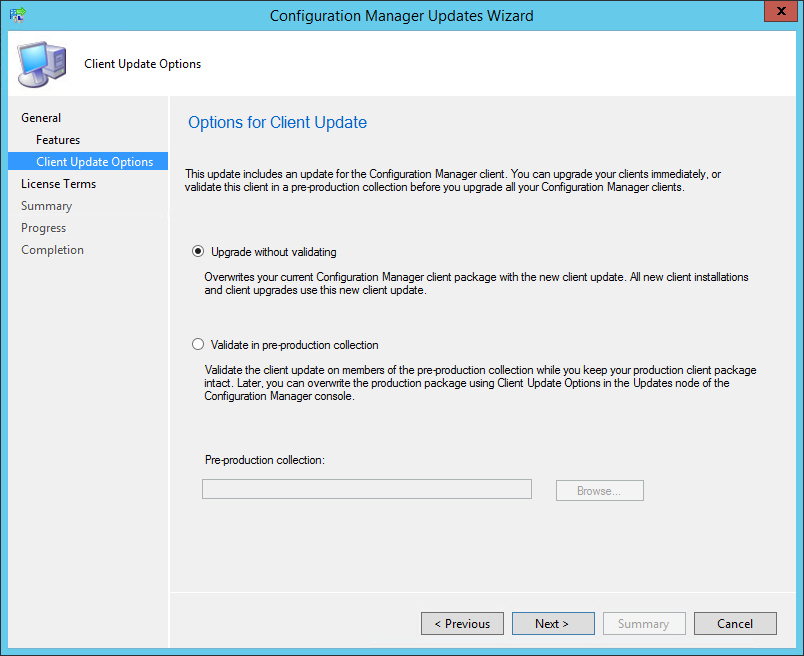

La page Client Update Options est utilisée pour spécifier le comportement de mise à jour des clients :

- Sans validation en ciblant tous les clients de Production

- Avec une phase de validation sur une collection de « Pré-Production »

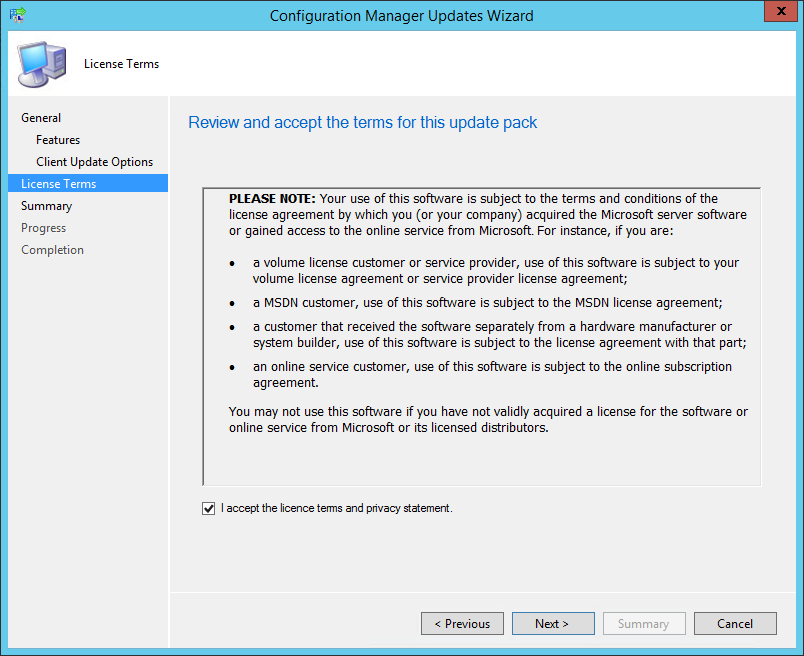

Acceptez les termes de licence :

Validez ensuite l’installation et fermez l’assistant.

La console vous affiche ensuite les états suivants :

- Installing

- Check prerequisites

- Installing

- Installed

Vous pouvez suivre le processus de mise à jour avec les logs hman.log, dmpdownloader.log, CMUpdate.log.

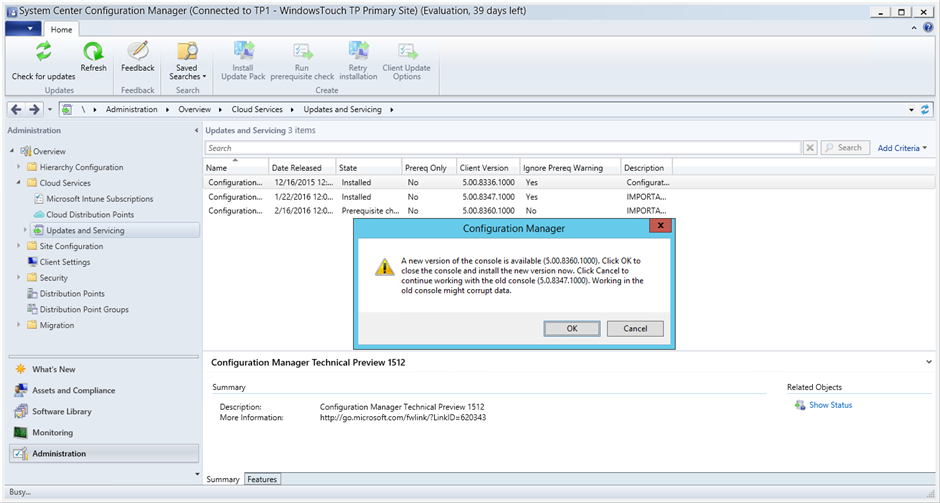

Une fois installé, vous devez redémarrer la console pour installer la mise à jour applicable à cette dernière :

Puis vous pouvez observer les différents changements pour cette nouvelle Technical Preview :

: Bulletin Modéré

: Bulletin Modéré