En juin 2024, Microsoft a introduit différents changements à Windows Autopilot permettant d’améliorer le comportement.

On retrouve notamment :

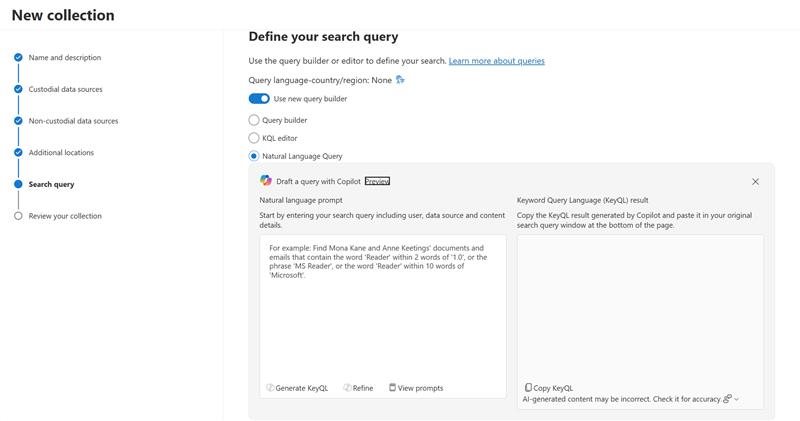

- Microsoft annonce Autopilot v2 appelée Windows Autopilot device preparation. Ce nouveau mécanisme vient remplacer nombres de problèmes rencontrés avec Autopilot :

- Non application des mises à jour durant le processus Windows Autopilot

- Non gestion native et intégrée du mix des applications déployées via les deux méthodes de déploiement proposées par Intune : MSI ou Win32

- Nouvelle expérience graphique plus intuitive

- Un nouvel agent d'orchestration qui gère mieux le déploiement.

- Les périphériques déployés via Windows Autopilot pour des périphériques existants qui sont également enregistrés pour Windows Autopilot avaient auparavant une propriété enrollmentProfileName incorrectement définie comme OfflineAutoPilotProfile-<ZtdCorrelationId>. Suite à une modification récente, la propriété enrollmentProfileName a été mis à jour pour afficher correctement le profil Windows Autopilot attribué. Cela peut avoir un impact sur les entreprises qui utilisent enrollmentProfileName pour les groupes dynamiques Microsoft Entra ou les filtres d'affectation Microsoft Intune afin de distinguer les appareils déployés via Windows Autopilot des appareils existants.

- Microsoft retire le support de l'ajout, la suppression ou la modification des enregistrements Autopilot dans le portail Microsoft Store for Business.