L’utilisation de l'annuaire d’entreprise Azure Active Directory a de nombreux avantages notamment dans des scénarios de mobilité :

- Enregistrement automatique à la solution de gestion de périphériques mobiles (MDM) pour certaines éditions de Windows 10

- Single Sign-On sur des applications, sites et ressources d’entreprise protégées par Azure Active Directory. Cela peut être des ressources Cloud (Office 365, etc.) ou on-premises via Azure AD Application Proxy.

- L’accès conditionnel à des applications cloud (Office 365) ou On-Premises.

Afin de pouvoir enregistrer un périphérique automatiquement dans la solution de gestion de périphériques mobiles (Microsoft Intune par exemple), il vous faut souscrire à Microsoft Azure Active Directory Premium. Ce dernier peut être disponible au travers de l’Enterprise Mobility Suite (EMS) ou de manière autonome.

Note : Vos abonnements Microsoft Azure et Microsoft Intune doivent être sur le même tenant.

Comment cela fonctionne ?

En réalité, Microsoft Azure est un ensemble de microservices qui dialoguent entre eux pour opérer différentes tâches. On retrouve ainsi un microservice appelé Azure Active Directory Device Registration qui est en charge de provisionner le périphérique en créant une entité. Cette entité représente le périphérique et possède différents attributs qui peuvent être notamment utilisés pour l’accès conditionnel à des services. Ces attributs peuvent être mis à jour avec une solution de gestion de périphériques mobiles telle que Microsoft Intune. Aujourd’hui Azure Active Directory Device Registration supporte iOS, Android et les périphériques Windows.

Jusqu’à maintenant quand un périphérique était enregistré dans Microsoft Intune, une entité était automatiquement créée dans Azure Active Directory. L’inverse n’était pas vrai. Avec Windows 10, l’utilisateur se voit demander si son périphérique est personnel ou d’entreprise. Dans ce cas, il peut utiliser son compte d’organisation pour se connecter. Cette opération procède automatiquement à l’enregistrement du périphérique via AAD Device Registration dans Azure Active Directory. Azure Active Directory peut ensuite renvoyer les informations permettant au périphérique de s’enregistrer automatiquement dans une solution de MDM telle que Microsoft Intune.

Prérequis Microsoft Intune

Au-delà de disposer d’un abonnement Microsoft Intune en cours de validité, il existe d’autres prérequis :

- Avoir activé l’autorité de gestion des appareils mobiles pour Microsoft Intune ou en mode hybride avec System Center Configuration Manager.

- Si vous utilisez un nom de domaine d’entreprise, vous devez créer deux enregistrements public de type CNAMEpointant sur des adresses spécifiques :

- enterpriseenrollment.company_domain.com vers manage.microsoft.com

- enterpriseregistration.company_domain.com vers enterpriseregistration.windows.net

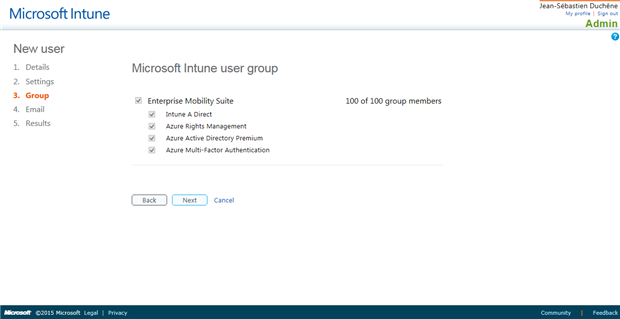

- Avoir attribué des licences Microsoft Intune et Azure Active Directory Premium aux utilisateurs qui s’enregistreront.

Autoriser l’enregistrement dans Azure Active Directory

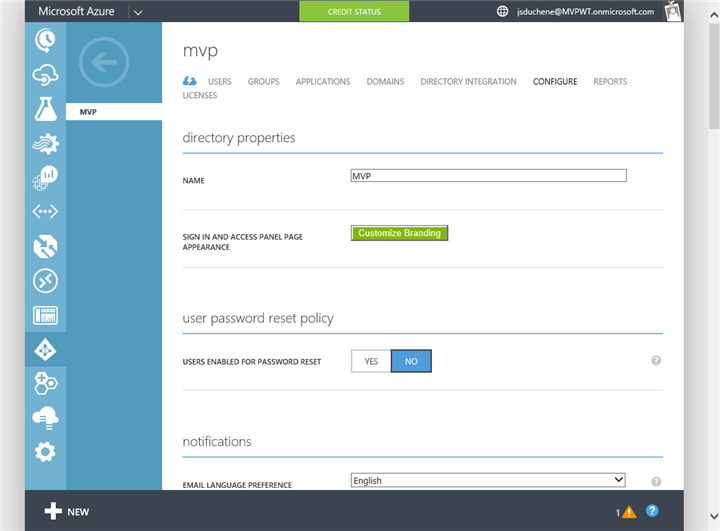

Afin d’autoriser l’enregistrement des périphériques dans Azure Active Directory, vous devez utiliser le portail Microsoft Azure. A l’heure où j’écris ces lignes, Microsoft prépare le nouveau portail qui est actuellement proposé en Preview. On y retrouve une partie des services mais Azure Active Directory n’y a pas encore été intégré. Il vous faudra donc utiliser l’ancien portail de Microsoft Azure.

Dirigez-vous dans la partie Active Directory et sélectionnez l’annuaire AAD. Cliquez ensuite sur Configure. Cette page permet de configurer toutes les options relatives à votre annuaire Azure Active Directory comme le nom de l’organisation ou encore la personnalisation de la page de connexion.

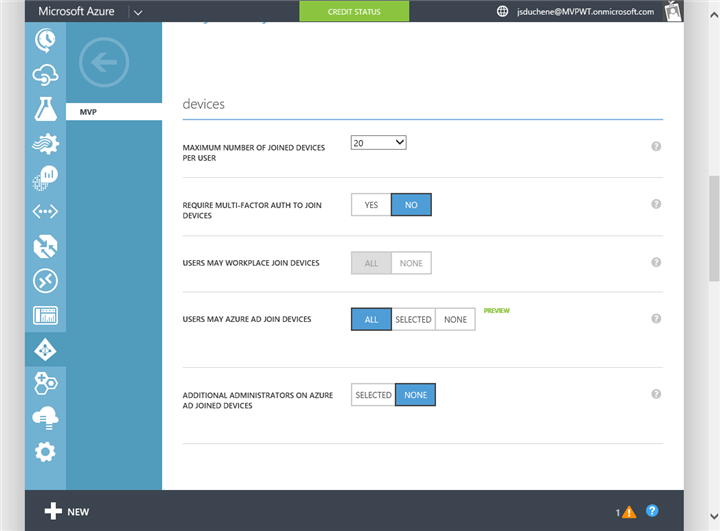

Descendez au niveau de la partie Devices où on retrouve différentes options

- Le nombre maximum de périphériques pouvant être joint par utilisateur. La limite est fixée à 20 par défaut. Notez que dans Microsoft Intune, la limite de 5 périphériques par utilisateur est fixée et ne peut être dépassée à ce jour.

- Require Multi-Factor Auth to Join Devices : permet de forcer l’authentification à facteurs multiples (téléphone, SMS, etc.) pour permettre la jointure du périphérique au domaine Azure Active Directory. Cette option doit être configurée que si vous avez correctement paramétré l’authentification à facteurs multiples sur cette même page.

- L’option qui nous intéresse est Users may Azure AD Join Devices. C’est en passant cette option à All ou Selected (permet de restreindre à un groupe) que vous pourrez autoriser les utilisateurs à faire l’opération de jointure à l’annuaire AAD.

Une fois configuré, ce n’est pas fini puisque l’enregistrement automatique dans la solution de MDM n’est pas activé par défaut.

Configurer l’enregistrement automatique dans une solution de gestion de périphériques mobiles

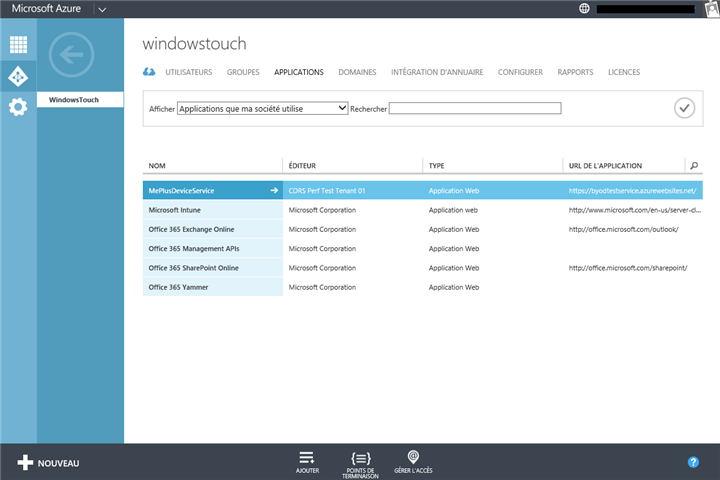

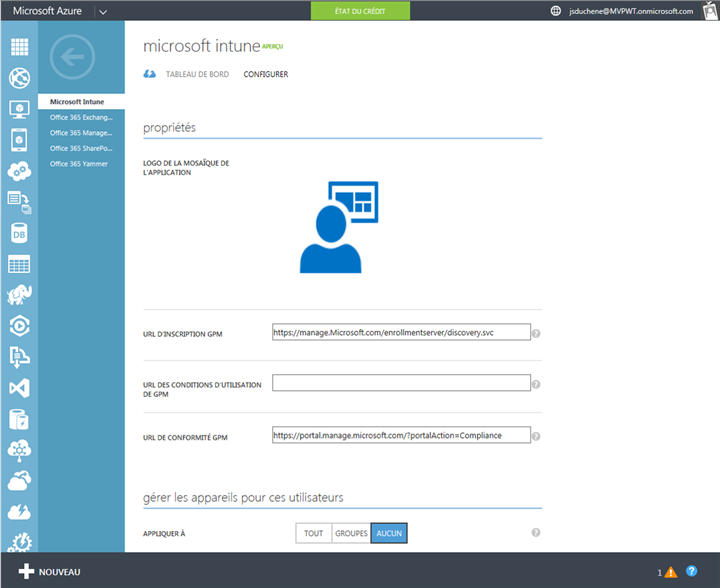

De la même façon, cette configuration à lieu dans l’ancien portail de Microsoft Azure dans le même espace Active Directory. Cliquez ensuite sur Applications et choisissez Microsoft Intune :

Vous pouvez activer la jointure pour tous les utilisateurs ou pour un nombre sélectionné de personnes :

Vous pouvez aussi définir les options relatives :

- MDM Enrollment URL: L’URL est utilisée pour enregistrer les périphériques Windows 10 à la solution d’administration Microsoft Intune. Cette opération est faite automatiquement lorsque l’utilisateur joint son périphérique à Azure AD si l’enregistrement automatique a été activé pour lui. L’URL est préconfigurée pour le besoin : https://manage.Microsoft.com/enrollmentserver/discovery.svc

- MDM Terms of Use URL : L’URL est vide pour l’instant car la fonctionnalité n’est pas encore disponible. Cette dernière permettra de configurer des termes d’usages personnalisés qui seront vus par l’utilisateur lors du processus d’enregistrement

- MDM Compliance URL: Quand un périphérique n’est pas conforme, le moteur de contrôle d’accès conditionnel d’Azure AD bloquera les accès des utilisateurs vers des applications qui requièrent la conformité. Dans ce scénario, un message de refus sera affiché à l’utilisateur et un lien permettra de comprendre la raison du refus. C’est cet URL qui est utilisé. L’URL est préconfigurée pour le besoin : https://portal.manage.microsoft.com/?portalAction=Compliance

Jointure d’un périphérique à l’annuaire Azure Active Directory et enregistrement automatique dans Microsoft Intune

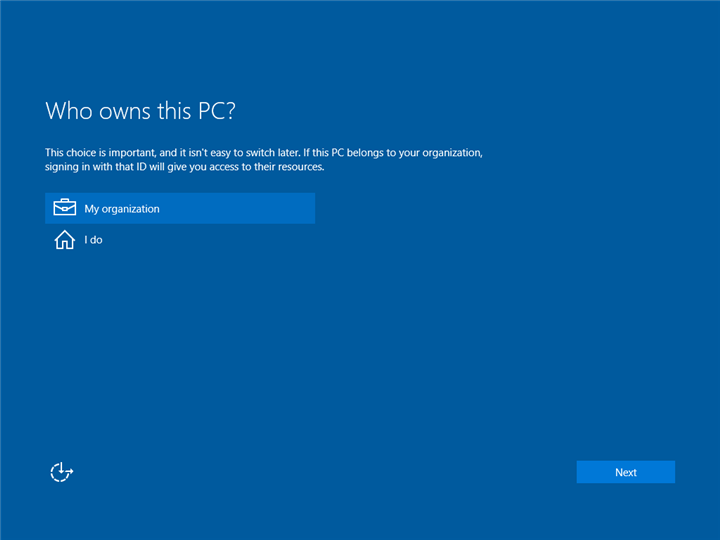

La procédure est simple ! Lorsque l’utilisateur démarre sa machine pour la première fois, il obtient un écran de configuration. Vous pouvez choisir un mode Express ou personnalisé. L’OOBE vous demande ensuite si c’est un périphérique personnel ou d’entreprise :

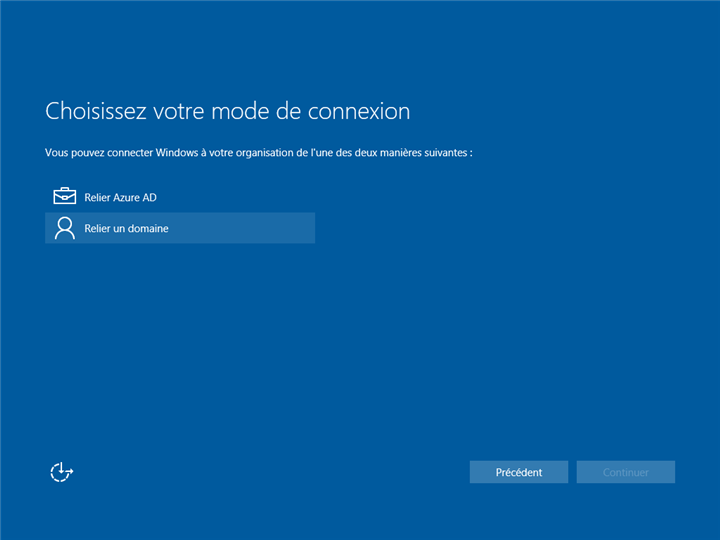

En choisissant My Organization, vous pouvez choisir de joindre un domaine ou Azure AD.

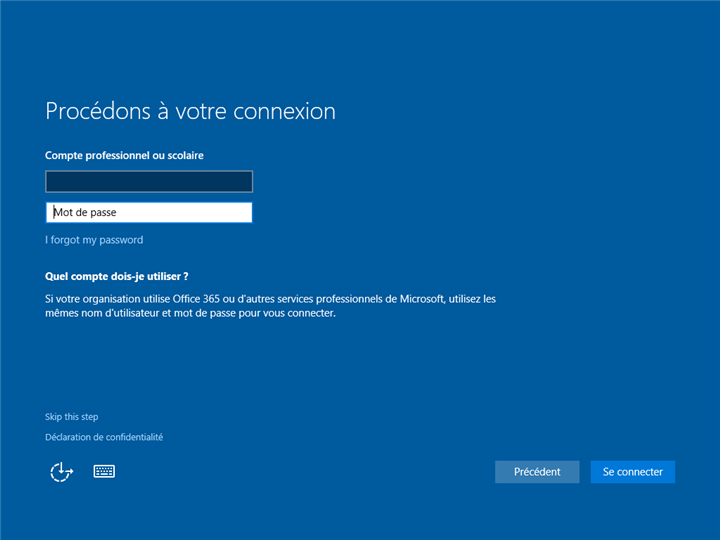

Vous devez ensuite entrer un compte d’entreprise référencé dans Azure Active Directory. Ce dernier a pu être créé par l'administrateur manuellement ou simple synchronisé via Azure AD Sync :

Une fois authentifié, le système associe la machine à l’annuaire Azure Active Directory en reprenant le principe du Workplace Join.

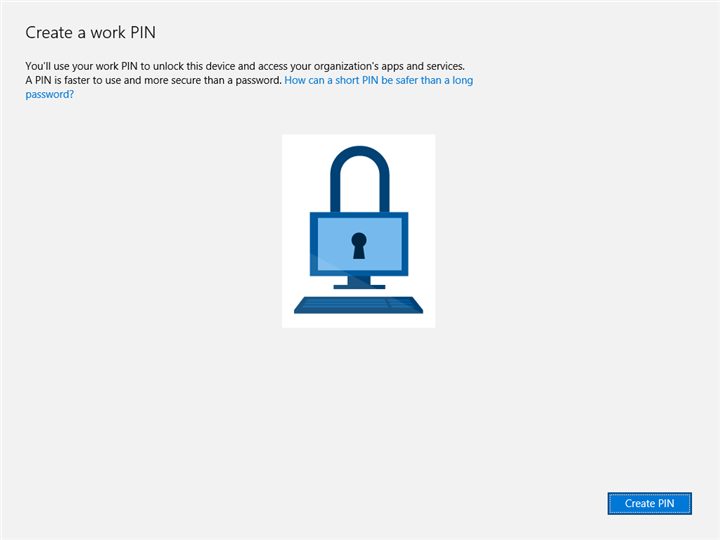

Par la suite, la stratégie d’entreprise vous impose la protection du périphérique avec un code PIN. Cette dernière peut vous demander de mettre en œuvre l’authentification à facteurs multiples :

L’utilisateur arrive sur la page de connexion où il peut se connecter :

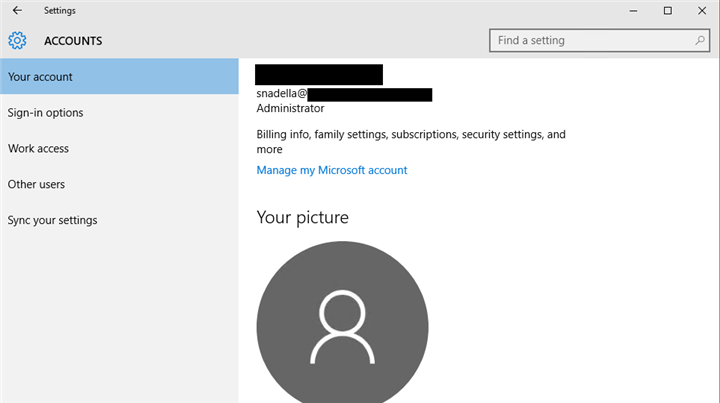

En allant dans les paramètres du compte, on voit que le compte est référencé en AzureAD\<USER> :

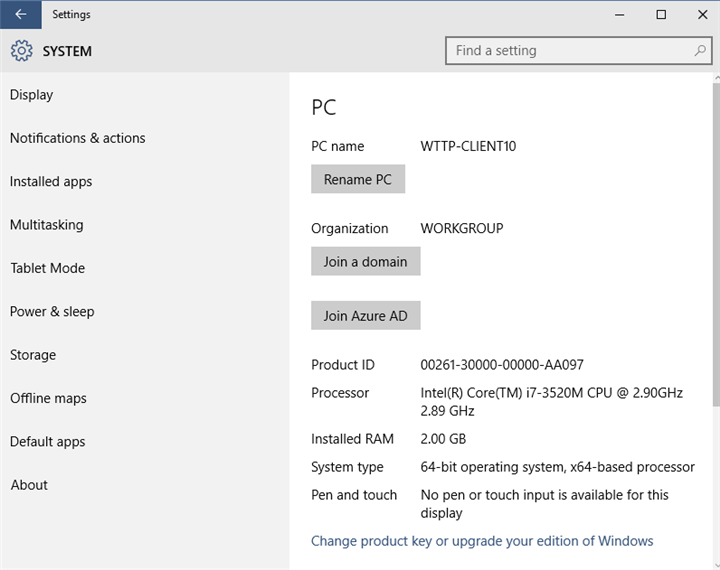

Vous pouvez aussi joindre Azure AD après coup via l’application Settings – System

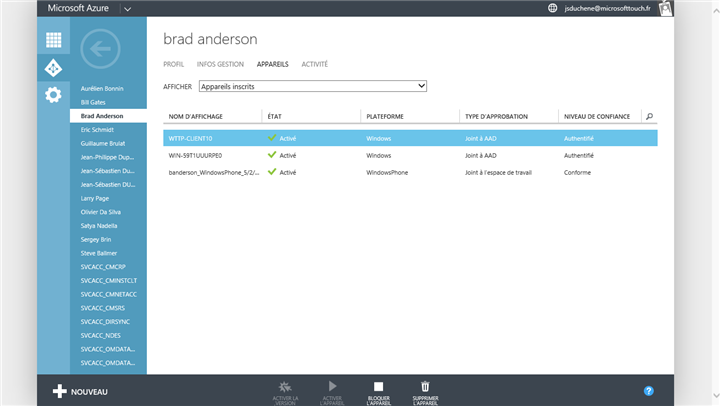

Vous pouvez ensuite observer les périphériques associés à un utilisateur depuis l’interface du portail Azure. Cliquez sur l’utilisateur en question puis Appareils :

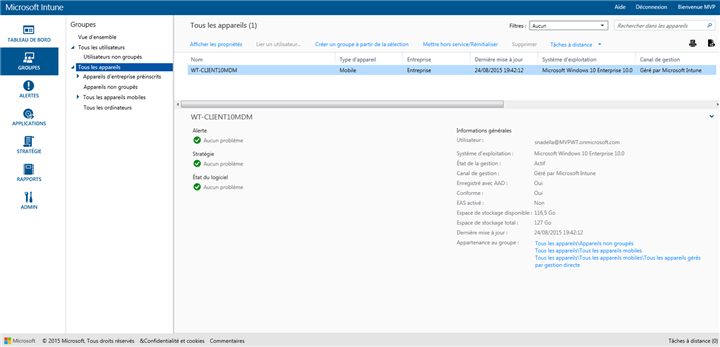

Le périphérique apparaît aussi dans l’interface Microsoft Intune :

Notez que le périphérique apparaît avec un statut Entreprise. Ce n’est pas le cas lorsqu’un périphérique est enregistré dans la solution Microsoft Intune sans passer par l’enregistrement automatique via Azure Active Directory. Dans ce cas, le périphérique est marqué avec le statut Personal.

Si vous souhaitez obtenir plus d’informations, voici quelques articles sur le sujet :