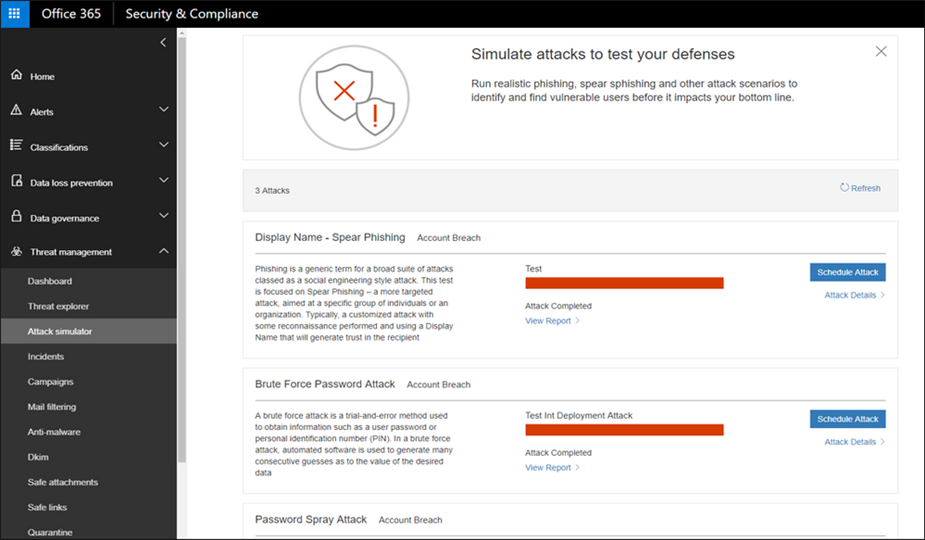

Microsoft a démarré la preview d’une nouvelle fonctionnalité dans la partie Office 365 Threat Intelligence. Le simulateur d'attaque permet d’avoir une plus grande proactivité pour la sécurité. Avec Attack Simulator, les administrateurs peuvent lancer des attaques simulées sur leurs utilisateurs finaux, déterminer le comportement des utilisateurs finaux en cas d'attaque, mettre à jour les politiques et s'assurer que des outils de sécurité appropriés sont en place pour protéger l'entreprise contre les menaces. La Preview du Simulateur d'Attaques comprend trois scénarios d'attaques suivants :

- Display Name Spear Phishing Attack: L'hameçonnage est le terme générique utilisé pour désigner les attaques conçues pour collecter des informations d'identification personnelle (PII). Le Spear Phishing est un sous-ensemble de ce type d'attaque qui est ciblé et qui vise souvent un groupe, une personne ou une organisation en particulier. Ces attaques sont personnalisées et tendent à exploiter un nom d'expéditeur qui génère la confiance du destinataire.

- Password Spray Attack: Afin d'empêcher les pirates de deviner les mots de passe des comptes utilisateurs, il y a souvent des politiques de blocage de compte. Cependant, si vous prenez un seul mot de passe et que vous l'essayez contre tous les comptes d'une organisation, il ne déclenchera pas de lock-out. L'attaque Password Spray tire parti des mots de passe couramment utilisés et cible de nombreux comptes dans une organisation avec l'espoir que l'un des titulaires de compte utilise un mot de passe commun qui permet à un pirate d'entrer dans le compte et d'en prendre le contrôle. A partir de ce compte compromis, un pirate peut lancer plus d'attaques en prenant l'identité du titulaire du compte.

- Brute Force Password Attack: Ce type d'attaque consiste à ce qu'un hacker essaie de nombreux mots de passe ou phrases de passe avec l'espoir de deviner éventuellement correctement. L'attaquant vérifie systématiquement tous les mots de passe et toutes les phrases de passe possibles jusqu' à ce que le mot de passe correct soit trouvé.

Plus d’informations sur : https://techcommunity.microsoft.com/t5/Security-Privacy-and-Compliance/Announcing-the-Public-Preview-of-Attack-Simulator-for-Office-365/ba-p/162412