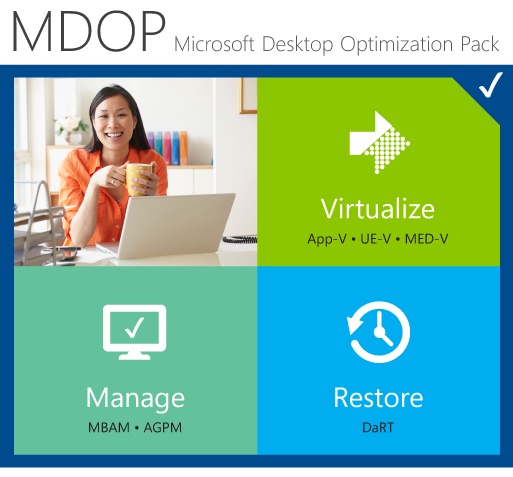

Microsoft vient de mettre à disposition Microsoft Desktop Optimization Pack (MDOP) 2013 Ce nouveau pack est disponible sur MSDN, Technet et Microsoft Volume Licensing. Il rassemble AGPM, App-V, DaRT, MBAM, MED-V, et UE-V.

Parmi les nouveautés, on retrouve :

Advanced Group Policy Management 4.0 SP1 : Il fournit une console de gestion avancée des GPOs avec notamment des fonctionnalités permettant de valider des modifications, de garder un historique de version, etc … Voici les nouveautés :

- Support de Windows 8 et Windows Server 2012

- Central Access Policy (CAP) : Ceci permet de spécifier des stratégies d’accès centrales sur des serveurs (fichiers…) afin de donner les autorisations nécessaires aux clients Windows 8.

- Changement sur les stratégies de résolution de nom autorisant la configuration de paramétrages de sécurité DNS et Direct Access.

- Changement sur les préférences de stratégies de groupe (GPP) avec le support de la configuration des paramétrages Internet Explorer 10

- Les connexions RemoteApp et Remote Desktop : L’administrateur peut spécifier l’URL de connexion par défaut.

- Les options de démarrage Windows To Go

- Les options de mise en veille Windows To Go

App-V 5.0 SP1 est une solution de virtualisation Applicative issue du rachat de softricity. App-V permet de créer des bulles applicatives totalement indépendantes du système et de ses paramétrages. Ces bulles sont déployées sur le poste client, le code de l’application s’exécutera en local. La bulle applicative n’est donc pas installée mais stockée sur une partition fictive et s’exécute dans un environnement totalement « virtualisé », ne touchant ainsi pas aux paramètres système. Ce procédé résout les problèmes de compatibilité et les conflits d’accès aux DLLs, registres pouvant être rencontrés. Cette version se focalise sur le support d'Office 2010 et les writers App-V Volume Shadow Copy Service (VSS).

Diagnostics and Recovery Toolset (DaRT) 8.0 SP1 : Ce produit est une boite à outil de diagnostic et réparation des clients. Microsoft BitLocker Administration and Monitoring 2.0 : Le but de MBAM est de simplifier le déploiement et le provisionnement, améliorer la conformité et le Reporting, et réduire les coûts de support de Bitlocker. Parmi les fonctionnalités annoncées, on retrouve :

- Support de Windows 8

- Fonctionnalité Used Disk Space only permettant de ne chiffrer que l’espace disque utilisé et réduire le temps de mise en œuvre de BitLocker

- Utilisation des disques durs chiffrés afin de ne mettre que quelques secondes pour mettre en œuvre le chiffrement quel que soit la taille du disque. BitLocker ne gère donc plus que la clé et n’a plus chiffrer le disque.

- Possibilité de mettre à disposition un portail en libre-service à ses utilisateurs pour qu’il puisse récupérer la machine en cas de perte du code PIN par exemple.

- L’administrateur peut forcer automatiquement le chiffrement pour éviter que l’utilisateur ne reporte constamment le processus. Ce processus fonctionne aussi pour le déchiffrement de la machine ou le retrait des protections.

- Mise en œuvre de la complexité des code PIN pour éviter que l’utilisateur puisse mettre des séquences simples comme 1111, 2222, 1234…

- Support de Federal Information Processing Standard (FIPS)

- Intégration du produit à System Center Configuration Manager 2007 R3 et 2012 avec la conformité, ou le reporting. Il est à noter que cette intégration à lieue au travers d’un Configuration Pack comprenant des lignes de base et objets de configuration, une collection et 4 rapports.

- Stratégies de protection flexibles : Un ordinateur déjà chiffré avec une protection et qui reçoit une stratégie MBAM qui requiert un sous ensemble de chiffrement sera considéré comme conforme.

User Experience Virtualization (UE-V) 1.0 SP1 : Le but est de fournir la même expérience de travail (paramétrages d’application, du système d’exploitation, profil utilisateur) à travers tous les périphériques utilisés par l’usager. Le produit adresse plusieurs scénarios comme par exemple :

- Pour ce faire, un agent est déployé sur tous les périphériques pour capturer les paramétrages du système d’exploitation ou des applications et les L’itinérance d’un utilisateur à travers plusieurs solutions : poste de travail, infrastructure VDI (Virtual Desktop Infrastructure), etc...

- L’application de paramètres à travers différentes instances d’une application : applications séquencées via App-V, applications RemoteApp, applications installées

- La migration d’une version de système d’exploitation à un autre

- La recouverte d’une machine centraliser sur un partage dédié. La capture est faite en accord avec la stratégie définie par l’administrateur du produit.

Cette version apporte le support d'Office 2007. Voir la KB2841206 - Microsoft Office Support in Microsoft User Experience Virtualization (UE-V).

Bitlocker Administration and Monitoring (MBAM) 2.0 simplifie le déploiement et le provisionnement, améliorer la conformité et le Reporting, et réduire les coûts de support de Bitlocker. Voici les nouveautés :

- Support de Windows 8

- Fonctionnalité Used Disk Space only permettant de ne chiffrer que l’espace disque utilisé et réduire le temps de mise en œuvre de BitLocker

- Utilisation des disques durs chiffrés afin de ne mettre que quelques secondes pour mettre en œuvre le chiffrement quel que soit la taille du disque. BitLocker ne gère donc plus que la clé et n’a plus chiffrer le disque.

- Possibilité de mettre à disposition un portail en libre-service à ses utilisateurs pour qu’il puisse récupérer la machine en cas de perte du code PIN par exemple.

- L’administrateur peut forcer automatiquement le chiffrement pour éviter que l’utilisateur ne reporte constamment le processus. Ce processus fonctionne aussi pour le déchiffrement de la machine ou le retrait des protections.

- Mise en œuvre de la complexité des code PIN pour éviter que l’utilisateur puisse mettre des séquences simples comme 1111, 2222, 1234…

- Support de Federal Information Processing Standard (FIPS)

- Intégration du produit à System Center Configuration Manager 2007 R3 et 2012 avec la conformité, ou le reporting. Il est à noter que cette intégration à lieue au travers d’un Configuration Pack comprenant des lignes de base et objets de configuration, une collection et 4 rapports.

- Stratégies de protection flexibles : Un ordinateur déjà chiffré avec une protection et qui reçoit une stratégie MBAM qui requiert un sous ensemble de chiffrement sera considéré comme conforme.

Plus d'information sur MBAM 2.0 : http://blogs.windows.com/windows/b/springboard/archive/2013/04/10/get-ready-to-deploy-mbam-2-0.aspx