A l’occasion de l’Ignite 2025, Microsoft a annoncé le mode de sécurité de base (Baseline Security Mode). Ce mode offre flexibilité et contrôle, ce qui vous permet de gérer chaque paramètre indépendamment. Vous pouvez également tester la désactivation d'un paramètre pendant une période définie (par exemple quelques jours) afin d'évaluer les dépendances. Le mode de sécurité de base vous aide à :

- Protéger les données de l'entreprise.

- Prévenir les interruptions d'activité.

- Empêcher les pratiques dangereuses des utilisateurs finaux.

- Sécuriser les comptes internes.

- Garantir une collaboration sécurisée.

Le mode de sécurité de base couvre les principaux services Microsoft 365, notamment :

- Les applications Microsoft 365.

- SharePoint et OneDrive.

- Microsoft Teams.

- Exchange Online.

- La plateforme d'identité Microsoft Entra.

Vous pouvez procéder comme suit pour configurer les paramètres du mode de sécurité de référence :

- Générez des rapports d'impact pour chacun des paramètres du mode de sécurité de référence.

- Si le paramètre n'affiche aucun impact, activez-le.

- S'il existe des dépendances critiques, n'activez pas le paramètre. Prévoyez de résoudre ces dépendances avant de rendre les modifications permanentes. Cette approche intuitive et progressive garantit une transition en douceur vers des configurations sécurisées par défaut.

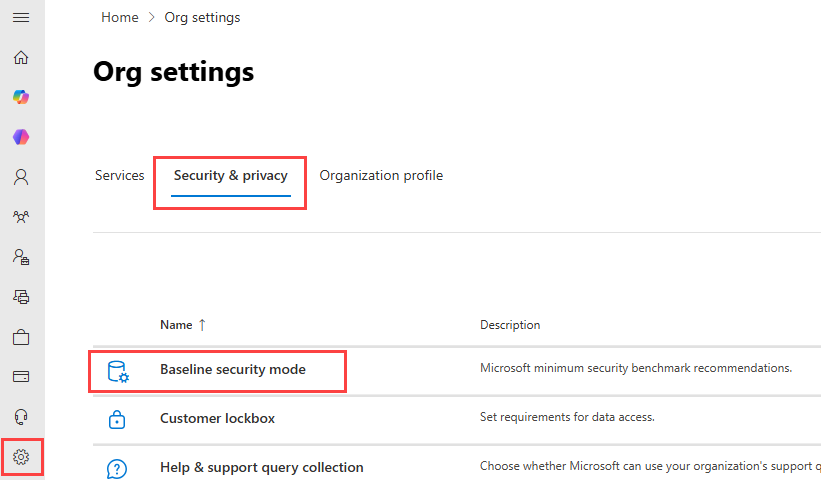

Pour accéder à Baseline Security Mode, ouvrez le portail d’administration M365 et naviguez dans Settings – Org Settings puis Security & Privacy. Sélectionnez ensuite Baseline Security Mode

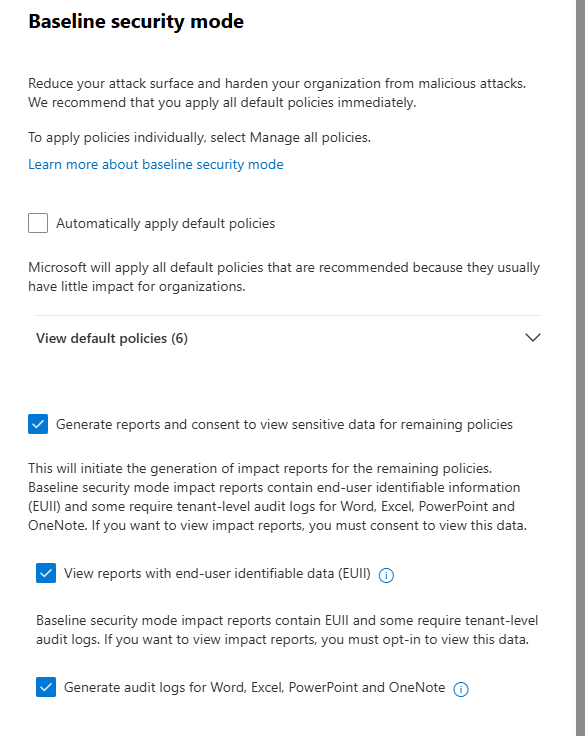

Dans le volet de droite, plusieurs options s’offrent à vous :

- Automatically apply default policy permet d’activer automatiquement et appliquer les stratégies recommandées qui n’ont pas d’impact sur votre organisation.

- Generate reports and consent to view sensitive data for remaining policies permet d’obtenir un aperçu de l’impact des stratégies sur l’organisation. Des options permettent de confirmer la visibilité de données identifiables des utilisateurs finaux et de générer des journaux d’audit dans les applications

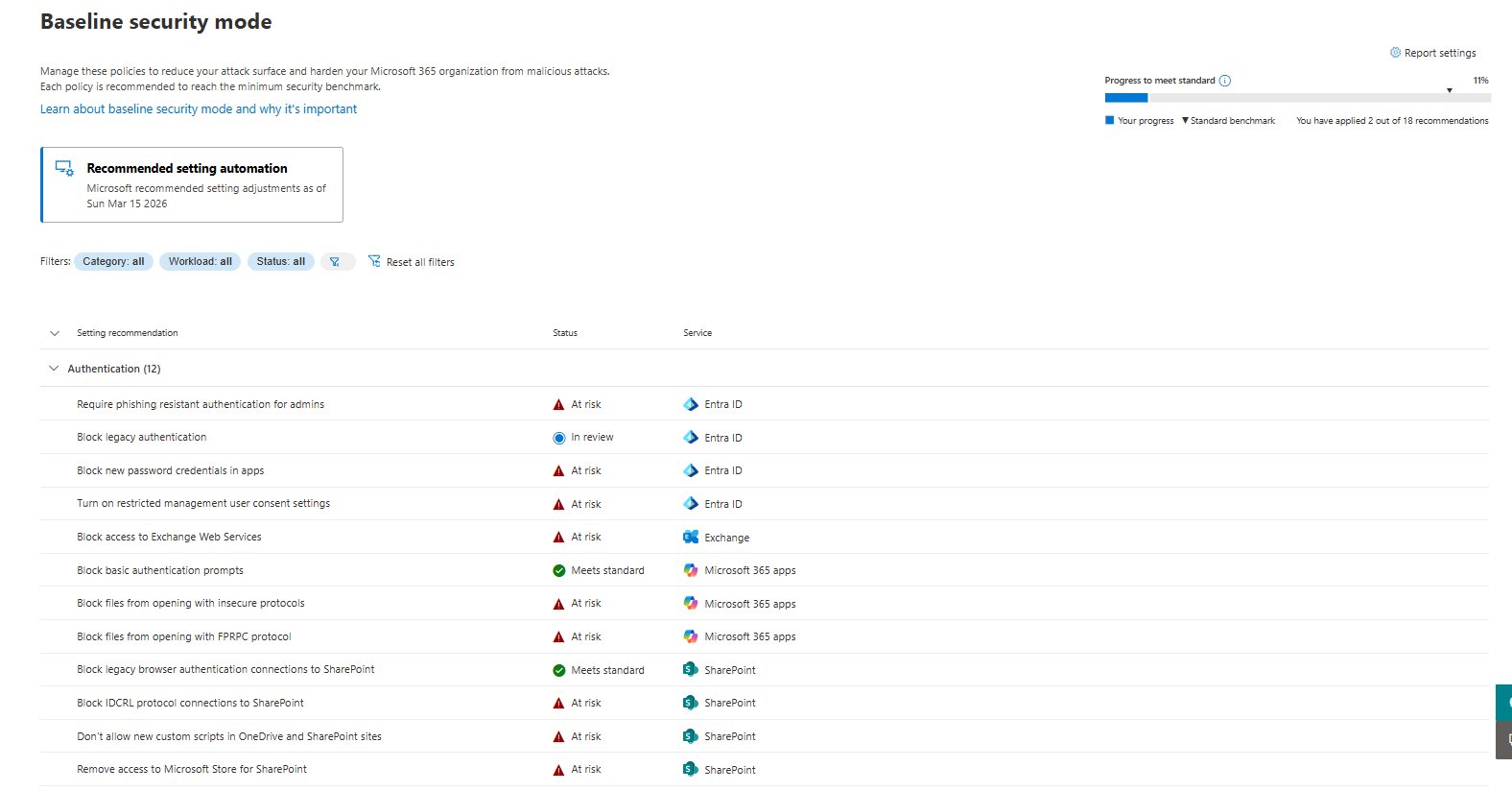

En cliquant sur Open Baseline Security mode, vous obtenez la liste exhaustive des recommandations dont les 20 recommandations à date sont présentes :

Authentification

- Protéger l’accès administrateur avec une authentification multifacteur résistante au phishing

- Bloquer les flux d’authentification hérités (legacy authentication)

- Bloquer l’ajout de nouveaux mots de passe aux applications

- Restreindre le consentement utilisateur aux applications certifiées Microsoft 365 ou internes

- Bloquer l’authentification basique (Basic Auth)

- Bloquer les protocoles non sécurisés (HTTP/FTP) pour l’ouverture de fichiers

- Bloquer le protocole FPRPC (FrontPage RPC) pour l’ouverture de fichiers

- Bloquer les connexions d’authentification héritées vers SharePoint/OneDrive via RPS

- Bloquer les connexions d’authentification héritées via IDCRL vers SharePoint/OneDrive

- Interdire les nouveaux scripts personnalisés dans SharePoint

Fichiers & Applications Office

- Ouvrir les formats très anciens en mode Protégé et interdire l’édition

- Ouvrir les anciens formats en mode Protégé mais autoriser l’édition

- Bloquer les contrôles ActiveX

- Bloquer les objets OLE Graph et OrgChart

- Bloquer les lancements DDE (Dynamic Data Exchange) dans Excel

- Bloquer l’application Microsoft Publisher

Exchange & Services associés

- Désactiver l’accès organisationnel à Exchange Web Services (EWS)

SharePoint & OneDrive

- Désactiver l’accès au Microsoft Store pour SharePoint

️ Teams Rooms & Ressources

- Interdire aux comptes ressources des Teams Rooms d’accéder aux fichiers Microsoft 365

- N’autoriser que les appareils conformes et gérés à se connecter (Teams Rooms)

- Bloquer les connexions des appareils non gérés et des comptes ressources aux apps Microsoft 365

Une barre de progression permet d’obtenir le score de l’organisation et le standard associé.

Vous obtenez notamment la liste des recommandations et l’état :

- At Risk : La recommandation n’a pas été adressée dans le tenant

- In Review : La recommandation est en cours de revue par l’organisation

- Meet Standard : La recommandation est déjà appliquée

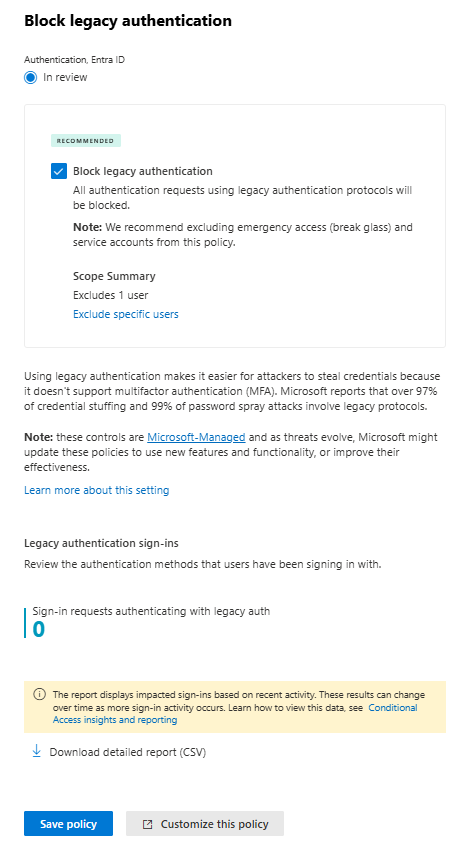

Pour chacune des recommandations, vous pouvez voir l’analyse d’impact et le paramétrage à appliquer :

L’option Customize Policy permet de basculer vers l’outil qui créé/configure le paramétrage associé.