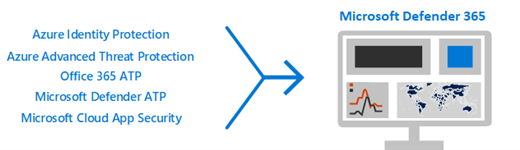

Outre les différentes solutions de sécurité indépendantes, Microsoft propose Microsoft 365 Defender. Ce service est une solution intégrée qui fournit des éléments provenant de tous les outils de sécurité dont Microsoft Defender for Endpoint (MDATP), Microsoft Defender for Office 365, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps. Ces solutions regroupent des mécanismes et concepts communs comme la détection et l’investigation et la réponse automatique. Cette console regroupera les alertes et les incidents agrégés des différents services.

Parmi les nouveautés de ce mois, on retrouve :

- Disponibilité Générale de Microsoft Defender Experts for Hunting. Si vous êtes un client Microsoft 365 Defender avec un SOC efficace mais que vous souhaitez que Microsoft vous aide à rechercher de manière proactive les menaces sur les terminaux, Office 365, les applications cloud et l'identité en utilisant les données Microsoft Defender, alors apprenez-en plus sur la demande, la configuration et l'utilisation du service. Defender Experts for Hunting est un service vendu séparément des autres produits Microsoft 365 Defender.

- Preview du mode guidé de l’Advanced Hunting. Les analystes peuvent désormais commencer à interroger leur base de données pour les données relatives aux terminaux, aux identités, à la messagerie et à la collaboration, ainsi qu'aux applications cloud, sans connaître le langage de requête Kusto (KQL). Le mode guidé présente un style de construction de requêtes convivial, facile à utiliser, à travers des menus déroulants contenant les filtres et les conditions disponibles.

- Public Preview des APIs Microsoft 365 Defender dans Microsoft Graph. On retrouve notamment :

- Alerts (alerts_v2) : L'API des alertes unifiées de Microsoft 365 Defender sert les alertes de Microsoft 365 Defender, Microsoft Defender for Endpoint, Microsoft Defender for Office 365, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps et Microsoft Purview Data Loss Prevention (et tout nouveau signal futur intégré à M365D). L'intégration avec cette API prendra en charge toute la portée de Microsoft 365 Defender. Dans le cadre du schéma d'alertes, en plus de la gravité de l'alerte, Microsoft a ajouté le contenant - cela permet à l'équipe SOC d'être consciente de la gravité globale de l'incident lors du triage d'une alerte, afin qu'elle puisse établir des priorités efficacement. Le nouveau schéma d'alerte élargit et enrichit les entités de preuve prises en charge à parité et au-delà avec les API d'alerte du service natif.

- Incidents : Contient les métadonnées des incidents et une collection des nouvelles alertes unifiées de Microsoft 365 Defender. Cette API est à parité avec l'API Incidents existante et, combinée à la nouvelle API d'alertes, elle fournit des informations beaucoup plus riches et exploitables pour les automatisations.

- Hunting : est identique à l'API existante, mais elle est désormais disponible dans MS Graph.

Plus d’informations sur : What's new in Microsoft 365 Defender | Microsoft Docs