Windows 10 offre la possibilité de joindre des périphériques à un annuaire Azure Active Directory en lieu et place d’un annuaire Active Directory on-premises. L’utilisation d’un compte Azure Active Directory a de nombreux avantages notamment dans des scénarios de mobilité :

- Enregistrement automatique à la solution de gestion de périphériques mobiles (MDM) pour certaines éditions de Windows 10

- Single Sign-On sur des applications, sites et ressources d’entreprise protégées par Azure Active Directory. Cela peut être des ressources Cloud (Office 365, etc.) ou on-premises via Azure AD Application Proxy.

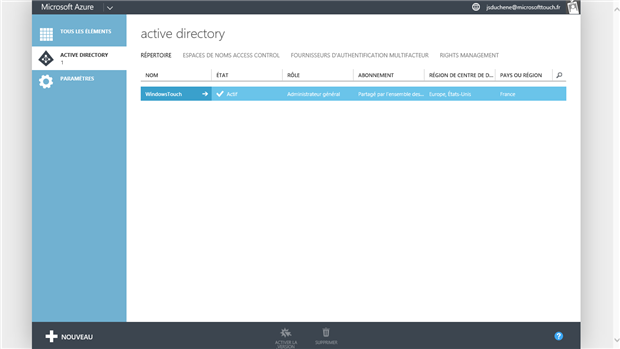

Avant de pouvoir enregistrer un périphérique dans Azure Active Directory, vous devez vous créer un compte Microsoft Azure et ajouter App Services – Active Directory. Spécifier le nom d’un annuaire et la région.

Cliquez ensuite sur le domaine et faites Configurer pour activer la capacité de joindre des apparaître à Azure AD.

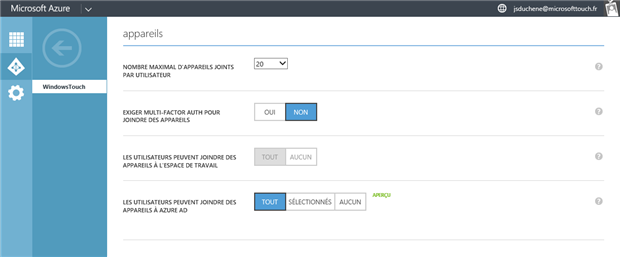

Vous pouvez activer la jointure pour tous les utilisateurs ou pour un nombre sélectionné de personnes :

Vous pouvez aussi définir les options relatives :

- Au nombre maximum de périphériques par utilisateur (20 par défaut)

- A l’authentification à facteurs multiples pour joindre les périphériques

- A l’ajout des administrateurs locaux sur le périphérique

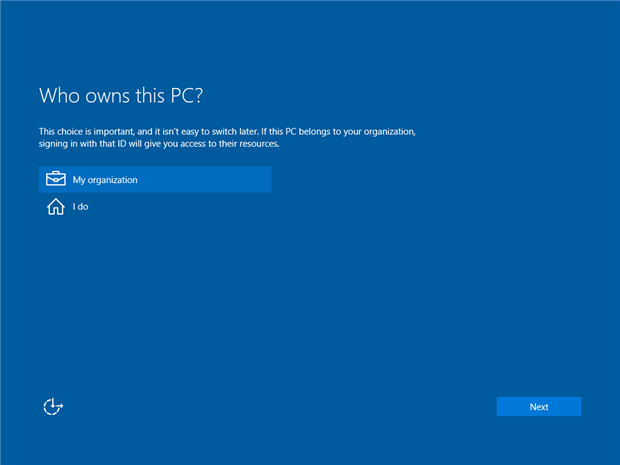

La procédure est simple ! Lorsque l’utilisateur démarre sa machine pour la première fois, il obtient un écran de configuration. Vous pouvez choisir un mode Express ou personnalisé. L’OOBE vous demande ensuite si c’est un périphérique personnel ou d’entreprise :

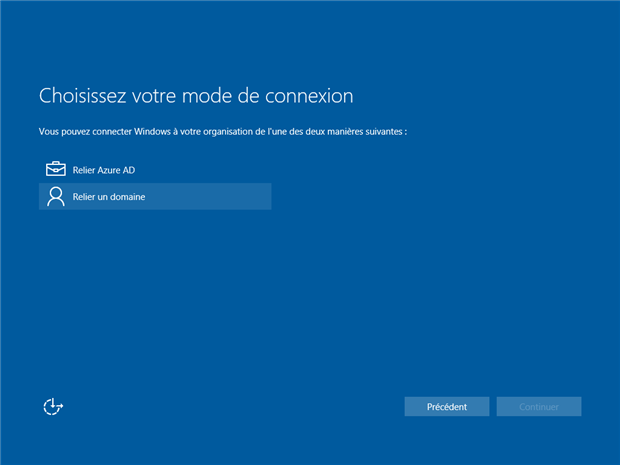

En choisissant My Organization, vous pouvez choisir de joindre un domaine ou Azure AD.

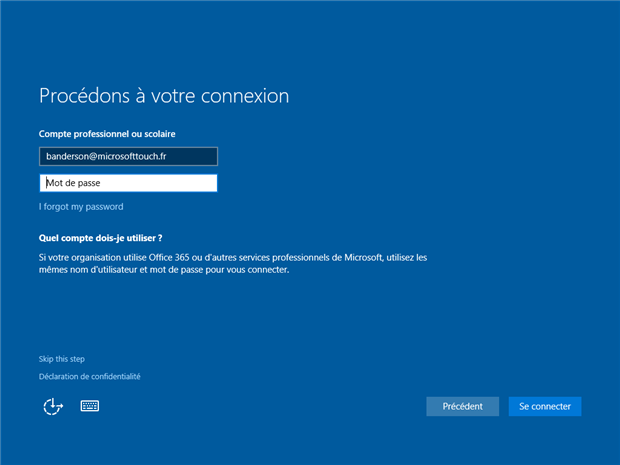

Vous devez ensuite entrer un compte d’entreprise référencé dans Azure Active Directory :

Une fois authentifié, le système associe la machine à l’annuaire Azure Active Directory en reprenant le principe du Workplace Join.

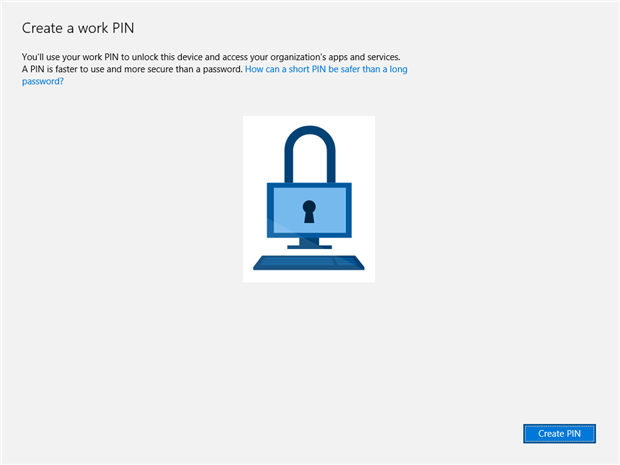

Par la suite, la stratégie d’entreprise vous impose la protection du périphérique avec un code PIN. Cette dernière peut vous demander de mettre en œuvre l’authentification à facteurs multiples :

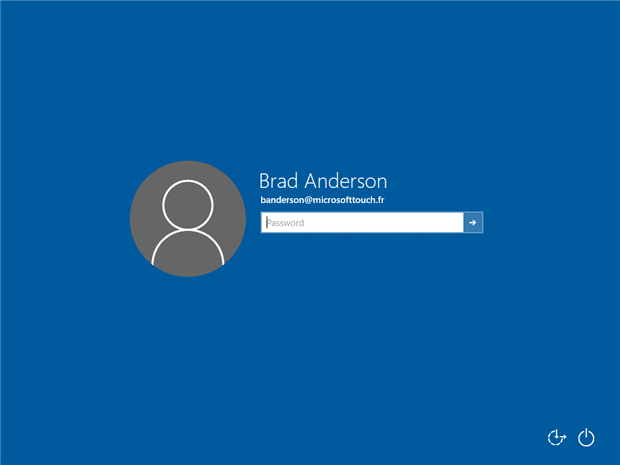

L’utilisateur arrive sur la page de connexion où il peut se connecter :

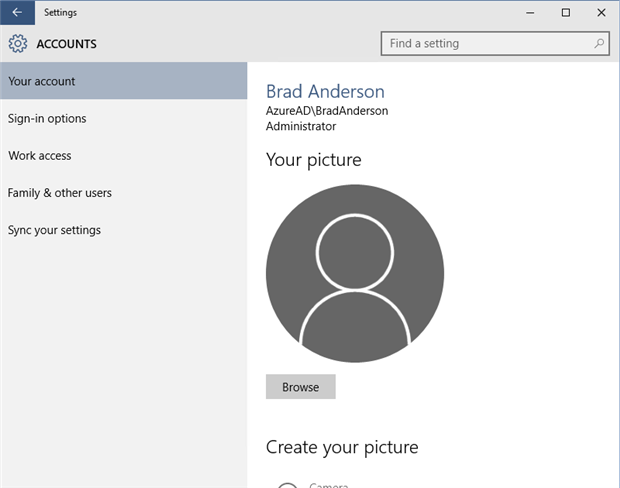

En allant dans les paramètres du compte, on voit que le compte est référencé en AzureAD\<USER> :

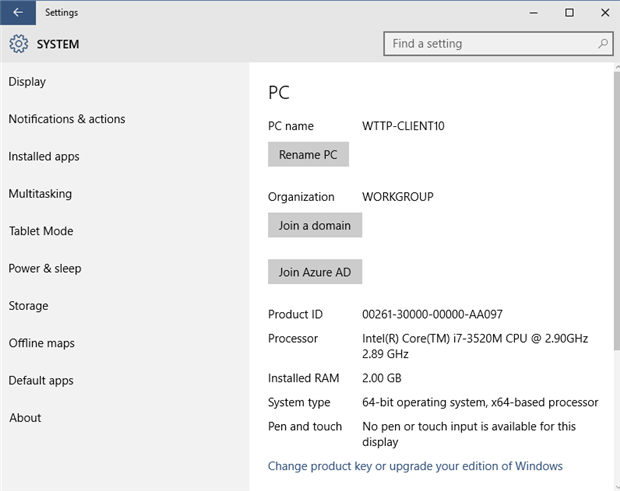

Vous pouvez aussi joindre Azure AD après coup via l’application Settings – System

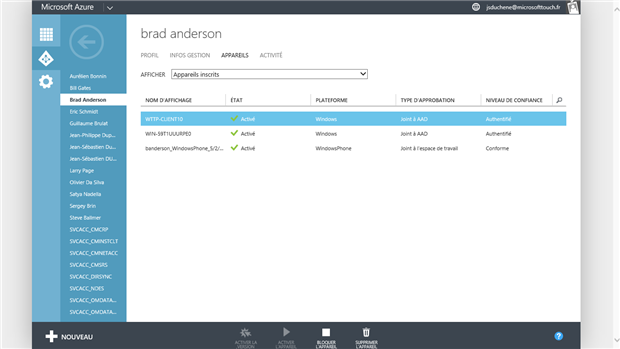

Vous pouvez ensuite observer les péripéhriques associés à un utilisateur depuis l’interface du portail Azure. Cliquez sur l’utilisateur en question puis Appareils :

Voici quelques articles sur le sujet :