Microsoft a introduit un ensemble de nouveautés dans Microsoft Entra (incluant Entra ID, Permissions Management, etc.) en juin 2025.

Microsoft apporte les nouveautés suivantes :

Général

- À partir du 29 septembre 2025, Microsoft modifiera l'image d'arrière-plan par défaut de nos écrans d'authentification Microsoft Entra pour le travail ou l'école. Ce nouvel arrière-plan a été conçu pour aider les utilisateurs à se concentrer sur l'ouverture de leur compte, à améliorer leur productivité et à minimiser les distractions. Microsoft vise ainsi à assurer une cohérence visuelle et une expérience utilisateur propre et simplifiée dans l'ensemble des flux d'authentification de Microsoft, en alignant sur le langage de conception Fluent modernisé de Microsoft. Lorsque les expériences sont cohérentes, les utilisateurs bénéficient d'une expérience familière qu'ils connaissent et en laquelle ils ont confiance. Trois scénarios dans ce changement :

- Tenants sans arrière-plan personnalisé configuré :

- Les locataires sans arrière-plan personnalisé verront le changement sur chaque écran d'authentification.

- Pour modifier cet arrière-plan et utiliser un arrière-plan personnalisé, configurez l'image de marque de l'entreprise.

- Tenants avec un arrière-plan personnalisé configuré :

- Les tenants dont l'arrière-plan est personnalisé ne verront le changement que lorsque l'URL n'a pas de paramètre d'ID de locataire spécifié (par exemple, login.microsoftonline.com directement sans indication de domaine ou d'URL personnalisé).

- Pour tous les autres écrans, les tenants ayant un arrière-plan personnalisé configuré ne verront aucun changement dans leur expérience sur tous les clients.

- Les tenants Entra External ID ne verront aucun changement dans leur expérience sur tous les clients.

- Tenants sans arrière-plan personnalisé configuré :

Microsoft Entra ID (Azure Active Directory)

- Disponibilité Générale du support de Conditional Access pour toutes les applications Microsoft.

- Disponibilité Générale de la fonctionnalité de trusts entre forêts (Two-Way Forest Trusts) pour Microsoft Entra Domain Services. Cela permet d'établir des relations de confiance entre les domaines Microsoft Entra Domain Services et Active Directory on-premises.

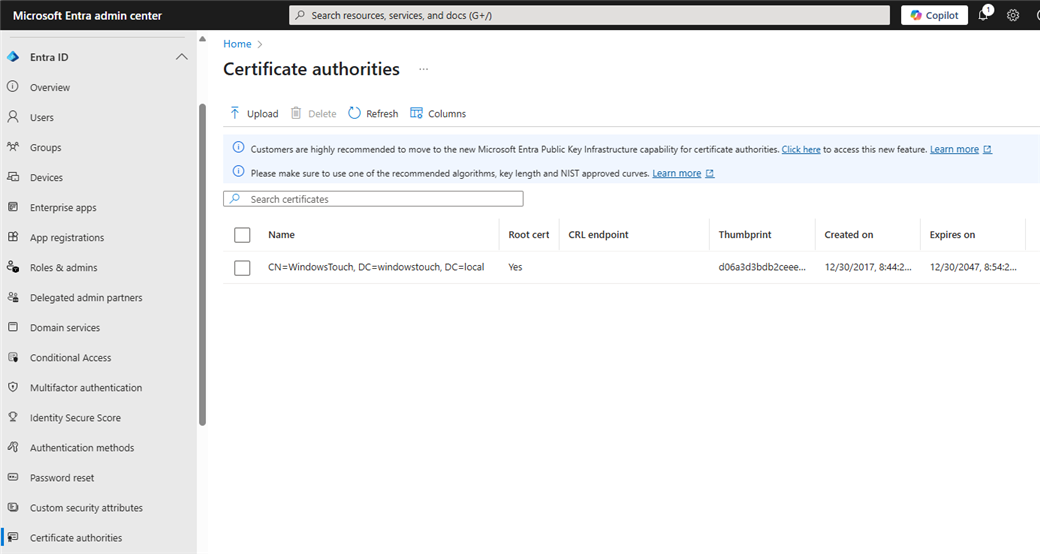

- Disponibilité Générale du nouveau Store de confiance pour les autorités de certification, remplaçant le modèle précédent par une structure plus robuste sans limitations de taille.

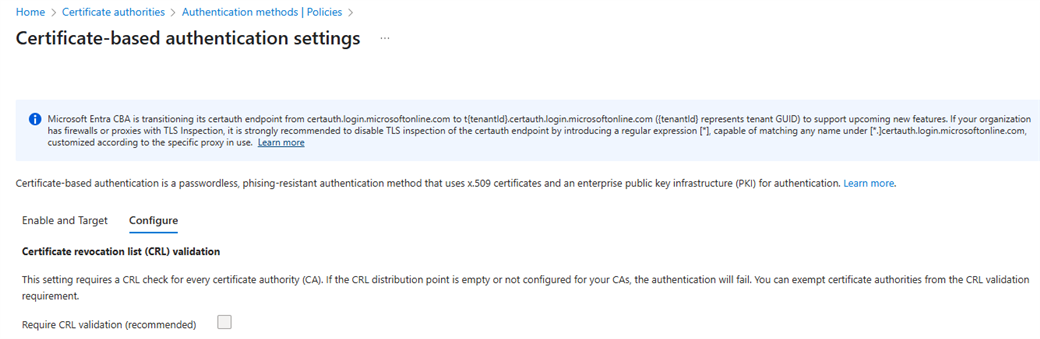

- Disponibilité Générale du CRL Fail Safe, garantissant que l'authentification CBA échoue si l’autorité émettrice du certificat n’a pas de Liste de Révocation de Certificats (CRL) configurée.

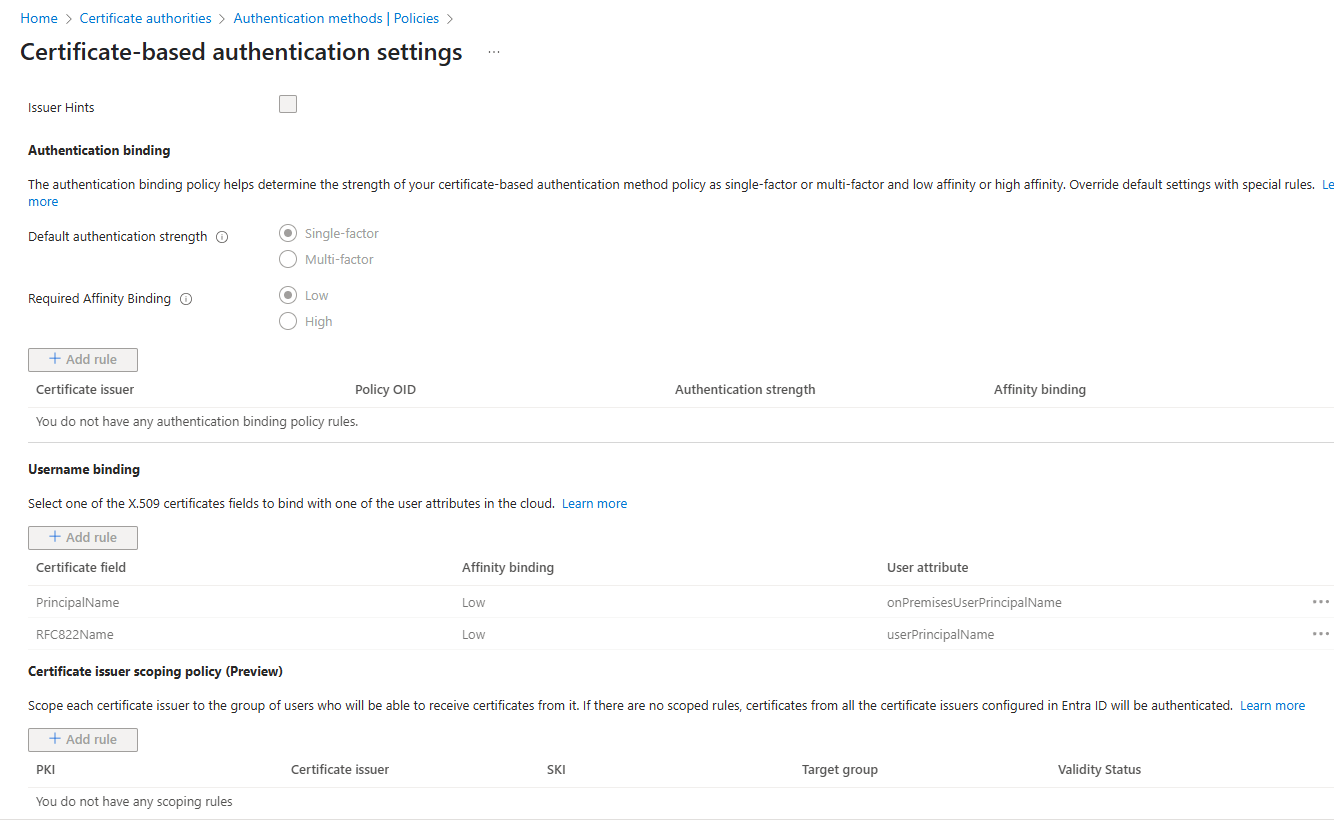

- Public Preview de CA Scoping permettant aux administrateurs de lier des CAs spécifiques à des groupes d'utilisateurs définis. Cela garantit que les utilisateurs ne peuvent s'authentifier qu'à l'aide de certificats provenant de sources de confiance qui leur sont attribuées. Cette fonctionnalité renforce la conformité et réduit le risque d'exposition à des certificats mal émis ou malveillants.

- Disponibilité Générale de l’API-driven provisioning dans le cloud US Gov. Avec cette capacité, les clients dans le cloud US Gov peuvent désormais ingérer des données d’identité depuis toute source fiable dans Microsoft Entra ID et Active Directory on-premises.

- Disponibilité Générale du reporting audience pour Conditional Access. Ce reporting permet aux administrateurs de visualiser toutes les ressources évaluées par les politiques d'accès conditionnel durant un événement de connexion.

Microsoft Entra Identity Governance

- Disponibilité Générale de la gestion des flux de travail de cycle de vie (Lifecycle Workflow) avec Microsoft Security Copilot dans Microsoft Entra. Les clients peuvent désormais gérer et personnaliser les workflows de cycle de vie en utilisant un langage naturel, bénéficiant d'un accompagnement étape par étape.

- Disponibilité Générale de l’attribution automatique des « attributs de sécurité personnalisés » à partir de sources RH autorisées (comme Workday, SAP SuccessFactors).

- Public Preview de la synchronisation inter-locataires (cross-tenant) permettant d’automatiser la création, la mise à jour et la suppression d’utilisateurs à travers les tenants et clouds Microsoft. On retrouve notamment Commercial vers US Gov, Us Gov vers Commercial et Commercial vers China.

Microsoft Entra Global Secure Access (Internet Access/Private Access)

- Preview du support du service pour des utilisateurs basés en Chine. Ceci ne concerne pas le déploiement du service dans des tenants basés en Chine.

Modifications de service

- Microsoft retire l'onglet Conditional Access Overview Monitoring dans le centre d'administration de Microsoft Entra à partir du 18 juillet et jusqu'au 1er août. Après cette date, les administrateurs n'auront plus accès à cet onglet. Microsoft encourage les clients à passer à l'accès conditionnel par rapport à la stratégie et au tableau de bord Insights and Reporting, qui sont tous deux plus fiables, offrent une plus grande précision, et ont reçu un meilleur retour d'information de la part des clients.

Plus d’informations sur : What's new? Release notes - Microsoft Entra | Microsoft Learn et What's new for Microsoft Entra Verified ID