Microsoft a introduit un ensemble de nouveautés dans Microsoft Entra (incluant Azure Active Directory, Permissions Management, etc.) en décembre 2022.

Microsoft apporte les nouveautés suivantes :

- 44 nouvelles applications fédérées sont ajoutées à la galerie d’applications Azure AD avec notamment : Bionexo IDM, SMART Meeting Pro, Venafi Control Plane – Datacenter, HighQ, Drawboard PDF, ETU Skillsims, TencentCloud IDaaS, TeamHeadquarters Email Agent OAuth, Verizon MDM, QRadar SOAR, Tripwire Enterprise, Cisco Unified Communications Manager, Howspace, Flipsnack SAML, Albert, Altinget.no, Coveo Hosted Services, Cybozu(cybozu.com), BombBomb, VMware Identity Service, Cimmaron Exchange Sync - Delegated, HexaSync, Trifecta Teams, VerosoftDesign, Mazepay, Wistia, Begin.AI, WebCE, Dream Broker Studio, PKSHA Chatbot, PGM-BCP, ChartDesk SSO, Elsevier SP, GreenCommerce IdentityServer, Fullview, Aqua Platform, SpedTrack, Pinpoint, Darzin Outlook Add-in, Simply Stakeholders Outlook Add-in, tesma, Parkable, Unite Us.

- De nouveaux connecteurs de provisionnement sont disponibles dans la galerie d’applications Azure AD. Vous pouvez maintenant automatiser la création, la mise à jour et la suppression des comptes utilisateurs pour :

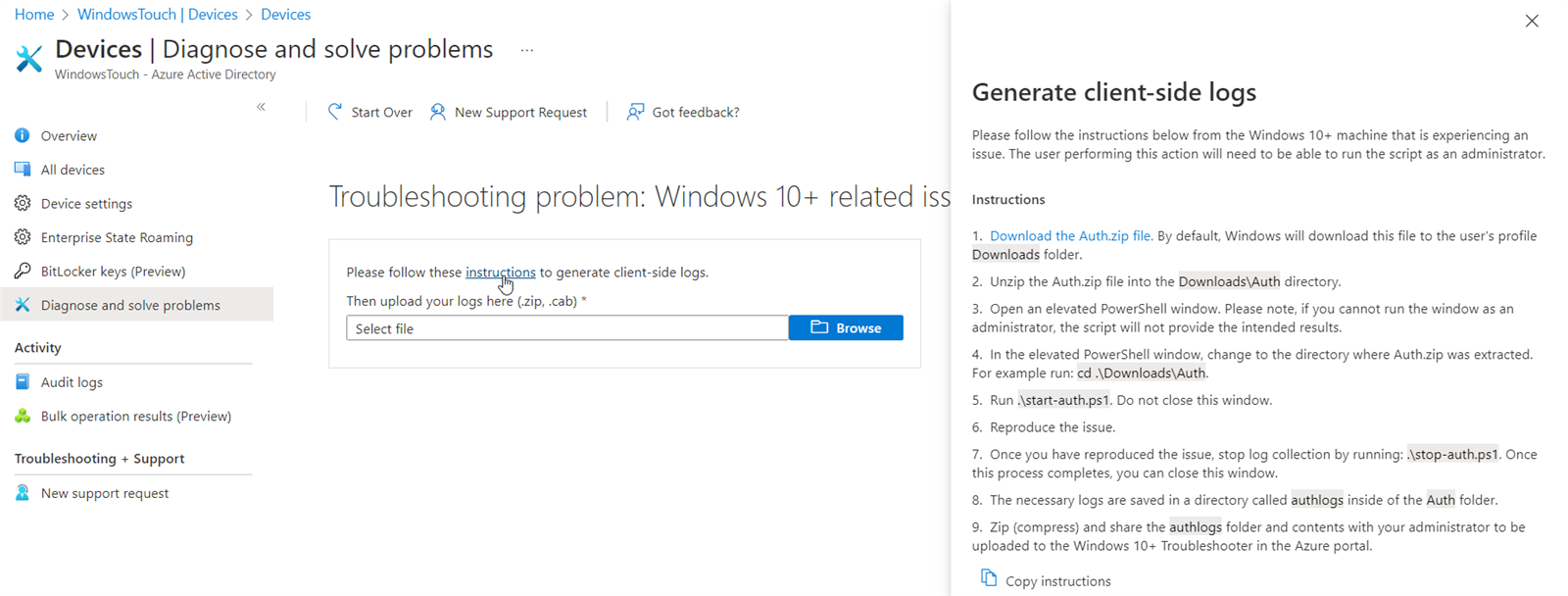

- Public Preview de Windows 10+ Troubleshooter pour les journaux de diagnostic. Cette fonction analyse les journaux côté client uploadés, également connus sous le nom de journaux de diagnostic, à partir d'un appareil Windows 10+ qui présente un ou plusieurs problèmes et suggère des mesures correctives pour résoudre le ou les problèmes. Les administrateurs peuvent travailler avec l'utilisateur final pour recueillir les journaux côté client, puis les télécharger vers ce dépanneur dans le portail Entra.

- Disponibilité Générale permettant à des utilisateurs finaux d’activer la connexion téléphonique sans mot de passe pour plusieurs comptes dans l'application Authenticator sur tout appareil iOS pris en charge. Les consultants, étudiants et autres personnes possédant plusieurs comptes dans Azure AD peuvent ajouter chaque compte à Microsoft Authenticator et utiliser la connexion téléphonique sans mot de passe pour tous ces comptes à partir du même appareil iOS.

- Public Preview permettant la personnalisation des messages d’erreurs de l’accès conditionnel de Microsoft Entra Azure Active Directory.

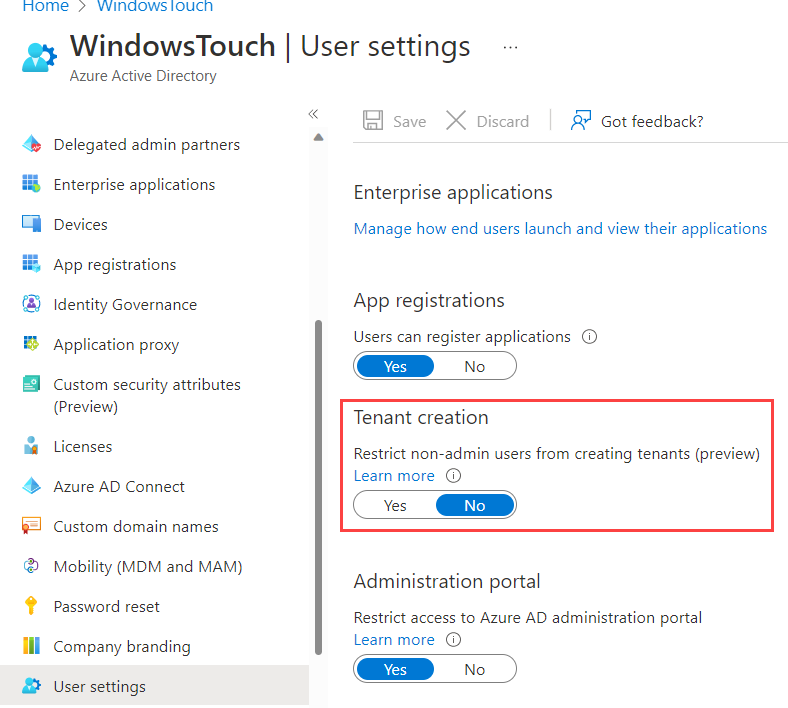

- Public Preview permettant à des administrateurs de restreindre les utilisateurs de créer des tenants. La possibilité pour les utilisateurs de créer des tenant à partir de la vue d'ensemble Manage Tenant est présente dans Azure AD depuis presque le début du portail Azure. Cette nouvelle capacité dans la tuile User Settings permet aux administrateurs de restreindre la possibilité pour leurs utilisateurs de créer de nouveaux tenants. Il existe également un nouveau rôle Tenant Creator pour permettre à des utilisateurs spécifiques de créer des tenants

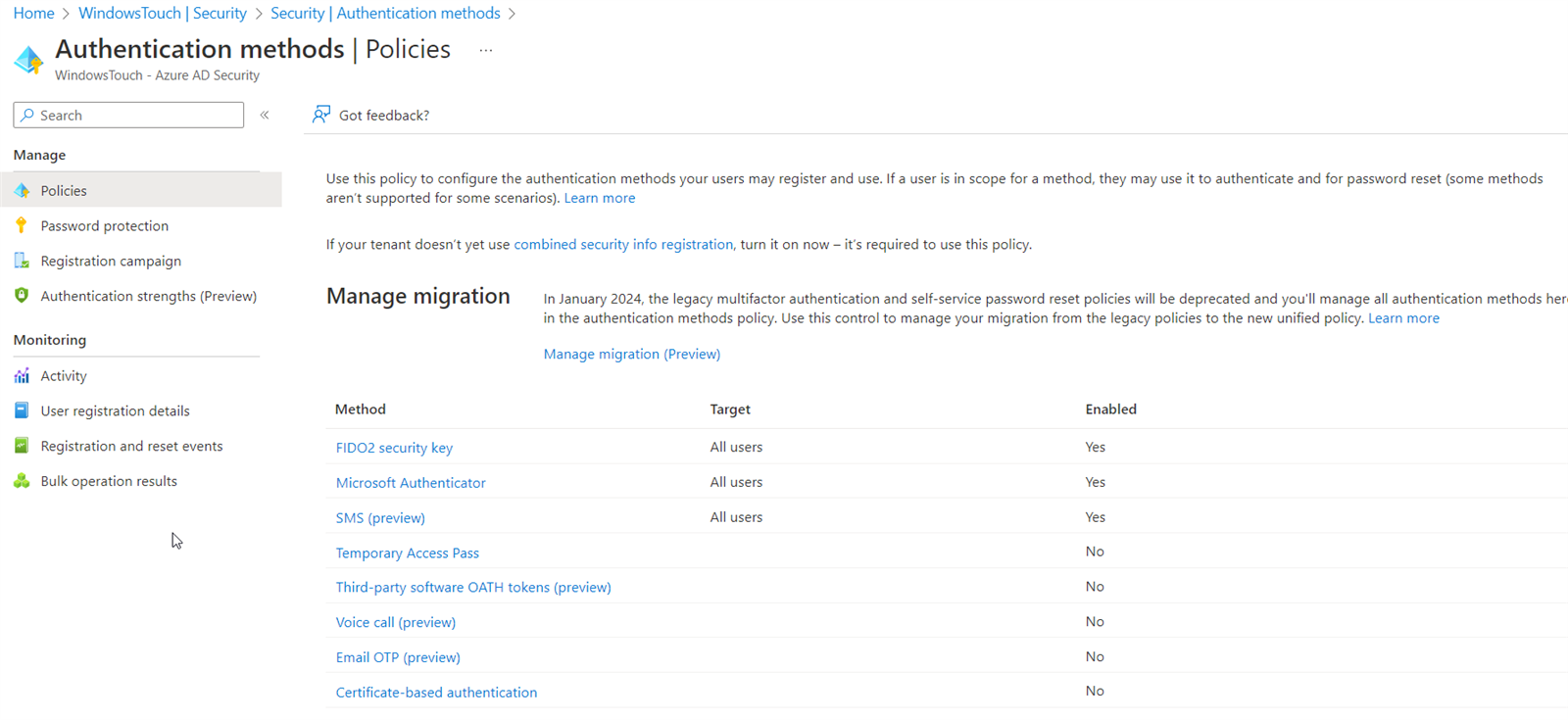

- Public Preview des stratégies de méthode d’authentification convergées afin de gérer toutes les méthodes d'authentification utilisées pour MFA et SSPR dans une seule stratégies, de migrer hors des stratégies MFA et SSPR existantes et de cibler les méthodes d'authentification sur des groupes d'utilisateurs au lieu de les activer pour tous les utilisateurs du tenant.

- Disponibilité générale du provisionnement des applications On-Premises. Azure AD prend en charge le provisionnement des utilisateurs dans les applications hébergées sur site ou dans une machine virtuelle, sans avoir à ouvrir de pare-feu. Si votre application prend en charge SCIM ou si vous avez créé une passerelle SCIM pour vous connecter à votre ancienne application, vous pouvez utiliser l'agent Azure AD Provisioning pour vous connecter directement à votre application et automatiser le provisionnement et le déprovisionnement. Si vos anciennes applications ne prennent pas en charge SCIM et reposent sur un magasin d'utilisateurs LDAP ou une base de données SQL, Azure AD peut également les prendre en charge.

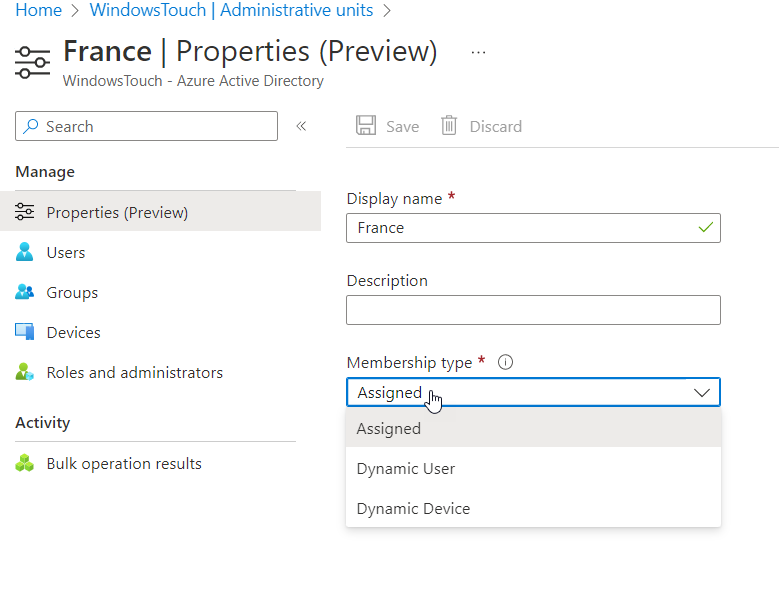

- Disponibilité Générale du support des Administative Units pour les périphériques afin de déléguer la gestion dans le tenant à des administrateurs particuliers.

- Public Preview - Les Frontline Workers utilisant des appareils partagés peuvent désormais utiliser les applications Edge et Yammer sur Android

On retrouve les modifications de service suivantes :

- Public Preview du rafraichissement des fonctions liés aux 14 modèles d’accès conditionnel avec l’amélioration de l'expérience de l'utilisateur avec un design actualisé et ajouté quatre nouvelles améliorations :

- Les administrateurs peuvent créer une stratégie d'accès conditionnel en important un fichier JSON.

- Les administrateurs peuvent dupliquer une stratégie existante.

- Les administrateurs peuvent afficher des informations plus détaillées sur la stratégie.

- Les administrateurs peuvent interroger les modèles via l'API MSGraph.

- Fin de support d’Azure Active Directory Authentication Library (ADAL) annoncé pour le 1er juin 2023. D’ici là les applications doivent être migrées pour utiliser Microsoft Authentication Library (MSAL)

Plus d’informations sur : What’s new Azure AD