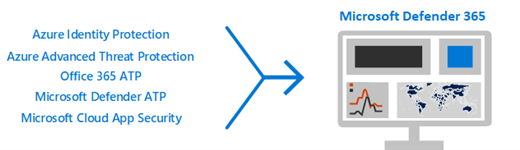

Outre les différentes solutions de sécurité indépendantes, Microsoft propose Microsoft 365 Defender. Ce service est une solution intégrée qui fournit des éléments provenant de tous les outils de sécurité dont Microsoft Defender for Endpoint (MDATP), Microsoft Defender for Office 365, Microsoft Defender for Identity, Microsoft Defender for Cloud Apps. Ces solutions regroupent des mécanismes et concepts communs comme la détection et l’investigation et la réponse automatique. Cette console regroupera les alertes et les incidents agrégés des différents services.

Parmi les nouveautés de ce mois, on retrouve :

- (Preview) Il est désormais possible d'effectuer des actions sur les messages électroniques directement à partir des résultats des requêtes de chasse. Les e-mails peuvent être déplacés vers d'autres dossiers ou supprimés définitivement.

- (Preview) La nouvelle table UrlClickEvents de l’Advanced Hunting peut être utilisé pour rechercher des menaces telles que les campagnes de phishing et les liens suspects en fonction des informations provenant des clics Safe Links dans les messages électroniques, Microsoft Teams et les applications Office 365.

Plus d’informations sur : What's new in Microsoft 365 Defender | Microsoft Docs