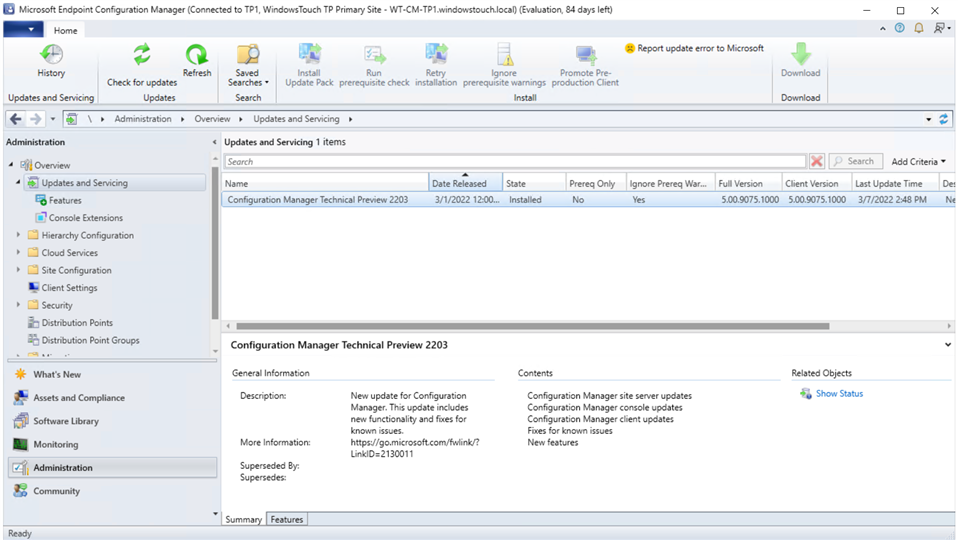

Une fois n’est pas coutume, Microsoft Defender for Endpoint est impacté par une faille de sécurité CVE-2022-23278. Cette vulnérabilité de classe importante d'usurpation a un impact sur toutes les plateformes (Windows, macOS, Linux, Android, iOS etc.). C’est Falcon Force qui a divulgué secrètement pour assurer une correction coordonnée des vulnérabilités. Microsoft confirme qu’aucune attaque n’a été reconnue liée à cette vulnérabilité.

Pour corriger cette vulnérabilité, vous devez simplement installer :

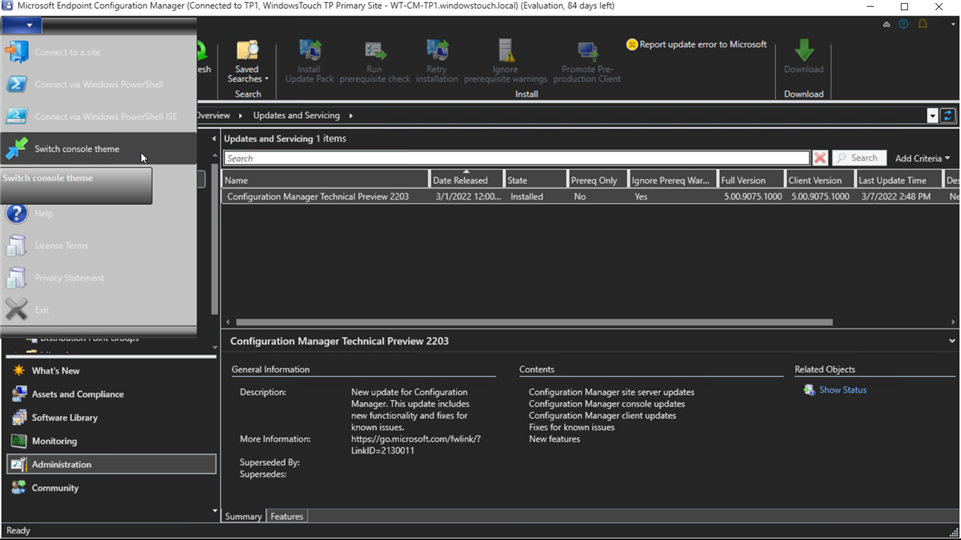

- la mise à jour cumulative de mars 2022 pour Windows

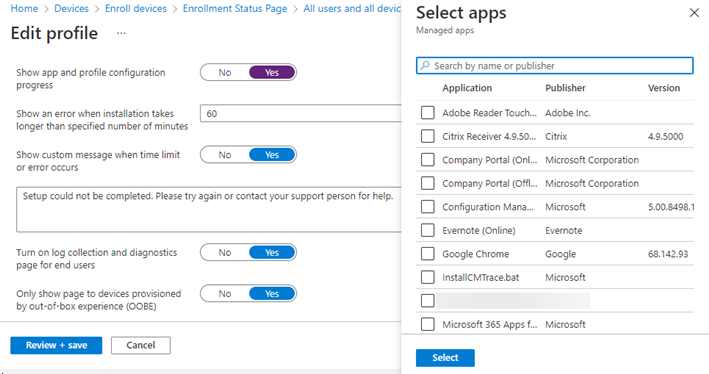

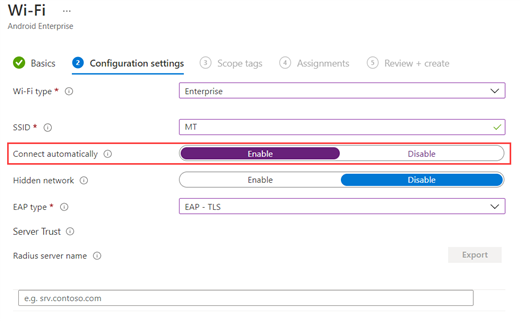

- les mises à jour d’applications pour iOS et Android

- la mise à jour de sécurité pour macOS via le système automatique

- la mise à jour de sécurité pour Linux via une installation manuelle