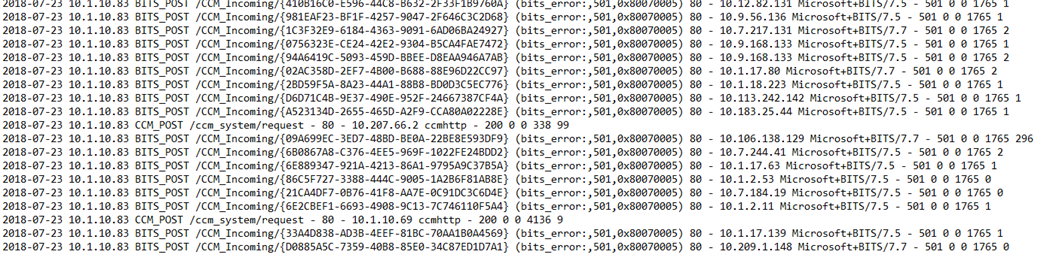

Je vous annonçais dimanche dernier la sortie d’une nouvelle version (6.0.7294.0) du Management Pack des systèmes d’exploitation Windows Server. Après vérification ce dernier comporte un bug qui engendre la collecte en double des performances disque. Tous les compteurs associés aux objets Logical Disk sont concernés ! Ceci peut engendrer une hausse des données collectées et faire grossir vos bases de données :

Je vous conseille donc de ne pas installer cette version de Management Pack et attendre une mise à jour.